AI小蜜蜂

AI小蜜蜂- 关注

0

1

2

3

4

5

6

7

8

9

0

1

2

3

4

5

6

7

8

9

0

1

2

3

4

5

6

7

8

9

Windows文件管理器中发现了一个名为CVE-2025-24071的关键漏洞,攻击者只需解压压缩文件即可窃取用户的NTLM哈希密码,无需用户进行任何交互。安全研究人员已发布了该高危漏洞的概念验证(PoC)利用程序,微软已在2025年3月的更新中修复了该漏洞。

Windows文件管理器漏洞分析

该漏洞被称为“通过RAR/ZIP解压缩导致的NTLM哈希泄露”,利用了Windows文件管理器的自动文件处理机制。当用户从压缩包中提取一个包含恶意SMB路径的.library-ms文件时,Windows文件管理器会自动解析其内容以生成预览和索引元数据。

即使用户从未显式打开提取的文件,这种自动处理也会发生。安全研究员“0x6rss”表示,.library-ms文件格式是基于XML的,Windows文件管理器信任该文件格式以定义库位置,其中包含一个指向攻击者控制的SMB服务器的标签。

在提取文件后,Windows文件管理器会尝试自动解析嵌入的SMB路径(例如,\192.168.1.116\shared)以收集元数据。此操作会触发受害者系统与攻击者服务器之间的NTLM认证握手,从而在没有用户交互的情况下泄露受害者的NTLMv2哈希。

漏洞利用过程

研究人员通过进程监控工具观察到,在提取文件后,Explorer.exe和SearchProtocolHost.exe(Windows索引服务的一部分)会立即对.library-ms文件执行以下操作:

- CreateFile:自动打开文件

- ReadFile:读取文件内容

- QueryBasicInformationFile:提取元数据

- CloseFile:处理完毕后关闭文件

Wireshark抓包数据证实,这些操作会立即触发SMB通信尝试,包括NTLM认证握手。

| 风险因素 | 详细信息 |

|---|---|

| 受影响产品 | 微软Windows(特别是Windows文件管理器) |

| 影响 | - 泄露受害者的NTLMv2凭证,用于传递哈希攻击 - 潜在的离线NTLM哈希破解 - 创建欺骗漏洞 |

| 利用前提 | - 用户必须解压一个特制的.library-ms文件 - 攻击者需要设置SMB服务器以接收认证请求 |

| CVSS 3.1评分 | 7.5(重要) |

PoC利用与威胁情报

该漏洞可能导致敏感信息暴露给未经授权的攻击者,从而引发网络欺骗攻击。2025年3月16日,安全研究员“0x6rss”在GitHub上发布了一个概念验证利用程序。该PoC包含一个生成恶意.library-ms文件的Python脚本,可通过简单的命令运行:python poc.py。

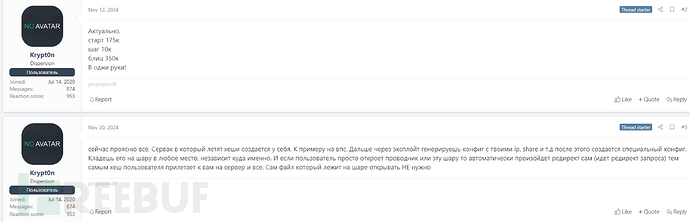

有证据表明,此漏洞可能在公开披露之前已被出售和利用。一个名为“Krypt0n”的威胁行为者据称是恶意软件“EncryptHub Stealer”的开发者,其在黑市论坛上出售了该漏洞利用程序。

根据翻译的论坛帖子,该攻击者解释道:“接收哈希的服务器是在本地创建的,例如在VPS上。然后,通过利用该漏洞,你可以生成一个包含你的IP、共享路径等的配置文件。……如果用户只是打开文件管理器或访问共享文件夹,就会发生自动重定向,用户的哈希值将被发送到你的服务器。”

漏洞缓解措施

微软已于2025年3月11日通过“补丁星期二”更新修复了该漏洞。强烈建议所有Windows用户立即应用这些安全更新。该漏洞是微软产品中不断增加的NTLM相关漏洞之一,此前研究人员在Microsoft Access、Publisher和其他应用程序中也发现了类似的凭证泄露问题。

安全专家建议用户保持所有微软产品的更新,并实施额外的防护措施以应对NTLM中继攻击,例如启用SMB签名并在可能的情况下禁用NTLM。

参考来源:

Microsoft Windows File Explorer Vulnerability Let Attackers Perform Network Spoofing – PoC Released

如需授权、对文章有疑问或需删除稿件,请联系 FreeBuf 客服小蜜蜂(微信:freebee1024)