蚁景科技

蚁景科技- 关注

0

1

2

3

4

5

6

7

8

9

0

1

2

3

4

5

6

7

8

9

0

1

2

3

4

5

6

7

8

9

0

1

2

3

4

5

6

7

8

9

0

1

2

3

4

5

6

7

8

9

0

1

2

3

4

5

6

7

8

9

0

1

2

3

4

5

6

7

8

9

0

1

2

3

4

5

6

7

8

9

0

1

2

3

4

5

6

7

8

9

本文由

蚁景科技 创作,已纳入「FreeBuf原创奖励计划」,未授权禁止转载

本文由

蚁景科技 创作,已纳入「FreeBuf原创奖励计划」,未授权禁止转载

今天又是一个挖洞的好日子,哈哈哈哈~

发现一个系统,进去瞅瞅...

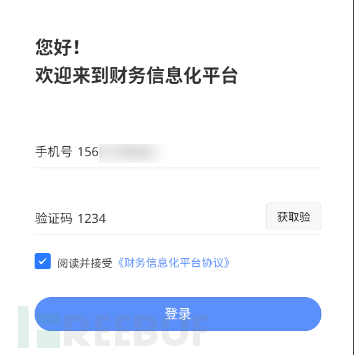

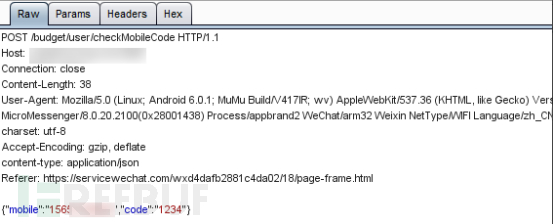

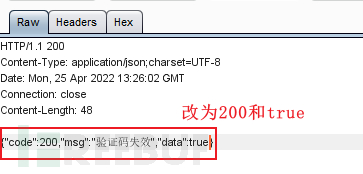

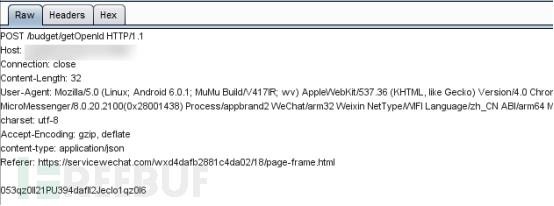

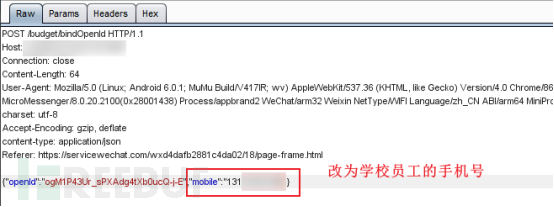

随便输入手机号和验证码,抓包,修改返回包

继续抓包并拦截,看到生成了一个openid

【----帮助网安学习,以下所有学习资料免费领!加vx:yj009991,备注“freebuf”获取!】

① 网安学习成长路径思维导图

② 60+网安经典常用工具包

③ 100+SRC漏洞分析报告

④ 150+网安攻防实战技术电子书

⑤ 最权威CISSP 认证考试指南+题库

⑥ 超1800页CTF实战技巧手册

⑦ 最新网安大厂面试题合集(含答案)

⑧ APP客户端安全检测指南(安卓+IOS)

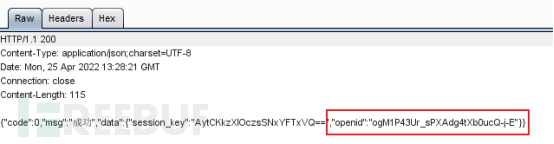

继续抓包,看到手机号和openid在请求包中,因为是无效的手机号,虽然可以绕过验证码校验,但是肯定不能是不能进入系统的嘛,此时想到去网上找一个有效账号

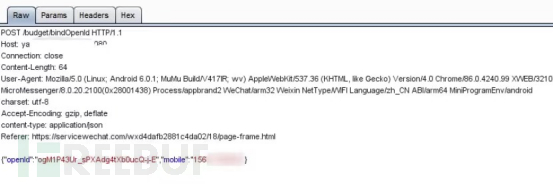

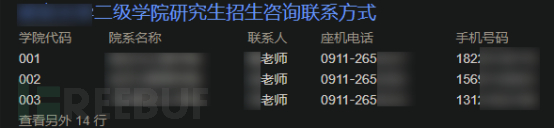

谷歌语法走一波,发现了一些有用的东西,赶紧保存

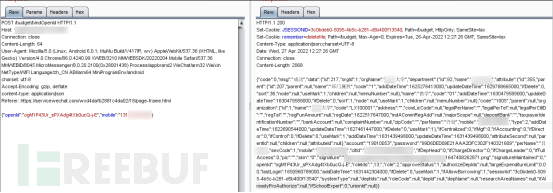

从中挑选一个手机号进行替换,然后放包,查看前端页面,没有任何反应

发送到repeater模块看看,结果看到了这个手机号对应的个人信息,通过替换手机号,可看到大量用户的敏感信息,不仅是越权,还是未授权

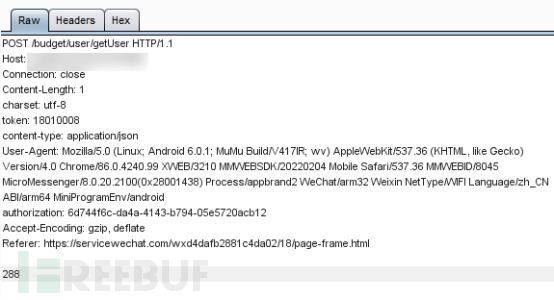

到这还没结束,因为系统还没进去呢,此时抱着试一试的心态随机修改openid字段,将最后的字符换了,放包,发现竟然进去系统了,又懵又喜啊

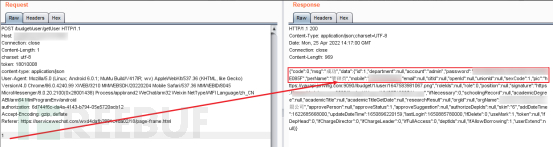

到这里后继续抓包,又发现一个有意思的包,赶紧尝试越权测试,修改body中的数字,看依一下响应,果然可以越权,哈哈哈,一般管理员的id不是0就是1 ,改成1试一下看能不能越权到管理员,我去,1就是管理员

重复上面进入系统的方法,修改openid和替换管理员手机号,最终拿到了管理员的权限

拿到管理员还不是为所欲为,哈哈哈.......

今天的分享就到这了。

更多网安技能的在线实操练习,请点击这里>>

如需授权、对文章有疑问或需删除稿件,请联系 FreeBuf 客服小蜜蜂(微信:freebee1024)