网络⼯具中的瑞⼠军⼑——NC

小白帽yuan

小白帽yuan- 关注

0

1

2

3

4

5

6

7

8

9

0

1

2

3

4

5

6

7

8

9

0

1

2

3

4

5

6

7

8

9

网络⼯具中的瑞⼠军⼑——NC

本文由

小白帽yuan 创作,已纳入「FreeBuf原创奖励计划」,未授权禁止转载

本文由

小白帽yuan 创作,已纳入「FreeBuf原创奖励计划」,未授权禁止转载

NETCAT ——NC

NC是网络⼯具中的瑞⼠军⼑——⼩⾝材、⼤智慧

• 侦听模式 / 传输模式

• telnet / 获取banner信息

• 传输⽂本信息 •

传输⽂件/⺫录

• 加密传输⽂件

• 远程控制/⽊⻢

• 加密所有流量

• 流媒体服务器

• 远程克隆硬盘

NC的参数如下:

-g<网关>:设置路由器跃程通信网关,最多设置8个;

-G<指向器数目>:设置来源路由指向器,其数值为4的倍数;

-h:在线帮助;

-i<延迟秒数>:设置时间间隔,以便传送信息及扫描通信端口;

-l:使用监听模式,监控传入的资料;

-n:直接使用ip地址,而不通过域名服务器;

-o<输出文件>:指定文件名称,把往来传输的数据以16进制字码倾倒成该文件保存;

-p<通信端口>:设置本地主机使用的通信端口;

-r:指定源端口和目的端口都进行随机的选择;

-s<来源位址>:设置本地主机送出数据包的IP地址;

-u:使用UDP传输协议;

-v:显示指令执行过程;

-w<超时秒数>:设置等待连线的时间;

-z:使用0输入/输出模式,只在扫描通信端口时使用。

首先我们有两台实验机都是kali2024,它们的IP地址分别为:

kali:192.168.239.164

kali_test:192.168.239.185

NC——传输⽂本信息

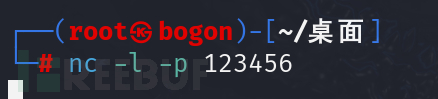

我们首先在kali_test主机建立监听端口,等待kali主机的连接输入:

nc -l -p 123456

-l:使用监听模式

-p:设置监听端口为123456

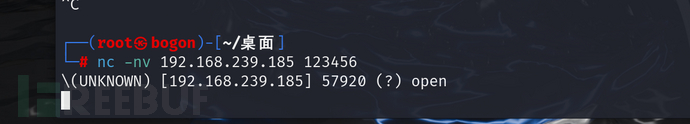

然后再kali主机中进行连接,输入指令:

nc -nv 192.168.239.185 123456

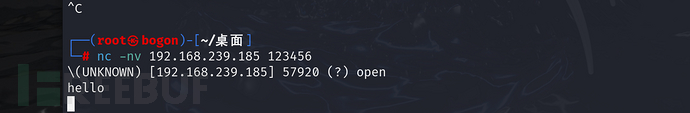

连接成功。然后再输入helllo,

可以发现在kali_test中也出现了hello。

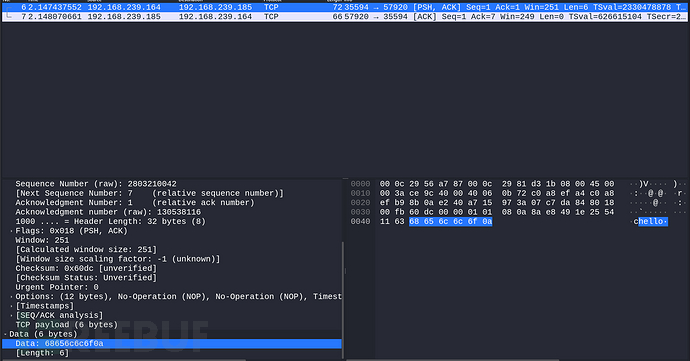

我们抓一下包可以发现这是明文传输。

NC——传输⽂件/目录

1、传输文件

1.1、正向连接

我们将要传输

首先在kali(ip地址为中输入指令:

可试读前40%内容

¥ 0 全文查看

免责声明

1.一般免责声明:本文所提供的技术信息仅供参考,不构成任何专业建议。读者应根据自身情况谨慎使用且应遵守《中华人民共和国网络安全法》,作者及发布平台不对因使用本文信息而导致的任何直接或间接责任或损失负责。

2. 适用性声明:文中技术内容可能不适用于所有情况或系统,在实际应用前请充分测试和评估。若因使用不当造成的任何问题,相关方不承担责任。

3. 更新声明:技术发展迅速,文章内容可能存在滞后性。读者需自行判断信息的时效性,因依据过时内容产生的后果,作者及发布平台不承担责任。

本文为 小白帽yuan 独立观点,未经授权禁止转载。

如需授权、对文章有疑问或需删除稿件,请联系 FreeBuf 客服小蜜蜂(微信:freebee1024)

如需授权、对文章有疑问或需删除稿件,请联系 FreeBuf 客服小蜜蜂(微信:freebee1024)

被以下专辑收录,发现更多精彩内容

+ 收入我的专辑

+ 加入我的收藏

主动信息收集——scapy

2024-09-28

网络文件和资源共享以及TCPIP NFS

2024-08-10

DNS报文传递和报文、资源记录以及主文件格式

2024-08-10

文章目录