AI小蜜蜂

AI小蜜蜂- 关注

恶意软件签名的优势与挑战

经过签名的恶意程序不仅能绕过通常会拦截未签名可执行文件的安全过滤机制,还能降低系统对其的警惕性。 威胁行为者的终极目标是获取扩展验证(EV)代码签名证书,因为这些证书由于更严格的验证流程,会自动获得许多网络安全程序的更高信任度。更重要的是,EV证书被认为可以在SmartScreen中获得声誉提升,从而帮助绕过通常为未知文件显示的警报。

然而,EV代码签名证书难以获取,通常需要从其他公司窃取,或者威胁行为者需要设立虚假企业并花费数千美元购买一个。此外,一旦证书被用于恶意软件活动,通常会被吊销,使其无法用于未来的攻击。

滥用微软可信签名服务

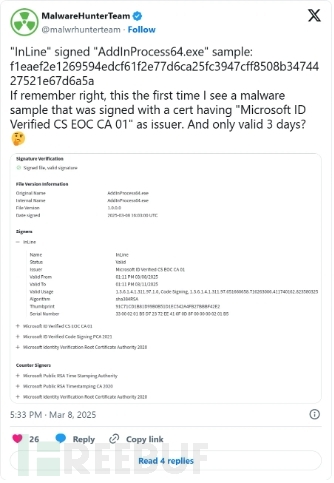

最近,网络安全研究人员发现威胁行为者利用微软可信签名服务为其恶意软件签署有效期仅为三天的代码签名证书。这些恶意软件样本由“Microsoft ID Verified CS EOC CA 01”签名,证书有效期仅为三天。虽然证书在签发三天后过期,但需要注意的是,使用该证书签名的可执行文件在被吊销之前仍被视为有效。

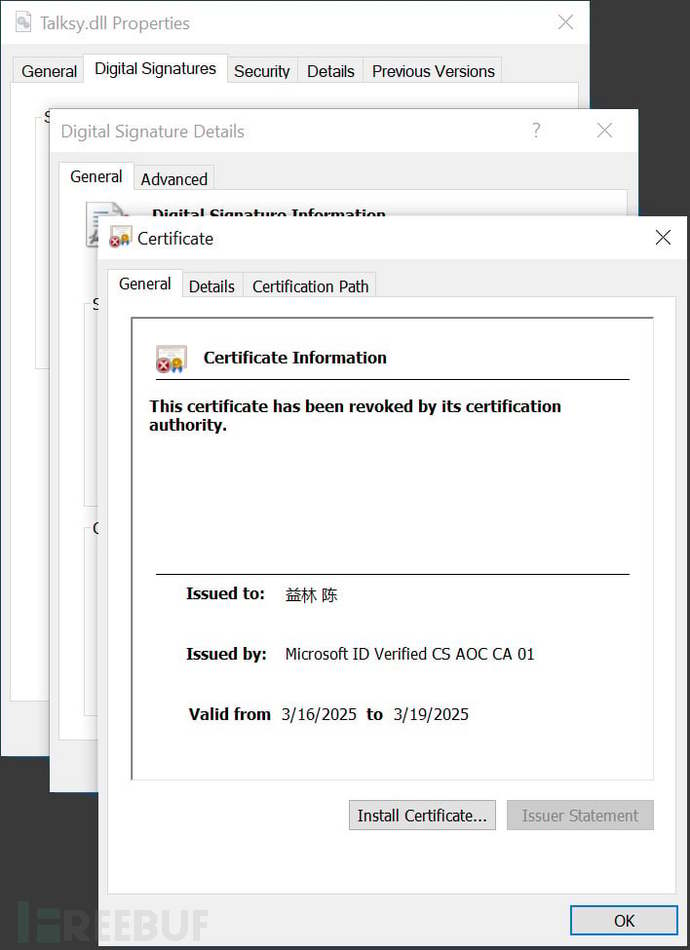

此后,其他研究人员和BleepingComputer发现了许多用于正在进行的恶意软件活动的样本,包括用于Crazy Evil Traffers加密货币盗窃活动[VirusTotal]和Lumma Stealer[VirusTotal]活动的样本。

此后,其他研究人员和BleepingComputer发现了许多用于正在进行的恶意软件活动的样本,包括用于Crazy Evil Traffers加密货币盗窃活动[VirusTotal]和Lumma Stealer[VirusTotal]活动的样本。

Crazy Evil traffers活动中的签名DLL来源:BleepingComputer

Crazy Evil traffers活动中的签名DLL来源:BleepingComputer

微软可信签名服务于2024年推出,是一项基于云的服务,允许开发者轻松地为其程序获得微软的签名。微软在服务公告中表示:“可信签名是一项完整的代码签名服务,为开发者和IT专业人员提供直观的体验,由微软管理的认证机构支持。该服务支持公共和私有信任签名场景,并包括时间戳服务。”

该平台提供每月9.99美元的订阅服务,旨在让开发者轻松签署其可执行文件,同时提供额外的安全性。这种增强的安全性通过使用短期证书实现,这些证书在滥用情况下可以轻松吊销,并且从不直接向开发者颁发证书,防止其在发生泄露时被盗。

微软还表示,通过可信签名服务颁发的证书为其服务签名的可执行文件提供了类似的SmartScreen声誉提升。可信签名网站上的FAQ写道:“可信签名通过提供SmartScreen的基本声誉、Windows上的用户模式信任以及完整性检查签名验证合规性,确保您的应用程序受到信任。”

为了防止滥用,微软目前只允许在已运营三年的公司名下颁发证书。然而,如果个人同意证书以其名义颁发,则可以更容易地注册并获得批准。

更简便的路径

一位名为“Squiblydoo”的网络安全研究员和开发者多年来一直在追踪滥用证书的恶意软件活动,他告诉BleepingComputer,他认为威胁行为者出于便利性正在转向微软的服务。

“我认为这种转变有几个原因。长期以来,使用EV证书一直是标准,但微软已经宣布了对EV证书的更改,”Squiblydoo告诉BleepingComputer。“然而,EV证书的更改对任何人来说都不清楚:无论是证书提供商还是攻击者。由于这些潜在的变化和缺乏明确性,仅仅拥有一个代码签名证书可能就足以满足攻击者的需求。”

“在这方面,微软证书的验证过程比EV证书的验证过程要简单得多:由于EV证书的模糊性,使用微软证书是有意义的。”

BleepingComputer就滥用问题联系了微软,微软表示公司使用威胁情报监控来发现并吊销证书。“我们使用主动威胁情报监控来不断寻找任何对我们签名服务的误用或滥用,”微软告诉BleepingComputer。“当我们检测到威胁时,我们会立即采取行动,如广泛吊销证书和暂停账户。您分享的恶意软件样本已被我们的反恶意软件产品检测到,我们已经采取行动吊销证书并防止进一步的账户滥用。”

参考来源:

如需授权、对文章有疑问或需删除稿件,请联系 FreeBuf 客服小蜜蜂(微信:freebee1024)