Zicheng

Zicheng- 关注

据gbhackers消息,名为LegionLoader 的恶意软件正通过Chrome 扩展分发窃密软件,包括对受害者实施电子邮件操纵、跟踪浏览,甚至将受感染的浏览器转变为攻击者的代理服务器,使其能够使用受害者的凭证浏览网页。

自 2024 年 8 月以来,研究人员观察到LegionLoader 通过 Chrome 扩展程序分发各种窃取程序,包括 LummaC2、Rhadamanthys 和 StealC,这些程序利用偷渡式下载和 RapidShare 来分发托管在 MEGA 上的有效载荷。这种特殊的加载程序具有截屏、管理加密货币账户和进行金融交易的功能。

LegionLoader 改进了侧载技术,利用 steamerrorreporter64.exe 加载恶意 vstdlib_s64.dll,取代了以前使用的 rnp.dll 和 rnpkeys.exe的方法。

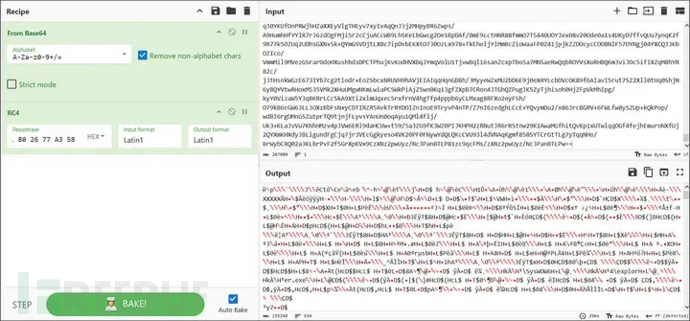

恶意程序会提示用户进行交互,以规避沙箱分析,表明用户的 AppData\Roaming 文件夹中存在恶意组件,如 DLL 文件和依赖项,以实现持久化或逃避检测。shellcode 最初是 Base64 编码,然后使用 RC4 算法进一步加密,该算法通过添加即时常量和从特定注册表键中检索值动态生成,其目的是通过使恶意有效载荷更难以理解和识别来阻碍分析和检测。

RC4 密钥通过从注册表密钥中提取部分内容生成,最后一部分来自硬编码值的 CRC32 哈希值,然后用于解密 shellcode,解密过程可能会使用 CyberChef,使用 XTEA 算法对核心 LegionLoader 有效载荷进行解密。 随后,它利用进程镂空将解密后的有效载荷注入 explorer.exe 进程,并使用 CRC32 加密 API 调用。

通过 CyberChef 解密 shellcode

LegionLoader 连接到硬编码的 C2,并接收使用静态密钥进行 Base64 编码和 RC4 加密的配置。 在向 C2 服务器发送 GET 请求时通常向"/test_gate0117.php",并在 'a' 参数后附加一个随机生成的 16 个字符的字母数字字符串。

恶意软件利用这种配置,可定义在受感染机器上执行恶意有效载荷的参数。 据 Trac-Labs 称,参数包括用于指定执行次数、加密状态、有效载荷类型(DLL、PowerShell)、目标国家和执行后跟踪机制等选项。

据悉,LegionLoader最早在2019年就已经出现,因能投放多种不同的恶意软件来执行攻击而受到关注。

参考来源:

LegionLoader Abusing Chrome Extensions To Deliver Infostealer Malware

如需授权、对文章有疑问或需删除稿件,请联系 FreeBuf 客服小蜜蜂(微信:freebee1024)