一个伪白帽子漏洞挖掘中的思路与技巧

HkTy

HkTy- 关注

0

1

2

3

4

5

6

7

8

9

0

1

2

3

4

5

6

7

8

9

0

1

2

3

4

5

6

7

8

9

一个伪白帽子漏洞挖掘中的思路与技巧

本人为某大学的一名在校学生,混迹于多个白帽子平台的伪白帽子同时也是zero-security-team的核心成员,热爱网络安全,喜欢结交志同道合的朋友,对存在的安全问题有着自己独到的见解,一直在安全圈底层为成为大牛而奋斗,希望在往后的日子里各位大牛多多关照,给予我这个安全圈的菜鸡多一点帮助

Main:在一次滴滴众测中的灵光一现

- 在一次参加滴滴的众测活动中,身为菜鸡的我只能为一些表哥打Call,捡表哥们漏的小洞,在一次子域名爆破中,对已知的Web服务测试无果,但是发现所对应的子域名中的服务标题可以做文章。

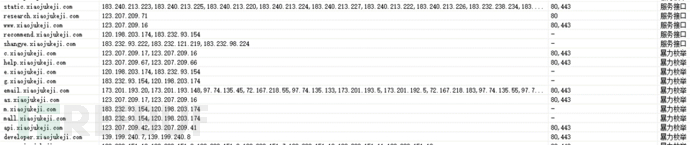

用法师大佬的工具爆破得到的子域名

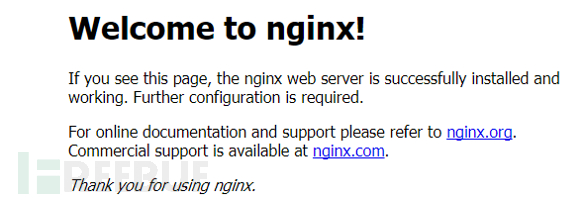

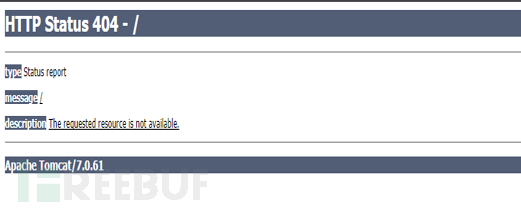

子域名所对应的服务

子域名所对应的服务

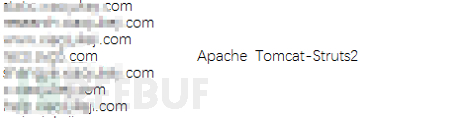

从上述中我发现子域名端口所对应的Web服务,有了这些我想到可以利用子域名所对应的Web服务,对互联网已经存在过漏洞的Web服务进行批量Fuzz,如:ApacheTomcat 服务存在的已知漏洞,Strtus2相关产品漏洞等

这时候可以结合厂商所对应的子域名或者IP段进行筛选

如IP段为209.80.76.1/24 扫描所有存在Web服务的端口,对返回的Banner信息使用脚本进行筛选然后放入批量Fuzz工具进行测试

则可以提高渗透测试过程中漏洞挖掘的效率

对已知服务的漏洞挖掘可以采取Nday+0day的方式

但并未对滴滴进行实际测试,挑选了一个中型厂商进行测试

所挑选的是一家国内的著名的乳业公司(经常在电视打广告),首先用常规手段测试了主站和子域名,菜鸡技术均未发现存在漏洞的服务,

然后使用之前的思路

脚本用的是团队成员iweirman的脚本

URL:http://www.iweirman.com/?p=161

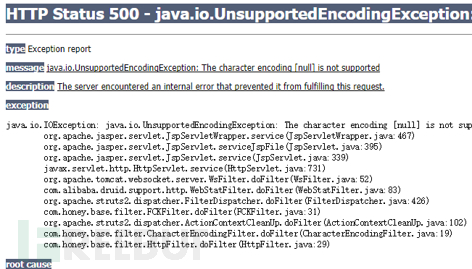

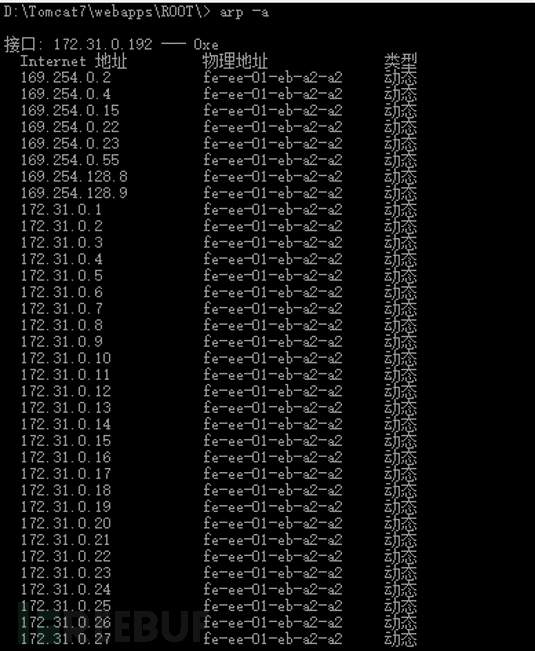

最后扫到了一个存在Struts2-0xx漏洞的销售系统漏洞,成功打入内网

免责声明

1.一般免责声明:本文所提供的技术信息仅供参考,不构成任何专业建议。读者应根据自身情况谨慎使用且应遵守《中华人民共和国网络安全法》,作者及发布平台不对因使用本文信息而导致的任何直接或间接责任或损失负责。

2. 适用性声明:文中技术内容可能不适用于所有情况或系统,在实际应用前请充分测试和评估。若因使用不当造成的任何问题,相关方不承担责任。

3. 更新声明:技术发展迅速,文章内容可能存在滞后性。读者需自行判断信息的时效性,因依据过时内容产生的后果,作者及发布平台不承担责任。

本文为 HkTy 独立观点,未经授权禁止转载。

如需授权、对文章有疑问或需删除稿件,请联系 FreeBuf 客服小蜜蜂(微信:freebee1024)

如需授权、对文章有疑问或需删除稿件,请联系 FreeBuf 客服小蜜蜂(微信:freebee1024)

被以下专辑收录,发现更多精彩内容

+ 收入我的专辑

+ 加入我的收藏

s3cAn_lab(思安实验室)

s3cAn_lab(思安实验室)

相关推荐

小白看过来-适合小白的APP测试思路

2021-02-04

从安全小白到黑客大佬你缺点什么?

2018-09-14

没技术含量的一次漏洞利用(刷别人的银行卡)

2018-01-15