IDA简单使用

极安御信安全研究院

极安御信安全研究院- 关注

IDA简单使用

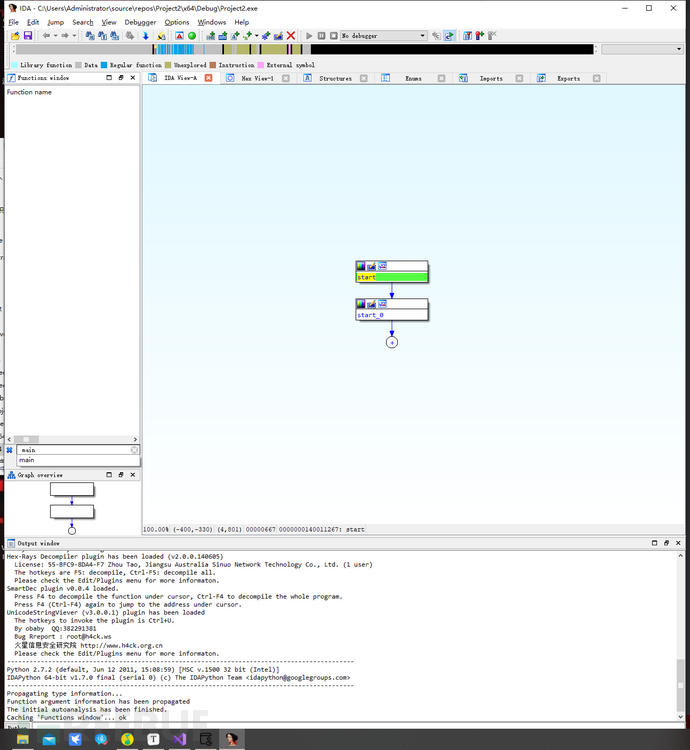

今天来简单介绍一下逆向中常用到的另一个静态分析工具IDA,还是昨天那个打印demo(64位):

#include

#include

char a[] = "https://www.vultop.com/";

int main(int argc, char* argv[])

{

printf("%s", a);

system("pause");

return 0;

}

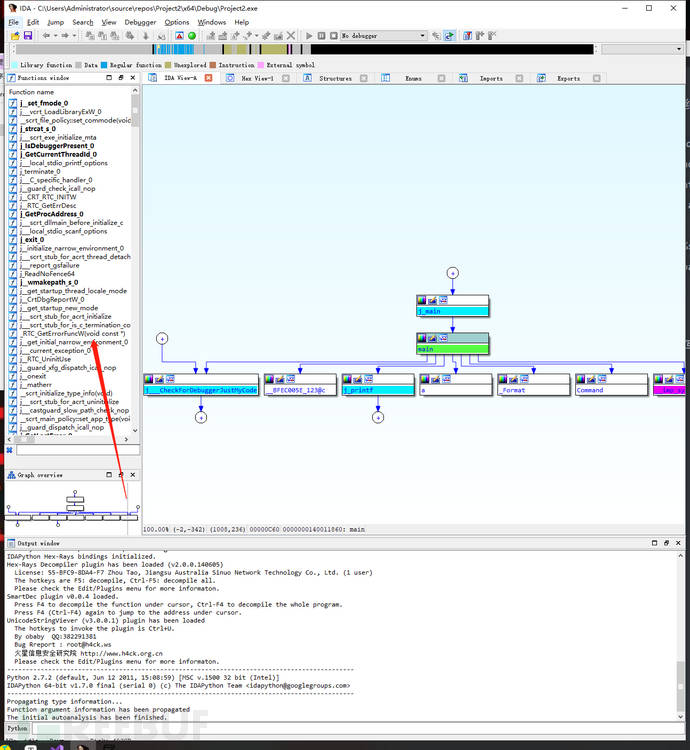

因为是自己编写的代码,有符号文件,所以分析起来很方便,函数名都有:

在箭头这块ctrl+f,出现搜索框,直接搜索main:

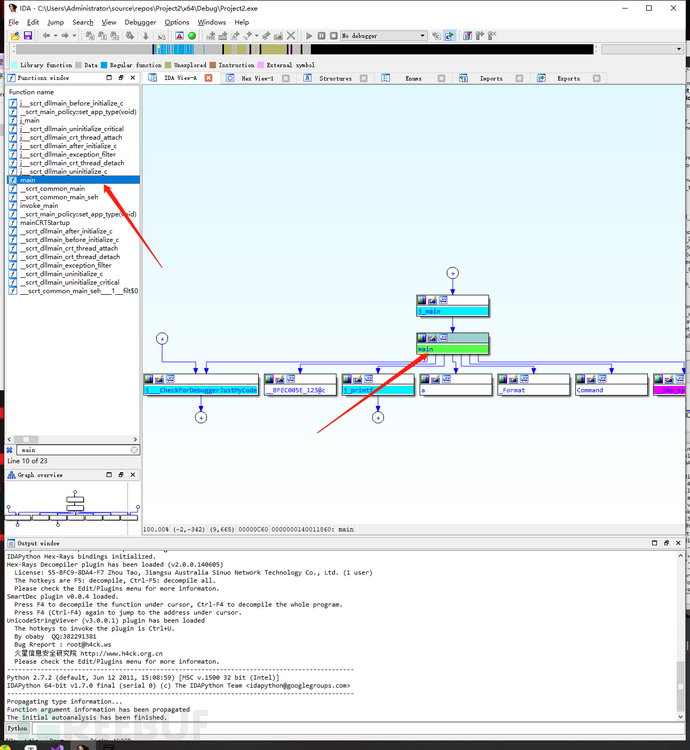

在右边箭头位置按空格:

可以看到我们的主函数代码,在这块按一下F5,就可以用到IDA中最强大方便的功能,俗称F5大法,会编译成成语言形式:

对照源代码,基本流程很清晰。双击printf中的参数a:

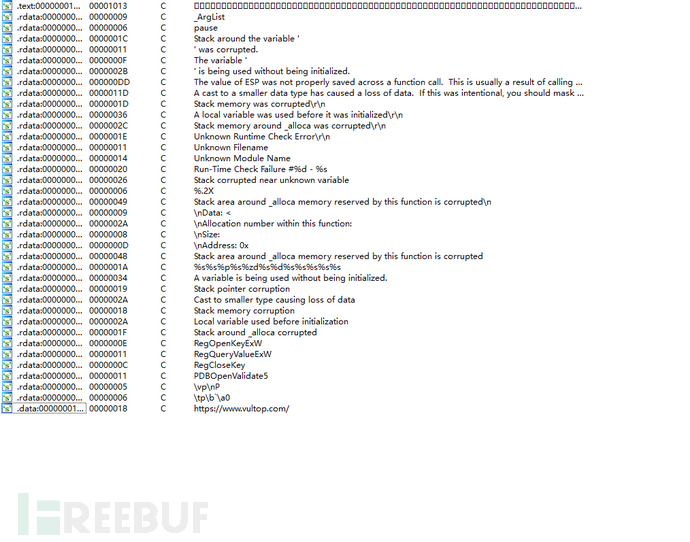

按一下shift+f12就是字符串信息:

IDA其他页面都有名字,这里不再解释,接下来我们看一下没有符号文件的时候的IDA:

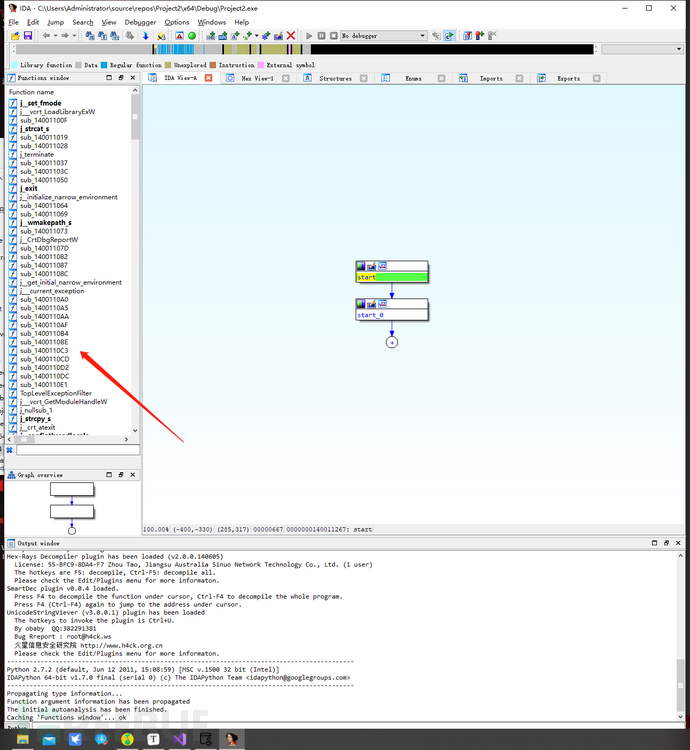

可以看到这里大部分函数名是sub_xxx,搜索main函数也是搜不到的:

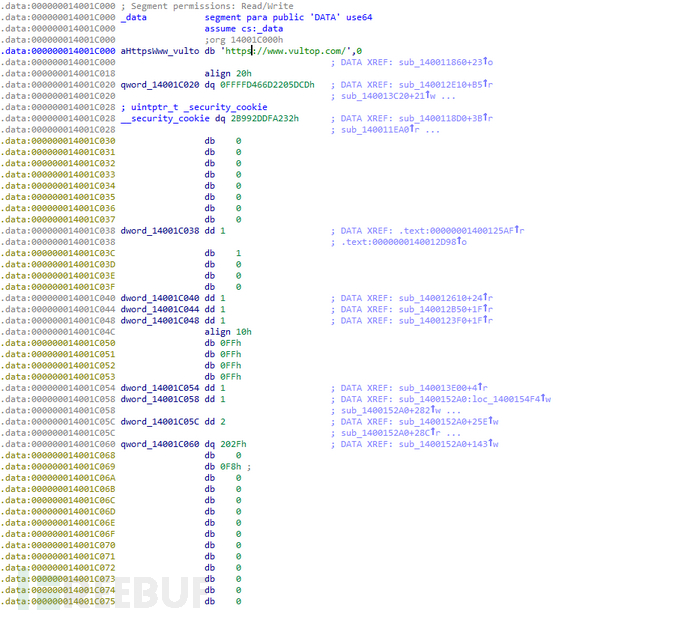

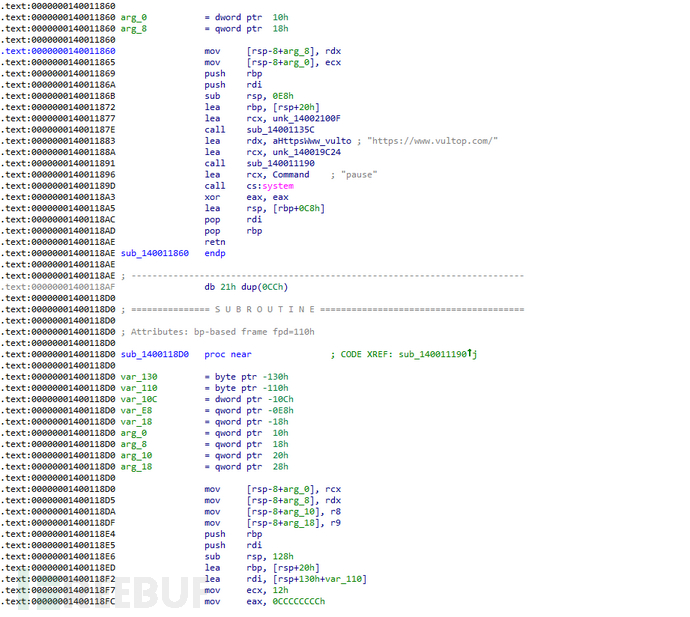

这种情况我们只能从start开始找主函数,就像在OD里面找到主函数一样,当然也可以通过字符串叉查找。首先通过字符串查找一下:

双击:

标记这串字符串,按ctrl+x,看看哪里引用了这段字符串:

然后就到了主函数这里:

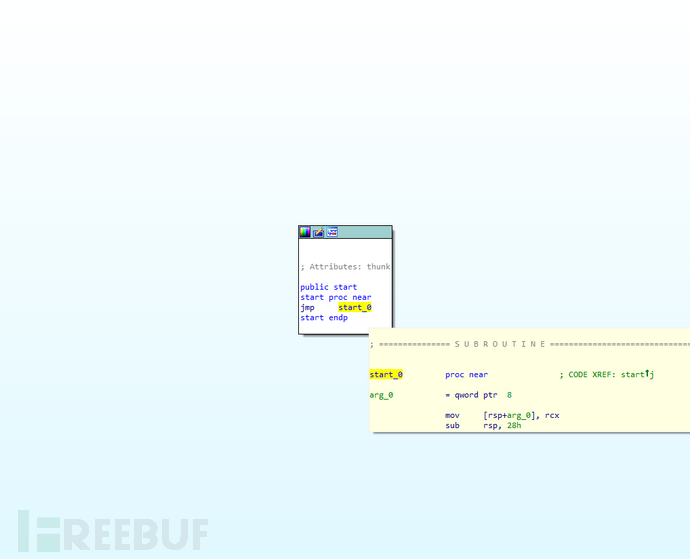

F5就可以查看伪代码,接下来我们靠特征找一下,函数名搜索框搜索start:

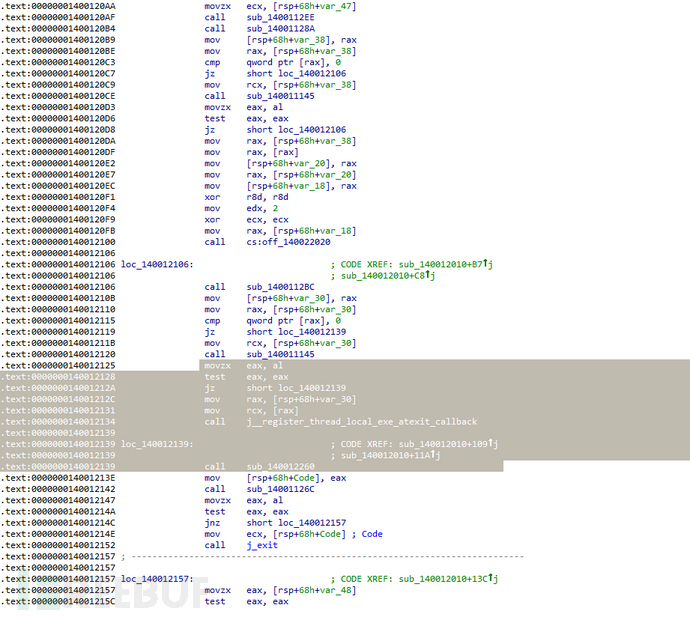

在这里按空格,方便查看,找下面这段代码:

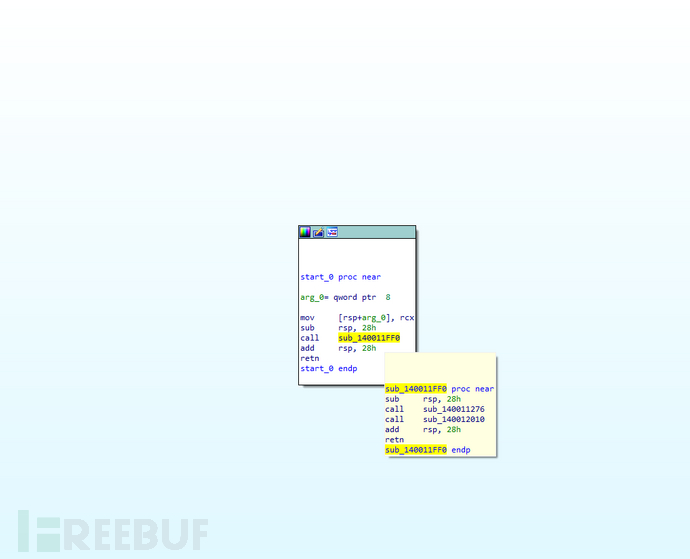

进第二个call:

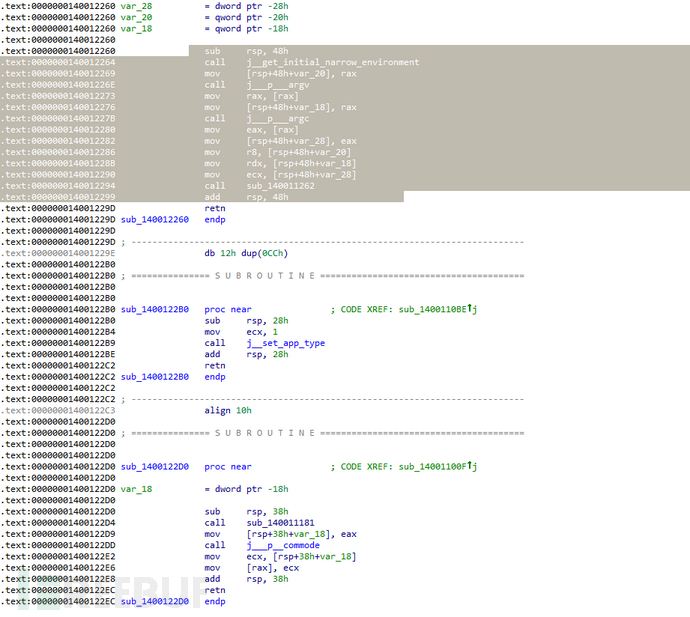

进最后一个call,走进一个jmp,到了主函数这里:

免责声明

1.一般免责声明:本文所提供的技术信息仅供参考,不构成任何专业建议。读者应根据自身情况谨慎使用且应遵守《中华人民共和国网络安全法》,作者及发布平台不对因使用本文信息而导致的任何直接或间接责任或损失负责。

2. 适用性声明:文中技术内容可能不适用于所有情况或系统,在实际应用前请充分测试和评估。若因使用不当造成的任何问题,相关方不承担责任。

3. 更新声明:技术发展迅速,文章内容可能存在滞后性。读者需自行判断信息的时效性,因依据过时内容产生的后果,作者及发布平台不承担责任。

本文为 极安御信安全研究院 独立观点,未经授权禁止转载。

如需授权、对文章有疑问或需删除稿件,请联系 FreeBuf 客服小蜜蜂(微信:freebee1024)

如需授权、对文章有疑问或需删除稿件,请联系 FreeBuf 客服小蜜蜂(微信:freebee1024)

被以下专辑收录,发现更多精彩内容

+ 收入我的专辑

+ 加入我的收藏

相关推荐

0ctf babyheap

2023-09-07

世界级黑客丨电脑犯罪界的汉尼拔

2023-09-07

新PWN手必备环境(附详细步骤)

2023-08-31