越权检测工具IDOR_detect_tool

进击的HACK

进击的HACK- 关注

0

1

2

3

4

5

6

7

8

9

0

1

2

3

4

5

6

7

8

9

0

1

2

3

4

5

6

7

8

9

越权检测工具IDOR_detect_tool

SaaS-API越权漏洞检测系统

概述

通过替换认证信息后重放请求,并对比数据包结果,判断接口是否存在越权漏洞

详细介绍:水平越权挖掘技巧与自动化越权漏洞检测

特点

支持HTTPS

自动过滤图片/js/css/html页面等静态内容

多线程检测,避免阻塞

支持输出报表与完整的URL、请求、响应

安装和使用

安装依赖

python3 -m pip install -r requirements.txt启动

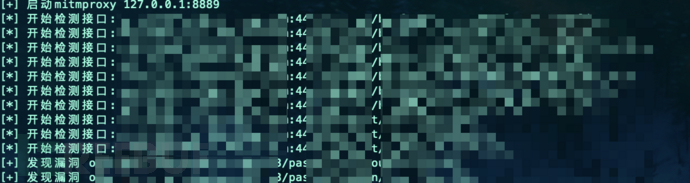

python3 start.py即可监听socks5://127.0.0.1:8889。

安装证书

使用SwitchOmega等插件连接该代理,并访问mitm.it即可进入证书安装页面,根据操作系统进行证书安装。

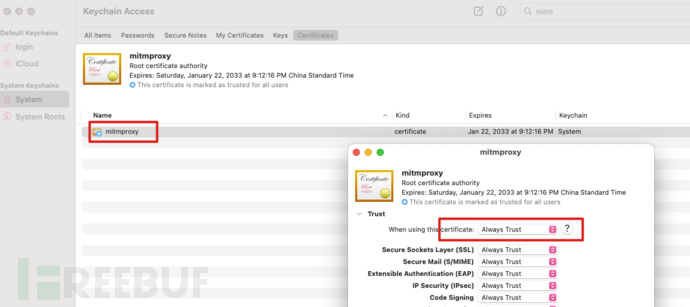

以MacOS为例:

下载安装后,打开钥匙串访问,找到mitmproxy证书,修改为alwaystrust

下载安装后,打开钥匙串访问,找到mitmproxy证书,修改为alwaystrust

检测漏洞

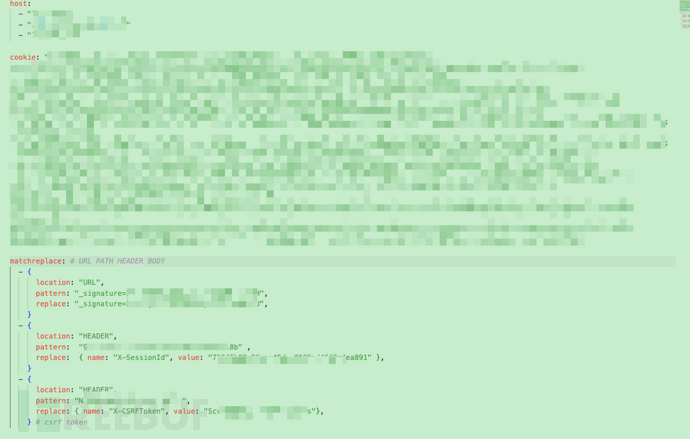

首先准备好目标系统的A、B两账号,根据系统的鉴权逻辑(Cookie、header、参数等)将A账号信息配置config/config.yml,之后登录B账号

使用B账号访问,脚本会自动替换鉴权信息并重放,根据响应结果判断是否存在越权漏洞

生成报表

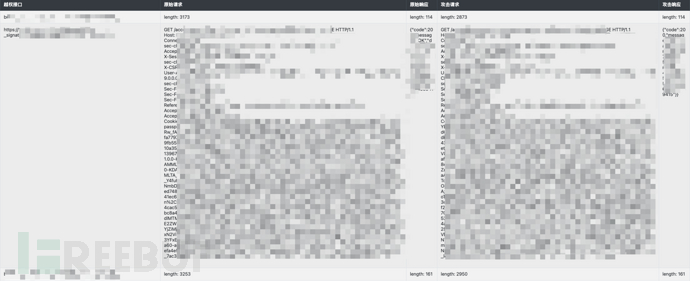

每次有新漏洞都会自动添加到report/result.html中,通过浏览器打开:

点击具体条目可以展开/折叠对应的请求和响应:

点击具体条目可以展开/折叠对应的请求和响应:

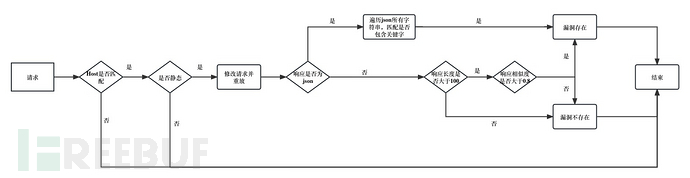

检测逻辑

检测逻辑

下载链接:https://github.com/y1nglamore/IDOR_detect_tool

免责声明

1.一般免责声明:本文所提供的技术信息仅供参考,不构成任何专业建议。读者应根据自身情况谨慎使用且应遵守《中华人民共和国网络安全法》,作者及发布平台不对因使用本文信息而导致的任何直接或间接责任或损失负责。

2. 适用性声明:文中技术内容可能不适用于所有情况或系统,在实际应用前请充分测试和评估。若因使用不当造成的任何问题,相关方不承担责任。

3. 更新声明:技术发展迅速,文章内容可能存在滞后性。读者需自行判断信息的时效性,因依据过时内容产生的后果,作者及发布平台不承担责任。

本文为 进击的HACK 独立观点,未经授权禁止转载。

如需授权、对文章有疑问或需删除稿件,请联系 FreeBuf 客服小蜜蜂(微信:freebee1024)

如需授权、对文章有疑问或需删除稿件,请联系 FreeBuf 客服小蜜蜂(微信:freebee1024)

被以下专辑收录,发现更多精彩内容

+ 收入我的专辑

+ 加入我的收藏

相关推荐

nuclei介绍与持续更新的poc集合

2023-04-24

钓鱼前邮件收集

2023-04-10

红队实战 | cobaltstrike钉钉群上线提醒

2023-04-06

文章目录

![[张三的渗透日记]电气鼠靶场系统靶场walkthrough](https://image.3001.net/images/20230224/1677220643_63f85b235f0021ccc0458.png)