多多

多多- 关注

本文由

多多 创作,已纳入「FreeBuf原创奖励计划」,未授权禁止转载

本文由

多多 创作,已纳入「FreeBuf原创奖励计划」,未授权禁止转载

一、概述

国家安全法第二条已经指出了相关重大内容要相对处于没有危险和不受内外威胁的状态,以及保障持续安全状态的能力。为了体现总体国家安全观的要求,从16个领域对国家安全任务进行了明确。其中就包含了网络安全。

而网络安全的任务是通过采取必要措施,防范对网络攻击、侵入、干扰、破坏和非法使用以及意外事故,使网络处于稳定可靠运行的状态,以及保障网络数据的完整性、保密性、可用性的能力。

网络安全行业里有句老话叫“没有绝对的安全!”,这也迎合了国家安全法中“相对处于没有危险和不受内外威胁的状态”,那么,我们要想完成网络安全任务,实现相对的安全状态,就需要了解网络中所存在的风险,且需要不断的识别风险、分析风险、处置风险,这就是我们常说的风险管理活动。而风险评估则是风险管理中重要的技术手段。

在2022年,我们迎来国家信息安全风险评估体系的重要更新,即GB/T 20984-2022《信息安全技术 信息安全风险评估方法》,该标准在2022年4月份正式发布,于2022年11月1日正式实施,全面代替原标准,指导新形势下的信息安全风险评估工作。距本文编写时已经实施2年之多,由于该标准中不再像上一版标准那样提供具体的实现方法,所以小编根据这两年的实践经验编写本文,供有兴趣的人一同讨论和研究。

二、新版变化

2.1 关系上的变化

相较于老版,关系图中只对基本要素之间的关系进行了描述,即资产、威胁、脆弱性以及安全措施,指出了

- 风险要素的核心是资产,而资产存在脆弱性

- 安全措施可降低脆弱性

- 威胁利用脆弱性导致风险

- 风险转化成安全事件后会造成影响。

除此之外新版标准不再提及残余风险。

2.2 风险分析原理上的变化

新版标准并未给出风险分析原理示意图,但在描述中阐述了脆弱性赋值将分成两部分,即影响程度和利用难易度,且脆弱性利用难易度与威胁赋值计算得出安全事件发生的可能性,脆弱性影响程度与资产价值计算得出安全事件造成的损失,最终合并计算风险值,如下图所示:

2.3 流程上的变化

新版在流程上简化了很多,删除掉了风险处置计划以及残余风险。资产识别在其他要素识别之上,这意味着资产识别是本标准强调的核心内容。

三、资产识别与赋值

新版标准将资产识别分为三个层次,分别是业务资产、系统资产以及系统组件和单元资产。

3.1 业务识别与赋值

业务是实现组织发展规划的具体活动,业务识别是风险评估的关键环节。业务识别内容包括业务的属性、定位、完整性和关联性识别。业务属性(原标准写的是业务识别)主要识别业务的功能、对象、流程和范围等。其中业务的关联性识别会影响到最终业务重要性的赋值,其主要识别与其他业务之间的关系。

为业务的重要性赋值,主要关注于业务在规划中的重要性,在发展规划中的业务属性及职能定位层面的影响,在规划的发展目标层面中短期目标或长期目标中占据极其地位进行主观判断。如果存在关联业务,其重要性赋值大于本业务,则原有业务重要性赋值要有所提升,新标中已经给出取值方法。

3.2 系统资产识别与赋值

系统资产识别包括资产分类和业务承载性识别两个方面。系统资产分类包括信息系统、数据资源和通信网络,业务承载性包括承载类别和关联程度。

资产分类可理解为评估对象,这里提到了数据资源,将有价值的数据集作为评估对象,并强调了结合数据活动,即采集、传输、存储、处理、交换、销毁等活动,进行评估,需结合配套数据安全标准开展工作。

系统资产的赋值首先依据资产的保密性、完整性、可用性进行赋值,再结合业务承载性、业务重要性,进行综合计算。这里业务承载性赋值范围1-5,业务重要性赋值范围也是1-5,所以计算过程并不复杂,合理即可。

计算过程:

系统资产价值=ROUND(SQRT(SQRT(((保密性+完整性+可用性)/3) x 业务承载性) x 业务重要性),0)

SQRT:开根号

ROUND:四舍五入到个位

注:全篇内容提到数次综合计算,但未提供计算方法,需结合评估环境,进行计算公式的选择或调整,合理即可,本篇文章给出了一个小编个人认为比较合理的计算方法,可在配套标准发布后或实际工作环境中再进行调整。

3.3 系统组件和单元资产识别与赋值

系统组件和单元资产应分类识别,系统组件和单元资产分类包括系统组件、系统单元、人力资源和其他资产。

全篇里这个资产是分的最细的,其资产价值赋值标准中只说明依据其保密性、完整性、可用性赋值进行计算。

注:这里并未提及需与系统资产做关联,但后续风险计算时需要计算系统资产风险值,所以最后仍需与系统资产价值做关联计算。并且需要整理出重要资产清单原标准中有要求。

计算过程:

系统组件和单元资产价值=ROUND( (保密性+完整性+可用性)/3,0)

四、威胁识别与赋值

4.1 威胁识别

威胁识别的内容包括威胁的来源、主体、种类、动机、时机和频率。

威胁时机可划分为普通时期、特殊时期和自然规律。

威胁频率应根据经验和有关的统计数据来进行判断,综合考虑以下四个方面,形成特定评估环境中各种威胁出现的频率:

- 以往安全事件报告中出现过的威胁及其频率统计;

- 实际环境中通过检测工具以及各种日志发现的威胁及其频率统计;

- 实际环境中监测发现的威胁及其频率统计;

- 近期公开发布的社会或特定行业威胁及其频率统计,以及发布的威胁预警

注:威胁识别中,赋值示例取值范围不对等,导致实际操作需要调整。

4.2 威胁赋值

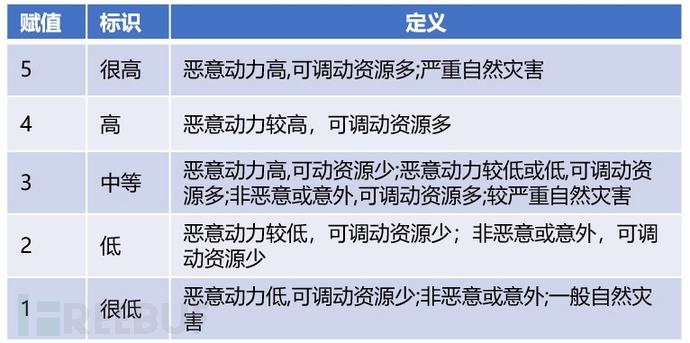

威胁赋值应基于威胁行为,依据威胁的行为能力和频率,结合威胁发生的时机,进行综合计算,并设定相应的评级方法进行等级划分,等级越高表示威胁利用脆弱性的可能性越大。

威胁能力是指威胁来源完成对组织业务、资产产生影响的活动所具备的资源和综合素质。标准中提及威胁动机对威胁能力有调整作用。

由于附录给出的威胁能力赋值是1-3,无法进行得出1-5的区间的赋值计算,可以根据威胁动机对威胁能力有调整作用这句话将原1-3赋值做了变化

原赋值范围:

调整后赋值范围:

威胁出现的频率应进行等级化处理,不同等级分别代表威胁出现频率的高低。等级数值越大,威胁出现的频率越高。威胁的频率应参考组织、行业和区域有关的统计数据进行判断。其中,威胁时机对威胁频率有调整作用。

威胁时机对威胁频率的调整可考虑在威胁频率赋值的基础上增加调整值,根据威胁时机的分类,即自然规律、普通时期、特殊时期,分别确定调整值为-1,0,1。并且时期的使用应考虑风险评估开展的目的,如为了重保开展的风险评估工作,算是特殊时期。

新标准里未对这几个时期进行定义,所以根据小编个人理解设定了调整值,另外考虑到不是所有威胁的频率都会在某一时期有变化,如重保期间自然灾害发生的频率就不会增加,所以调整值的添加需结合实际情况。

计算方法:

威胁赋值=ROUND(SQRT(调整后的威胁能力 x (威胁频率+威胁时机调整值) ),0)

五、已有安全措施识别

安全措施可以分为预防性安全措施和保护性安全措施两种。预防性安全措施可以降低威胁利用脆弱性导致安全事件发生的可能性,保护性安全措施可以减少安全事件发生后对组织或系统造成的影响。

在识别脆弱性的同时,评估人员应对已采取的安全措施的有效性进行确认。安全措施的确认应评估其有效性,即是否真正地降低了系统的脆弱性,抵御了威胁。

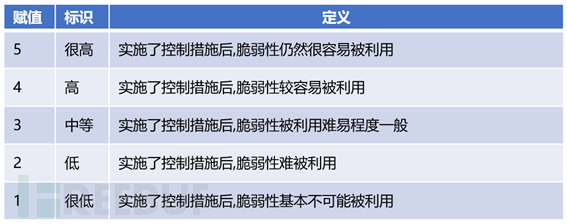

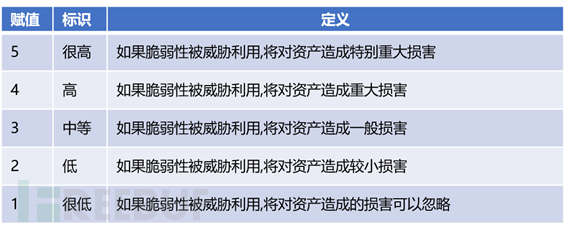

新版内容与07版内容几乎一样,但是在07版的场景下已有安全措施一旦对脆弱性赋值有调整那么威胁利用脆弱性导致安全事件发生的可能性以及安全事件发生后对组织或系统造成的影响都会跟着改变,但是在新版中由于脆弱性赋值要分成利用难易程度以及影响程度两部分,所以需要分析已有安全措施到底调整的是哪部分赋值。但是,新版中对脆弱性的说明中只提及了已有安全措施降低的是脆弱性利用难易程度,对影响程度赋值未作说明。并且通过实际操作中发现脆弱性影响程度无法降低,故考虑已有安全措施只降低脆弱性利用的难易程度。

六、脆弱性识别与赋值

脆弱性识别可以以资产为核心,针对每一项需要保护的资产,识别可能被威胁利用的脆弱性,并对脆弱性的严重程度进行评估;也可以从物理、网络、系统、应用等层次进行识别,然后与资产、威胁对应起来。脆弱性识别的依据可以是国际或国家安全标准,也可以是行业规范、应用流程的安全要求。对应用响程度是不同的,评信方应从组织安全策略的角度考虑,判断资产在不同环境中的相同的脆弱性识别信息系统所采用的协议、应用流程的完备与否、的脆弱性被利用难易程度及其影响程度。同时,应与其他网络的互联等。(与07版内容一样)

6.1 脆弱性被利用难易程度赋值

脆弱性被利用难易程度赋值需要综合考虑已有安全措施的作用。对利用难易程度调整可依照经验判断。

6.2 影响程度赋值

6.3 脆弱性赋值示例

![]()

七、风险值计算

新版里给出了风险计算示例,但是仔细观察会发现单元资产价值过度到系统资产价值的运算没有给出,不知是出于什么考虑,下面我根据以往经验提供相关的最终计算方法,供大家共同研究

计算安全事件发生的可能性

安全事件发生的可能性=ROUND(SQRT(威胁赋值 x 判断措施有效性后的脆弱性利用难易程度),0)

计算安全事件发生后的损失

安全事件发生后的损失=ROUND(SQRT(系统组件和单元资产价值 x 脆弱性影响程度),0)

计算系统组件和单元资产某一威胁利用某一脆弱性的风险值Rc1

风险值Rc1=ROUND(SQRT(安全事件发生的可能性 x 安全事件发生后的损失),0)

计算系统资产风险值

系统资产风险值=ROUND(SQRT(AVERAGE(所有系统组件和单元资产的风险值) x 系统资产价值),0)

计算业务风险值

业务风险值=ROUND(AVERAGE(所有系统资产的风险值),0)

其中,由于之前系统组件和单元资产价值计算的时候并未关联到系统资产价值,所以再进行系统资产风险值计算的时候,将系统资产价值纳入到计算中,另外可根据业务以及资产本身的价值来确认需要处置的系统组件和单元资产的风险值阈值,以用于后续的风险管理活动。

到这里整个风险评估计算过程就结束了,谢谢大家阅读。

如需授权、对文章有疑问或需删除稿件,请联系 FreeBuf 客服小蜜蜂(微信:freebee1024)