cgf99

cgf99- 关注

本文由

cgf99 创作,已纳入「FreeBuf原创奖励计划」,未授权禁止转载

本文由

cgf99 创作,已纳入「FreeBuf原创奖励计划」,未授权禁止转载

一、事件背景

4月7日,收到不明的邮件,主题为:紧急产品询价,附带一个名为:List of Items Inquiry _RFQ.doc的附件,意思为“项目查询清单”,具体内容如下表所示:

From: "Jennifer Anderson (USA General Trading INC)"<ljupcoveleski@jsp.com.mk> Date: Fri, Apr 7, 2023, 13:09 Subject: Re: Urgent Product Inquiry/RFQ! To: <xxx@xxxxx.com.cn> For your informaion: Please Give us the quotation for the following Please view the attached Listed items and quote according to how items are listed. Note: item no 1 and 3 in the attached are very important and urgent Kindly get back to me as soon as possible. Regards

|

一看邮件,就是常用的邮件攻击套路,打着产品询价的噱头进行邮件欺骗攻击。

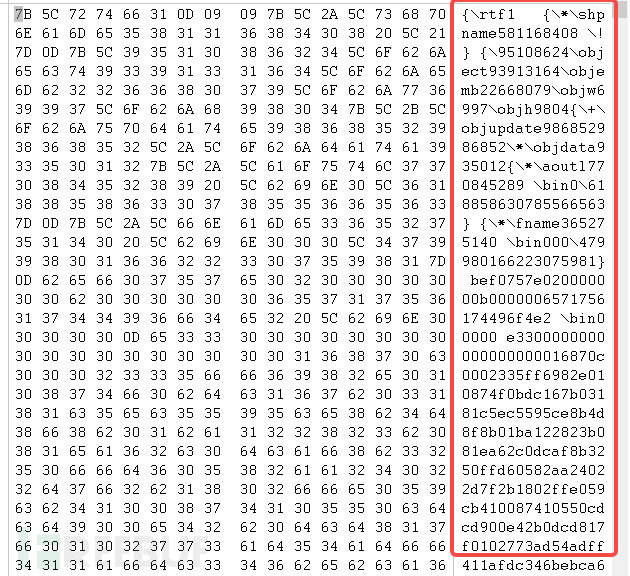

打开文档头,发现实际上是一个RTF格式文档:

接下来我们看看这个文档利用的漏洞的情况。

二、文档初步分析

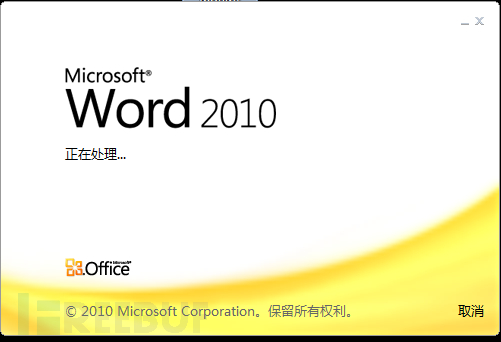

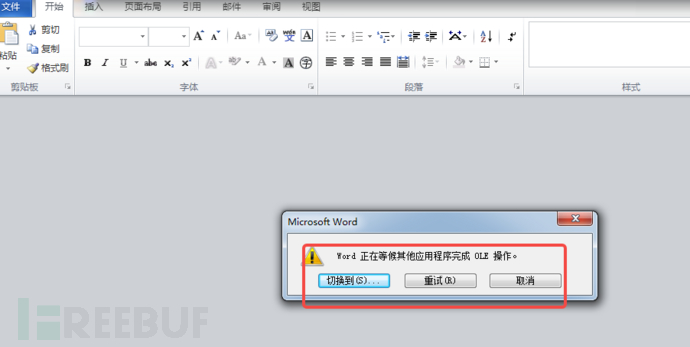

下载附件后,本地打开,发现一直在进行网络访问,如下图所示:

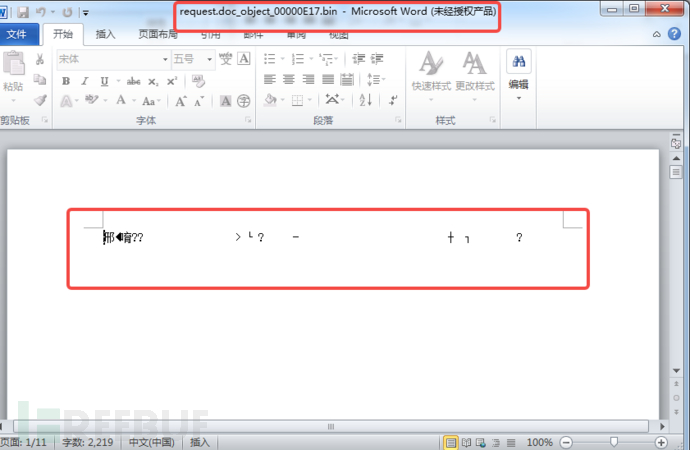

连续点击多次取消后,打开request.doc_object_00000e17.bin的内容,如下图所示:

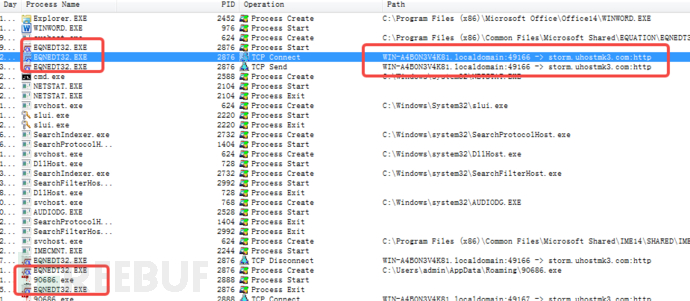

通过进程监控,发现word文档打开的时候,会启动EQNEDT32.EXE进程,并且EQNEDT32.EXE进程会进行网络访问,初步判断是一个典型的CVE-2017-11882的漏洞利用攻击,具体如下图所示:

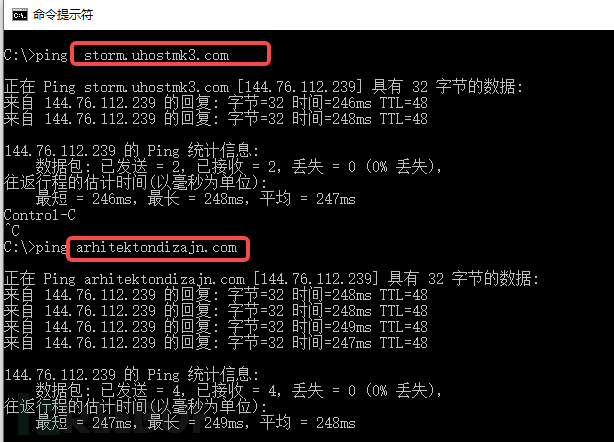

访问的域名是:storm.uhostmk3.com和arhitektondizajn.com,其实两个域名指向的是同一个IP144.76.112.239,来自德国,解析如下:

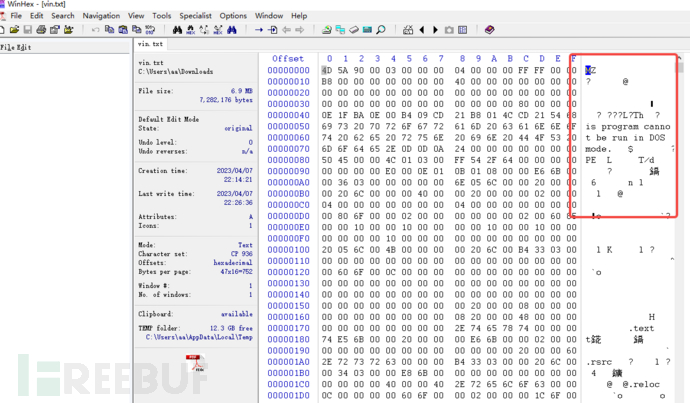

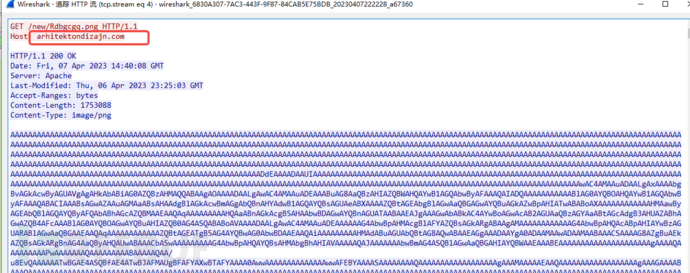

首先,访问下载http://arhitektondizajn.com/new/vin.txt,

下载成功后,发现其实它是一个PE文件,大小竟然长达6.94M,这么大的恶意文件真不常见。

将后缀名直接修改为.EXE,发现该EXE是一个伪造成:Firefox应用程序的恶意文件,PE属性如下:

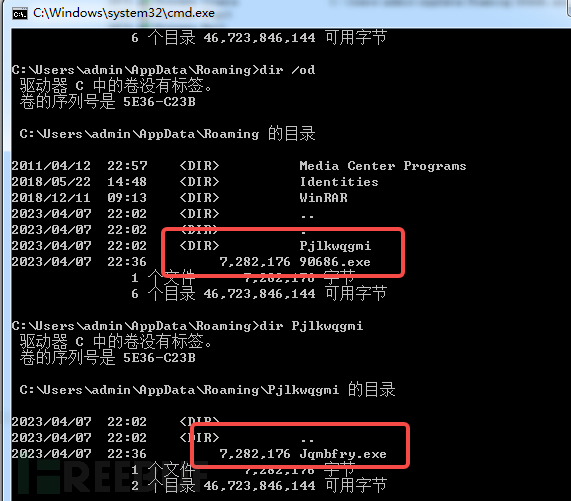

实际下载的保存位置在:%appdata%目录下90686.exe,其中Pjlkwqgmi文件夹下生成一个名为:Jqmbfry.exe的文件,两个EXE文件的大小和vin.txt一样,如下图所示:

接下来,还下载访问下载http://arhitektondizajn.com/new/Rdbgcgq.png,文件大小为:1753088

猜测是base64编码的文件,windows下直接利用certutil命令进行解码。

命令参考如下:

certutil -f -decode aa.txt bb.txt //将aa.txt文件base64解码,结果为:bb.txt

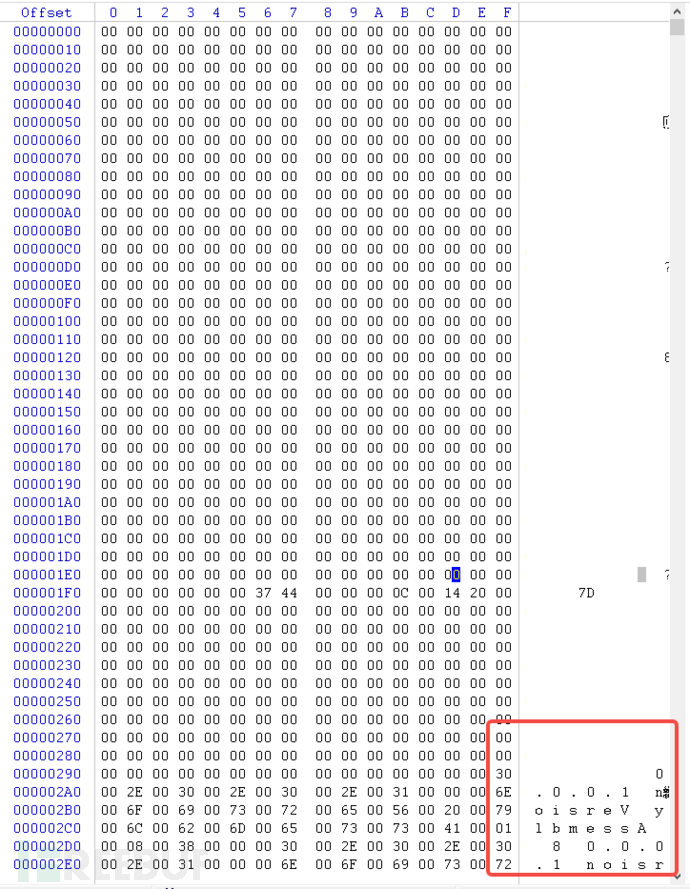

于是base64解码后,发现文件开头如下:

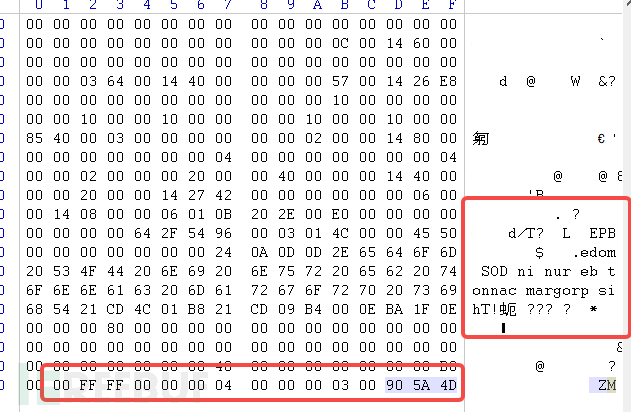

在拉到文件尾,发现其实是一个PE文件的倒序,啊哈哈。

三、恶意文件和URL汇总

本次邮件攻击涉及的文件和域名如下:

| 文件名 | MD5 HASH |

| Rdbgcgq.png | 0edfd2e117d4a60aadc444695cebdb88 |

vin.txt 90686.exe Jqmbfry.exe | 2028b955af8328178675c6d2db4a380a |

| Rdbgcgq.png base64解码后文件 | 44135e84ea3d013235bcf7be6bd09292 |

域名如下:

storm.uhostmk3.com

arhitektondizajn.com

144.76.112.239

http://arhitektondizajn.com/new/vin.txt

http://arhitektondizajn.com/new/Rdbgcgq.png

CVE-2017-11882漏洞由于稳定、效果好等特点,真的是经久不衰的好用漏洞,经历了快6年了还是攻击常见武器,由此可见,NDAY漏洞的危害还是极大的。

还是要切记:及时更新补丁,不打开来历不明文档,要谨慎小心。

如需授权、对文章有疑问或需删除稿件,请联系 FreeBuf 客服小蜜蜂(微信:freebee1024)