hackasat

hackasat- 关注

国家太空安全是国家安全在空间领域的表现。随着太空技术在政治、经济、军事、文化等各个领域的应用不断增加,太空已经成为国家赖以生存与发展的命脉之一,凝聚着巨大的国家利益,太空安全的重要性日益凸显[1]。而在信息化时代,太空安全与信息安全紧密地结合在一起。2020年9月4日,美国白宫发布了首份针对太空网络空间安全的指令——《航天政策第5号令》,其为美国首个关于卫星和相关系统网络安全的综合性政策,标志着美国对太空网络安全的重视程度达到新的高度。在此背景下,美国自2020年起,连续两年举办太空信息安全大赛“黑掉卫星(Hack-A-Sat)”,在《Hack-A-Sat太空信息安全挑战赛深度解析》一书中有详细介绍,本文在介绍了大赛的基本情况,对赛事数据进行了统计分析的基础上,给出了对我国太空信息安全的几点启示。

1 美太空信息安全挑战赛基本情况

DEFCON极客大会是全球顶级的安全会议,诞生于1993年,被称为极客界的“奥斯卡”,每年7月在美国的拉斯维加斯举行,近万名参会者除来自世界各地的极客、安全领域研究者、爱好者,还有全球许多大公司的代表以及美国国防部、联邦调查局、国家安全局等政府机构的官员。在2019年举办的DEFCON 27会议上,主办方宣布要举行太空信息安全挑战赛,正式名称是Hack-A-Sat(以下简称HAS)。比赛分为两个阶段,资格赛和决赛,采用积分制,资格赛中积分靠前的8支参赛队将进入决赛。参赛团队的规模可以不限,可以是独立的团队,也可以是由学术机构或公司赞助的,由来自不同公司或大学的人组成,只要其中包括一名美国公民,而且不在美国财政部的“特别指定国民”名单上。

在2020年5月22日至24日举行Hack-A-Sat 2020(以下简称HAS2020)资格赛,有6298人参赛,组成2213支队伍。这次比赛引起美国空军的注意,所以2020年8月7日至8日HAS2020的决赛由美国空军组织。

到了2021年,第二届太空信息安全挑战赛,即Hack-A-Sat 2021(以下简称HAS2021),则由美国空军与美国天军联合组织,于2021年6月26日至27日举行了资格赛,有2962人参赛,组成了1088支队伍,积分排名前7名的参赛队与HAS2020的第一名,共8支队伍进入决赛,决赛于2021年12月11日至12日举行,持续24小时。

HAS采用夺旗赛CTF(Capture The Flag)的形式,主办方会给出每个题目的部分背景信息,提供一个模拟环境,要求参赛队通过这个模拟环境,利用已知的信息获取隐藏的flag,并将flag发送给主办方,以评判结果,记录成绩。

2 美太空信息安全挑战赛情况分析

2.1 挑战赛题目分析

HAS是结合了航天与信息安全两个领域的比赛,在其题目设置上也体现了这一点,有别于传统的信息安全夺旗赛。一般的卫星运行都包括三部分:地面站、星地链路、卫星。HAS的挑战题也是围绕这几个部分进行的。在题目中除了传统的密码破解、逆向工程、信号截获分析等信息安全知识,还结合了天体物理学、天文学的相关知识,体现太空网络安全的特殊性。涉及的技术也是相当广泛,既有嵌入式操作系统相关的,也有处理器相关的,还有信号处理相关的。对参赛者提出了极高的要求。

以HAS2020为例,HAS2020共有34道题,除了3道题用于熟悉比赛环境外,实际上有31道题。这31道题按照卫星运行涉及的领域分为6类,每类平均有5道题左右,且每一类的5道题目均区分了难度,从易到难,相应的分值也是从低到高。这6类具体情况分析如下。

(1)AAAA

AAAA是天文学(Astronomy)、天体物理学(Astrophysics)、天体测量学(Astrometry)和天体动力学(Astrodynamics)的简称,从类别名称就可知道这一类挑战题主要是航天专有的,涉及到卫星运行轨道分析、星体追踪器使用、卫星在空间位置确定等。比如其中的“beckley”这道题目,给出了一颗卫星的两行元素轨道报TLE(Two-Line Element),以及拍摄的一张照片,及拍摄时间,要求得出这个卫星拍摄这张照片时的坐标、摄像角度,然后通过Google Earth模拟这一个位置、角度,最后找到flag。为了解答这个题,需要掌握理解空间坐标系转换等知识,并学会使用Google采用的地理数据的交换方式KML(Keyhole Markup Language)、python的天文学包skyfield等专用工具。

(2)卫星平台(Satellite Bus)

本类别主要是针对卫星平台设置题目,除了需要掌握传统的信息安全方法,比如:逆向分析,还需要对遥测遥控等航天知识有了解。比如其中的“patch”这道题目,模拟的卫星平台使用的是NASA公布的一个独立于平台和项目的可重用软件框架cFS(core Flight Software),提供了cFS的部分固件文件,需要对该固件文件进行逆向分析,找到系统维护的缺陷,然后需要使用遥测遥控软件COSMOS(Command and Control of Embedded Systems)对卫星平台,按照CCSDS(国际空间数据系统咨询委员会,Consultative Committee for Space Data Systems)的标准格式,发送MM(内存管理,Memory Management)指令,将指定内存地址的数据读取出来,就是flag信息。

(3)地面段(Ground Segment)

本类别主要是从卫星地面站的角度设置题目,涉及到跟踪卫星、遥测遥控卫星等。比如“rbs_m2”这道题目,模拟背景是有一个非法地面站正在跟踪我们的卫星,并发出干扰信号,但是不知道跟踪的是哪些卫星,现在获取了这个地面站3条控制天线马达的电缆发出的无线电信号记录。要求使用这些记录来推断这个非法地面站正在跟踪哪些卫星。本题需要使用的知识除了前文提到的TLE、skyfield,还涉及电磁场等。

(4)通信系统(Communication System)

本类别主要针对地面站与卫星之间的星地链路设置题目,题目相对传统,涉及到软件无线电、调制解调等。比如“phasor”这道题目,给了截获的星地链路之间的一段音频文件,要求恢复该文件,并从中取出flag。本题需要分析该音频文件的调制解调方式、编码方式,并使用软件无线电工具GNURadio进行解调。

(5)载荷模块(Payload Modules)

本类别主要针对卫星载荷设置题目,涉及卫星遥测遥控、密码算法破解、逆向工程等。比如“spacedb”这道题目,模拟某颗卫星因为一次更新,导致其内部的软件出问题了,需要参赛者纠正该问题,否则卫星将永久失去作用。并给出卫星使用的是一个定制的嵌入式Linux系统kubOS。KubOS是一系列微服务的集合,通过这些微服务组成了高度容错和可恢复的操作系统,用来运行要求很高的FSW(Flight Software),本题需要掌握kubOS中任务调度服务、遥测数据库服务等的使用方式。

(6)杂项(Space and Things)

这一类中的题目是不好归类到上面5类的太空信息安全挑战题,既有推测卫星位置的题目,也有卫星载荷任务规划的题目,比如“mission”这道题,这是一道关于侦察卫星的题目,在给定的背景下,要求给出该卫星的任务规划,实现拍摄并下传特定目标的目的。侦察卫星对应的北美防空司令部的编号是USA 224,给了当前时刻、侦察卫星的TLE、卫星要侦察的目标的经纬度(伊朗航天港),要求参赛者设计一个卫星拍照计划,从指定时间开始,在48小时内取得目标的图像信息,并回传到地面站(坐标位于美国阿拉斯加州费尔班克斯)。

HAS1决赛的题目是一个多任务组成的题目。每一支进入决赛的队伍都会有一颗训练用模拟卫星“FlatSat”,FlatSat基于Artix 7 FPGA,其中运行欧洲航天局的Leon开源处理器,不仅配备有模拟的制导导航与控制系统,还包含有效载荷系统。决赛的环境与FlatSat相似,但是主办方做了一些修改,添加了一些bug,此外,还提供了一个与之交互的树莓派。决赛的背景是假设卫星已遭攻击者入侵及破坏,目前处于失控状态。参赛队需要重新夺回对卫星的控制权。为此,各参赛队需要完成6项具体任务,这6项任务环环相扣。

任务0:获得对卫星地面站的控制权。

任务1:尝试与失控自旋的卫星取得联系。

任务2:尽快修复卫星,阻止其继续不受控制地旋转。

任务3:建立与有效载荷模块或成像设备的正常通信。

任务4:恢复有效载荷的正常运行,而后控制成像设备。

任务5:在实验室中拍下月球图像以证明成功恢复对卫星的控制。主办方将选择一支参赛队的解决方案并将其上传至太空中的真实卫星,验证能否成功拍下实际图像。

2.2挑战赛人员分析

HAS1与HAS2资格赛的前三名均为Poland Can Into Space、PPP、FluxRepeatRocket(顺序有所不同),HAS1决赛冠军是:PFS。HAS2决赛冠军是Solar Wine。下面对这几支队伍进行介绍。

Poland Can Into Space:这支参赛队的名字应该是取自波兰上不了太空(Poland cannot into Space),而波兰上不了太空来自一副漫画,内容是陨石来了,有航天技术的各国都跑了,只有波兰留在地上,来嘲讽波兰上不了太空。本支参赛队将队名命名为Poland Can Into Space,就是对这个嘲讽的回击。这支队伍实际是由来自波兰的两支队伍组成的,分别是Dragon Sector、P4。其中,Dragon Sector成立于2013年,现有17名成员,自成立以来,在世界CTFTIME的排名一直很靠前,如表1所示。P4参赛队现有18名成员,该队在CTFTIME上的排名,最好成绩是2018年第3名。HAS1决赛中,虽然Poland Can Into Space没有获得冠军,但是他们的解决方案被选中上传至目标卫星,并成功拍下了月球图像。

PPP:全称是Plaid Parliament of Pwning,是一支起源于美国卡内基梅隆大学的参赛队,成立于2009年,当前有47名成员,其历年CTFTIME的排名如表1所示,可以发现其水平是非常高的,排名长期保持在前10,甚至大部分时间都是前5名。

FluxRepeatRocket: FluxRepeatRocket这支队伍实际是由来自德国的三支队伍组成的,分别是FluxFingers 、EatSleepPwnRepeat和RedRocket。其中,FluxFingers是波鸿鲁尔大学的CTF 团队,所有成员都是这所大学的学生,成立于2007年,现有32名成员,自成立以来,在世界CTFTIME的排名如表1所示。EatSleepPwnRepeat实际上是由三支名为Stratum0、CCCAC和KITCTF的CTF队伍组成,参赛队现有15名成员,该队在CTFTIME上的排名,最好成绩是2017年第1名。RedRocket成立于2017年,参赛队现有11名成员,该队在CTFTIME上的排名一直在进步,最好成绩是2021年第27名。

PFS:全称是Pwn First Search,成立于2019年,当前有成员12名,其历年CTFTIME的排名如表1所示,虽然成立时间短,可是进步很快,最好成绩是2021年第9名。

Solar Wine:Solar Wine 这支队伍来自法国,现有21名成员,与其他参赛队不同的是,Solar Wine 并不是一支专业CTF队伍。

从上述分析可知,参加HAS、最后取得优异成绩参赛队都是世界上顶尖的黑客团队,也从侧面说明了HAS比赛水平很高,太空与信息安全相结合很吸引黑客关注。

表1 资格赛前三名的参赛队、决赛冠军队伍的世界CTFTIME排名

年份 | Dragon Sector | P4 | PPP | FluxFingers | EatSleepPwnRepeat | RedRocket | PFS |

2011年 | 1 | 4 | |||||

2012年 | 2 | 21 | |||||

2013年 | 3 | 235 | 1 | 13 | |||

2014年 | 1 | 206 | 2 | 25 | |||

2015年 | 2 | 50 | 1 | 21 | 62 | ||

2016年 | 2 | 5 | 3 | 44 | 10 | ||

2017年 | 4 | 16 | 3 | 39 | 1 | 426 | |

2018年 | 1 | 3 | 2 | 30 | 13 | 96 | |

2019年 | 1 | 4 | 3 | 39 | 267 | 31 | 376 |

2020年 | 10 | 8 | 5 | 64 | 785 | 39 | 55 |

2021年 | 14 | 20 | 8 | 51 | 10341 | 27 | 60 |

2.3挑战赛成绩分析

(1)题目难度大

HAS1与HAS2虽然参赛人数、参赛队伍都比较多,但是由于赛题难度比较大,只有个别水平极高的专业CTF队伍能够获得较高的成绩,表2是HAS1、HAS2资格赛中参赛队的积分分布情况。从表中可见:

- HAS1资格赛中88%、HAS2资格赛中77%的参赛队积分都在100分以下

- HAS1资格赛中只有9支、HAS2资格赛中只有7支参赛队的积分在2000分以上

表2 HAS1、HAS2资格赛中参赛队的积分分布情况

分值区间 | HAS1资格赛成绩 在此区间的参赛队数量 | HAS2资格赛成绩 在此区间的参赛队数量 |

<=100分 | 1119 | 539 |

(100,500]分 | 111 | 117 |

(500,1000]分 | 24 | 19 |

(1000,1500]分 | 7 | 11 |

(1500,2000]分 | 8 | 4 |

(2000,2500]分 | 7 | 3 |

>=2500分 | 2 | 4 |

(2)HAS2解题情况好于HAS1

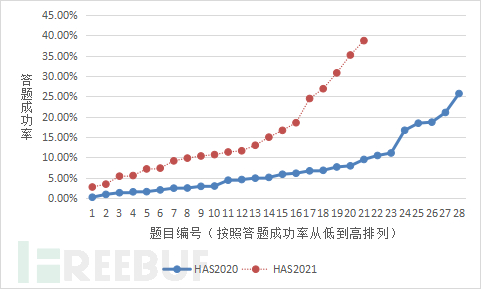

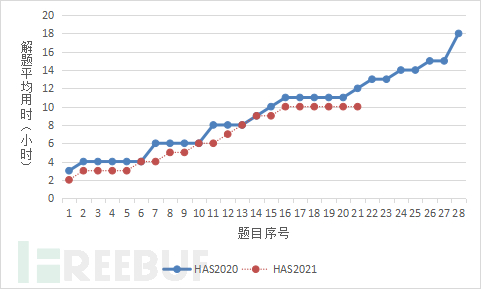

HAS1资格赛的每道题目解答成功率、平均解答时间如表3所示。HAS2资格赛的每道题目解答成功率、平均解答时间如表4所示。两者比较如图1、2所示。从中可以发现:

- HAS1资格赛的31道题目中,有3道题目没有参赛队解答成功

- HAS2资格赛的21道题目均有参赛队解答成功

- HAS1资格赛的整体解答成功率低于HAS2资格赛的整体解答成功率

- HAS1资格赛的平均解题时间长于HAS2资格赛的平均解题时间,HAS1中很多题目的平均解答时间在10小时以上,HAS2的平均解答时间均在10小时以下

因此,整体而言HAS2解题情况好于HAS1,原因可能有两方面:一是HAS2资格赛参赛队数量少,很多参加过HAS1的实力偏低的队伍没有参加HAS2,二是经过HAS1的锻炼,很多参赛队对于太空与信息安全的结合有了一定认识,对太空相关的知识有了一定了解。

表3 HAS1资格赛的每道题目解答成功率、平均解答时间

| 题目类别 | 挑战题外部、内部名称 | 尝试解答队伍数量 | 解答成功队伍数量 | 解答成功率 | 平均解答时间(s) | |

| 秒 | ≈小时 | |||||

| AAAA | * I Like to Watch: `beckley` | 1323 | 126 | 9.52% | 37825 | 11 |

| * Attitude Adjustment: `attitude` | 1011 | 62 | 6.13% | 52045 | 14 | |

| * Seeing Stars: `centroids` | 1011 | 213 | 21.07% | 28366 | 8 | |

| * Digital Filters, Meh: `filter` | 838 | 37 | 4.42% | 55765 | 15 | |

| * SpaceBook: `spacebook` | 704 | 56 | 7.95% | 41124 | 11 | |

| * My 0x20: `myspace` | 357 | 24 | 6.72% | 32417 | 9 | |

| Satellite Bus | * Magic Bus: `bus` | 894 | 44 | 4.92% | 45817 | 13 |

| * Bytes Away!: `patch` | 240 | 11 | 4.58% | 11800 | 3 | |

| * Sun? On My Sat?: `sparc1` | 257 | 4 | 1.56% | 14314 | 4 | |

| * Monkey in the Middle: `chagford` | 324 | 3 | 0.93% | 13979 | 4 | |

| * Sun? On My Sat? Again?: `sparc2` | / | 0 | / | / | / | |

| Ground Segment | Track the Sat: `antenna` | 635 | 106 | 16.69% | 29142 | 8 |

| * Can you hear me now?: `verizon` | 396 | 74 | 18.69% | 20798 | 6 | |

| * Talk to me, Goose: `goose` | 378 | 42 | 11.11% | 38961 | 11 | |

| * I see what you did there: `rbs_m2` | 336 | 23 | 6.85% | 44355 | 12 | |

| * Vax the Sat: `vaxthesat` | 312 | 5 | 1.60% | 40278 | 11 | |

| Communication System | * Phasors to Stun: `phasor` | 677 | 71 | 10.49% | 23137 | 6 |

| * 56K Flex Magic: `modem` | 528 | 13 | 2.46% | 55549 | 15 | |

| * Phasors to Kill: `phasor2` | 302 | 9 | 2.98% | 29435 | 8 | |

| * Ground Control to Major Tom: `major_tom` | 275 | 8 | 2.91% | 22366 | 6 | |

| * Something's Out There: `nena` | / | 0 | / | / | / | |

| Payload Modules | * That's not on my calendar: `monroe` | 884 | 52 | 5.88% | 48430 | 13 |

| * SpaceDB: `spacedb` | 691 | 53 | 7.67% | 64818 | 18 | |

| * Space Race: `spacerace` | 673 | 9 | 1.34% | 51798 | 14 | |

| * Leaky Crypto: `leaky` | 440 | 11 | 2.50% | 40612 | 11 | |

| * LaunchLink: `rfmagic` | 434 | 1 | 0.23% | 34260 | 10 | |

| Space and Things | * Where's the Sat?: `jackson` | 416 | 107 | 25.72% | 15832 | 4 |

| * Don't Tweet That Picture: `tweet` | / | 0 | / | / | / | |

| * Good Plan? Great Plan!: ` mission` | 293 | 54 | 18.43% | 14384 | 4 | |

| * 1201 Alarm: `apollo_gcm` | 274 | 14 | 5.11% | 19966 | 6 | |

| * Rogue Base Station: `rogue` | 246 | 5 | 2.03% | 13385 | 4 | |

表4 HAS2资格赛的每道题目解答成功率、平均解答时间

| 题目类别 | 挑战外部、内部名称 | 尝试解答队伍数量 | 解答成功队伍数量 | 解答成功率 | 平均解答时间(s) | |

| 秒 | ≈小时 | |||||

| Guardians of the… | *Fiddlin' John Carson:`kepler` | 659 | 232 | 35.20% | 13294 | 4 |

| *Cotton Eye GEO:`kepler2` | 482 | 50 | 10.37% | 31986 | 9 | |

| *Linky:`linky` | 352 | 41 | 11.65% | 33220 | 9 | |

| *Saving Spinny:`spinny` | 138 | 23 | 16.67% | 9500 | 3 | |

| *Mr. Radar:`radar` | 145 | 5 | 3.45% | 7694 | 2 | |

| Deck 36, Main Engineering | *Quaternion|quaternion | 496 | 92 | 18.55% | 19407 | 5 |

| *Problems are Mounting|problems| | 229 | 26 | 11.35% | 37575 | 10 | |

| *Hindsight|hindsight| | 246 | 32 | 13.01% | 37489 | 10 | |

| *Take Out the Trash|trash| | 160 | 24 | 15.00% | 24489 | 7 | |

| Rapid Unplanned Disassembly | *tree in the forest|treefall | 576 | 155 | 26.91% | 15014 | 4 |

| *Mars or Bust|mars| | 334 | 24 | 7.19% | 36661 | 10 | |

| *Mongoose Mayhem|mongoose| | 259 | 14 | 5.41% | 36609 | 10 | |

| *amogus|amogus| | 198 | 11 | 5.56% | 34311 | 10 | |

| *Grade F Prime Beef|fprime| | 200 | 49 | 24.50% | 10590 | 3 | |

| We're On the Same Wavelength | *iq|iq| | 581 | 225 | 38.73% | 10732 | 3 |

| *Bit Flipper|bitflipper | 422 | 130 | 30.81% | 20542 | 6 | |

| *credence clearwater space data systems|noise| | 196 | 21 | 10.71% | 21400 | 6 | |

| *Error Correction|errcorr| | 219 | 6 | 2.74% | 36460 | 10 | |

| Presents from Marco | *groundead|groundead| | 528 | 52 | 9.85% | 28908 | 8 |

| *King's Ransom|kings| | 176 | 13 | 7.39% | 16497 | 5 | |

| *King's Ransom 2|kings2| | 120 | 11 | 9.17% | 9575 | 3 | |

图1 HAS1资格赛与HAS2资格赛每道题目解题成功率分布

图1 HAS1资格赛与HAS2资格赛每道题目解题成功率分布

图2 HAS1资格赛与HAS2资格赛每道题目解题时间分布

3 启示

3.1 加强卫星网络安全监管

当前各国有大量低轨卫星星座部署计划,提供卫星互联网,数据传输是其核心功能。卫星运行速度快,卫星通信环境更为开放,星间链路间断连通,网络拓扑高动态变化,卫星网络存在外部攻击与内部攻击两种方式[2]。

外部攻击指网络以外的恶意节点实施的窃听、干扰与欺骗等行为。一般情况下,用户通过系统的认证,可接入系统并获取服务。如果系统未采取较高强度的认证机制,非法用户就可以通过协议攻击来接人,从而非法获取服务或破坏系统,所以实现用户终端和卫星通信系统之间的双向认证,确保信息来自合法用户,可有效地避免攻击者通过假冒终端和卫星来实施外部攻击。

一旦网络内部的卫星被恶意控制,认证技术将无法继续保障路由安全,就会造成内部攻击。内部攻击指网络内部节点被劫持后以合法身份重新人网,在网络内部参与路由时发起的黑洞、灰洞、路由中断、洪泛等攻击[3]。比如:网络攻击者利用节点不了解全网拓扑,在网络上恶意散布欺骗性的信息,以此改变网络路由,吸引网络流量并且不再转发数据包,导致网络上的信息只进不出,抽象来看就像一个巨大的黑洞,这就是威胁卫星网络安全的黑洞攻击。为提高卫星网络路由的安全性,技术人员可以设立相应的网络观测节点,对网络环境进行实时监管,以此确保卫星网络环境的安全可靠,确保卫星网络的安全运行。

3.2 加强地面站的信息安全管理和卫星自主在轨管理

目前所有在轨运行的卫星都需要地面照料,通常地面测控系统需要对他们进行定时或连续24小时管理,通过实时监视卫星工作状态、处理异常情况、完成轨道测控和控制等实现卫星平台控制,实时或程序控制星上有效载荷开、关机等实现卫星业务应用。这些工作通常是在地面卫星测控中心和测控站支持下完成的,它要求地面始终保持与太空中卫星的通信联络。现有在轨卫星对地面测控系统依赖性很强,如果地面系统超过一定时间无法对其进行测控,卫星产生位置飘移、故障无法发现和处理、故障进一步扩大等影响卫星应用和安全的问题[4]。

美国纽约大学教授WilliamE.Burrows在他的“深黑”一书中明确指出:与其使用反卫星武器攻击敌方卫星使其失效,还不如设法让它发挥不了作用,给出一个具体例子是美国的卫星控制网由远在印度洋的迪戈加西亚、冰岛图勒空军基地等8个地面站支持,如果干扰这些 测控站对卫星的遥测信号接收、遥控信号发送和轨道测量,使用卫星正常在轨管理无法发挥 作用,就能达到使卫星失去作用的效果[5]。因此,加强卫星地面站的信息安全管理十分迫切。

此外,如果在轨卫星能够实现自主在轨管理,即在一定时间段内不需要地面支持、完全脱离地面的控制仍能够在正常工作,它的空间对抗能力就会增强、生存能力大大提高。

3.3 加速太空信息安全人才培养

在太空信息安全工作中,人是最重要也是最活跃的因素。HAS1、HAS2吸引世界各国顶尖安全人员参与,且参赛人员逐渐适应了太空信息安全的特殊性,攻击能力越来越强,也促使太空信息安全防护水平越来越高。太空信息安全信息安全涉及天文学、空间物理学、天体物理学、数学、计算机科学与技术和通信工程等众多学科,主要研究领域除了航天之外,还包括现代密码学、计算机系统安全、计算机与通信网络安全、信息系统安全、信息隐藏与伪装等,人才培养周期长,培养难度大,可以参考美国模式,组织类似的CTF挑战赛,引起国内安全从业者关注太空安全,并从中选拔培养顶尖人才。此外,还应研究太空信息安全仿真对抗训练平台,增强太空与信息安全的结合,加速人才培养。

4 结语

随着当前太空对抗的不断升级,太空信息安全建设的重要性进一步凸显。美国举办的太空信息安全挑战赛,吸引着世界各地顶尖黑客和安全人员的参与。大赛通过寻找敌方地面站、通信链路、载荷到飞行器等可能利用的漏洞和缺陷,立足攻防实践,有效提升了太空信息安全的关注度。当前,软件定义无线电、软件定义卫星、卫星星座、卫星互联网等技术的逐步推广应用,无疑给维护太空信息安全工作提出了更高的要求。在太空信息安全研究发展初期,我国应抓住机遇,重视太空信息安全领域的研究,切实提高太空信息安全防护能力。

参考文献

[1]卢潇.信息化与国家太空安全问题初探[J].中国管理信息化,2011(23):50-51.

[2]Yang Q , Xue K , Xu J , et al. AnFRA: Anonymous and Fast Roaming Authentication for Space Information Network[J]. IEEE Transactions on Information Forensics & Security, 2018, PP:1-1.

[3]李喆, 刘军. 卫星网络安全路由研究[J]. 通信学报, 2006, 27(8):113-113.

[4]Saleh,J.H,E.S. Lamassoure, D.E.Hastings, DJ. Newman,"Flexibility and the Value of On-Orbit Servicing: A NewCustomer-centric Perspective", Proceedings ofthe 2001 Core Technologiesfor Space Systems Conference, Colorado Springs,CO, November2001

[5]King, D.: Space servicing: Past, present and future. In: Proceeding of the 6thi-SAIRAS Symposium, Montreal, Cnaada, June 2001

如需授权、对文章有疑问或需删除稿件,请联系 FreeBuf 客服小蜜蜂(微信:freebee1024)