腾讯电脑管家

腾讯电脑管家- 关注

0

1

2

3

4

5

6

7

8

9

0

1

2

3

4

5

6

7

8

9

0

1

2

3

4

5

6

7

8

9

一、概述

腾讯御见威胁情报中心检测到一名为updataxx.rar的驱动型木马捆绑在流行游戏外挂中传播。该木马频繁更新躲避杀毒软件查杀,木马内置多个网址提供自更新服务。该木马的主要危害是进行主页劫持,劫持的网址列表从云端配置文件获取。但由于每次开机启动都会进行自更新,不排除后期拉取其他恶意功能的代码执行,潜在危害较大。该木马近期活跃性上升,疑与电商购物节之前劫持用户浏览器导流获利有关。

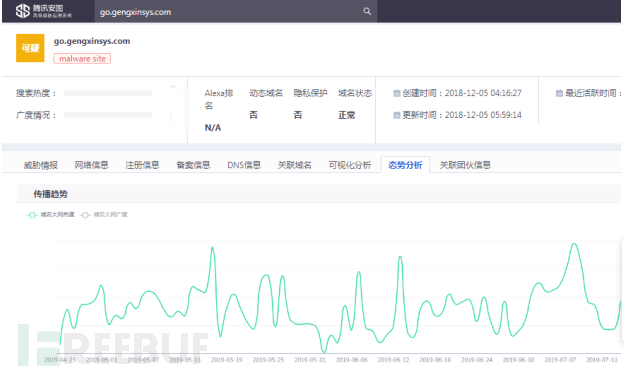

腾讯安图关联数据显示,该系列木马驱动的多个自更新网址注册时间都是2018年年底,如yun.521drive.com、go.gengxinsys.com注册时间为2018年12月;bb.niuqudong.com注册时间为2018年11月,从今年4月份开始活跃,累计已有上万台机器被感染。

二、详细分析

二、详细分析

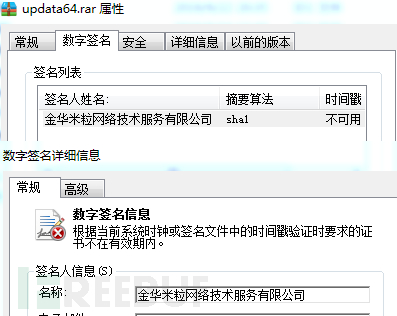

该木马驱动文件具有数字签名:金华米粒网络技术服务有限公司,该签名被Rootkit病毒频繁使用,目前该签名已经失效。

备份多个地址自更新

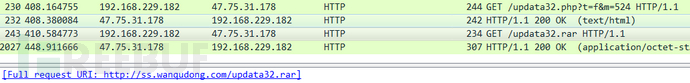

木马驱动开机加载后,会联网获取最新版本实现自更新。病毒内置多个更新地址,根据系统版本选择下载32/64位的驱动进行安装更新。

部分自更新地址如下:

hxxp://go.gengxinsys.com/updata32.rar

hxxp://go.gengxinsys.com/updata64.rar

hxxp://my.51years.com/updata32.rar

hxxp://my.51years.com/updata64.rar

hxxp://ss.wanqudong.com/updata32.rar

hxxp://ss.wanqudong.com/updata64.rar

主页劫持

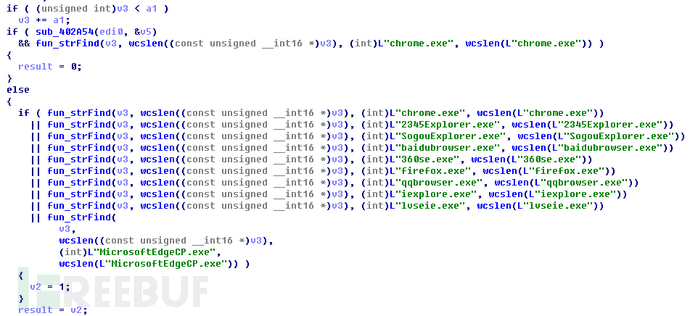

注册了进程创建回调,当检测到浏览器进程启动时则进行命令行篡改。对市面上主流的浏览器都进行了劫持,包括ie,谷歌,火狐,QQ浏览器等。

对浏览器进程进行检测匹配:

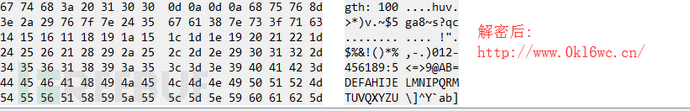

劫持主页的网址联网获取,配置文件下载地址:hxxp://ss.wanqudong.com/listh.rar,下载回来的配置文件经过了加密,解密后的网址:hxxp://www.0kl6wc.cn/,配置文件里的网址变换频繁。

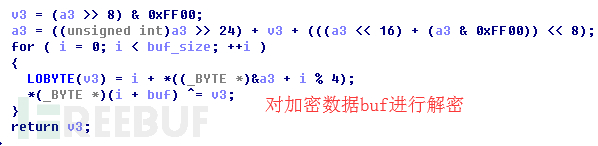

解密算法:

跳转到劫持导航页,目前配置文件里劫持的导航页为游戏资讯站。

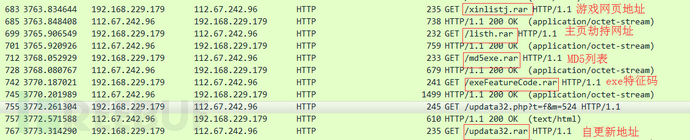

联网获取配置文件

联网获取多个配置文件,除了上文提到的主页劫持配置文件listh.rar及自更新文件updata32.rar, 还有游戏网址xinlistj.rar,游戏外挂及病毒文件MD5列表md5exe.rar,

exe特征码exeFeaturecode.rar等等。

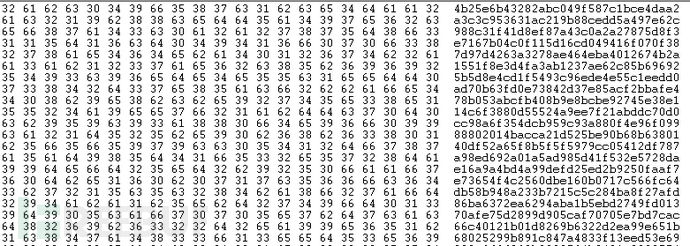

xinlistj.rar,md5exe.rar,listh.rar都经过加密,解密算法和上文解密劫持网址的一样。解密后的游戏外挂及病毒文件MD5列表:

自保护

该木马病毒通过多种方式实现自保护,包括:

注册关机回调,在关机或重启机器时重写注册表及文件,实现文件路径及服务名随机化,以加大发现查杀难度。

映像劫持,将自身文件重定向到微软正常的系统文件,查看文件信息带有微软签名。

将驱动服务启动组Groups设置为System Reserved及启动类型为Boot型,实现开机抢先加载。

三、安全建议

1.游戏外挂一直都是各种顽固病毒木马传播的温床,建议游戏玩家谨慎使用。

2.保持杀毒软件的实时防护处于开启状态,腾讯电脑管家、腾讯御点等终端产品都可查杀该木马。不要相信外挂网站让你关闭或退出杀毒软件之后再运行的谎话。

IOCS

URL:

hxxp://go.gengxinsys.com/updata32.rar

hxxp://go.gengxinsys.com/updata64.rar

hxxp://my.51years.com/updata32.rar

hxxp://my.51years.com/updata64.rar

hxxp://ss.wanqudong.com/updata32.rar

hxxp://ss.wanqudong.com/updata64.rar

DNS:

go.gengxinsys.com

my.52gengxin.com

kk.yaoqudong.com

yun.521drive.com

bb.niuqudong.com

ss.wanqudong.com

my.51years.com

my.52years.com

MD5:

3222e94a7ab05c57a7cb61dba8599e13

cc15f8a996c98b7068352b456e5cd06b

0be4f2cec952c23111dcaf0207e99d75

1ee408524ee39cfe64bb38b24078ddbd

7f91ed5adddfd410e25f6dfa96ca3b7d

682ddf49e615e4f761a50683c64f4cde

f534433cca7b0d5eada187f4d5ba7ffb

cd3ac5a290f7612392cb3000fea2d742

682ddf49e615e4f761a50683c64f4cde

b5c7ed1e848641e38ddebc048019de1d

5aa08f0d9dded52cba84b86be163aae6

26b285540b825050d448f4d2733b94fe

cc955***3c829e509c976dcf69c6cb5a

4b962abc70e0634ef513d7368248d33a

f534433cca7b0d5eada187f4d5ba7ffb

如需授权、对文章有疑问或需删除稿件,请联系 FreeBuf 客服小蜜蜂(微信:freebee1024)

网络攻击深度分析

网络攻击深度分析