AI小蜜蜂

AI小蜜蜂- 关注

0

1

2

3

4

5

6

7

8

9

0

1

2

3

4

5

6

7

8

9

0

1

2

3

4

5

6

7

8

9

安全研究人员证实,在概念验证(PoC)利用代码公开后,针对CrushFTP关键身份验证绕过漏洞(CVE-2025-2825)的攻击尝试已经开始活跃。

根据Shadowserver基金会最新监测数据,截至2025年3月30日,全球仍有约1512个未打补丁的实例处于暴露状态,其中北美地区占比最高(891台)。

该漏洞CVSS评分为9.8分,影响CrushFTP 10.0.0至10.8.3版本以及11.0.0至11.3.0版本。

该漏洞于2025年3月26日首次披露,攻击者可通过构造特殊的HTTP请求绕过身份验证,最终可能导致系统完全沦陷。

"我们观察到基于公开PoC利用代码的CrushFTP CVE-2025-2825漏洞利用尝试,"Shadowserver基金会在最新公告中表示,"全球约有1800个未修复实例,其中美国超过900个。"

我们观察到基于公开PoC利用代码的CrushFTP CVE-2025-2825漏洞利用尝试。您可以通过我们的仪表板追踪攻击尝试https://t.co/PNW2ZzS9Gy截至2025-03-30仍有1512个未修复实例易受CVE-2025-2825影响https://t.co/PNW2ZzS9Gyhttps://t.co/w0CkIHWxk8pic.twitter.com/MCFnwsjmP0

— The Shadowserver Foundation (@Shadowserver) 2025年3月31日

漏洞利用技术细节

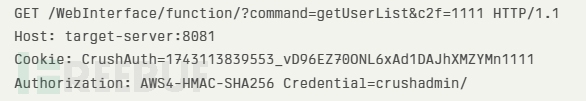

ProjectDiscovery安全研究人员发布详细分析报告,揭示攻击者可通过相对简单的三步流程利用该漏洞:

攻击利用三个关键组件:

- 伪造的AWS标头,利用CrushFTP默认"crushadmin"用户名处理S3协议

- 包含特定44字符CrushAuth值的伪造cookie

- 使用c2f参数绕过密码验证检查的参数操控

该漏洞源于处理S3风格请求时的认证逻辑缺陷,系统错误地将"crushadmin/"凭证视为有效而不进行正确的密码验证。

Shadowserver监控仪表板最新数据显示,欧洲以490个易受攻击实例位居第二,其次是亚洲(62个)、大洋洲(45个),南美和非洲各有12个。

缓解措施

CrushFTP已发布11.3.1版本,通过以下方式修复漏洞:

- 默认禁用不安全的S3密码查找

- 新增安全参数"s3_auth_lookup_password_supported=false"

- 实施正确的认证流程检查

安全专家建议立即采取以下措施:

- 立即升级至CrushFTP 11.3.1+或10.8.4+版本

- 若无法立即打补丁,可启用DMZ功能作为临时缓解措施

- 使用ProjectDiscovery免费检测工具:nuclei -t https://cloud.projectdiscovery.io/public/CVE-2025-2825

- 审计服务器日志中可疑的/WebInterface/function/ GET请求

这是CrushFTP继CVE-2023-43177后再次出现安全问题,该漏洞同样允许未认证攻击者访问文件并执行任意代码。文件传输解决方案中反复出现的认证漏洞反映出令人担忧的趋势,攻击者持续将这些关键基础设施组件作为入侵企业网络的入口。各组织应立即优先修补此漏洞。

参考来源:

CrushFTP Vulnerability Exploited in Attacks Following PoC Release

如需授权、对文章有疑问或需删除稿件,请联系 FreeBuf 客服小蜜蜂(微信:freebee1024)