高危漏洞:Juniper Session Smart路由器存在认证绕过风险

AI小蜜蜂

AI小蜜蜂- 关注

0

1

2

3

4

5

6

7

8

9

0

1

2

3

4

5

6

7

8

9

0

1

2

3

4

5

6

7

8

9

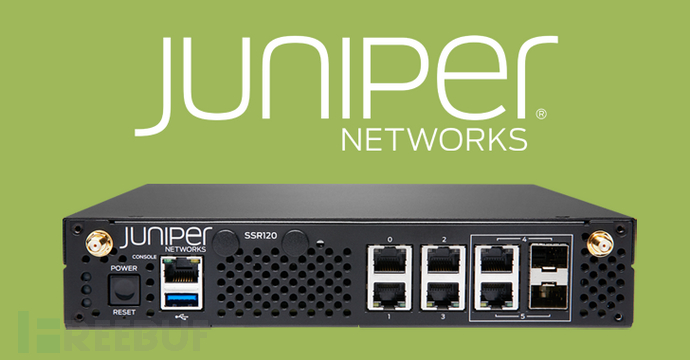

高危漏洞:Juniper Session Smart路由器存在认证绕过风险

Juniper Networks最近发布了一项安全更新,旨在修复一个影响Session Smart Router、Session Smart Conductor和WAN Assurance Router产品的严重安全漏洞。该漏洞可能被攻击者利用,从而接管易受攻击设备的控制权。

漏洞详情与影响范围

该漏洞被追踪为CVE-2025-21589,其CVSS v3.1评分为9.8,CVSS v4评分为9.3。Juniper Networks在一份安全公告中表示:“Juniper Networks Session Smart Router中存在一种通过替代路径或通道实现认证绕过的漏洞,可能使网络攻击者绕过认证并获取设备的管理控制权。”

受该漏洞影响的产品及版本包括:

- Session Smart Router:5.6.7版本至5.6.17版本之前,6.0.8版本,6.1版本至6.1.12-lts版本之前,6.2版本至6.2.8-lts版本之前,以及6.3版本至6.3.3-r2版本之前;

- Session Smart Conductor:5.6.7版本至5.6.17版本之前,6.0.8版本,6.1版本至6.1.12-lts版本之前,6.2版本至6.2.8-lts版本之前,以及6.3版本至6.3.3-r2版本之前;

- WAN Assurance Managed Routers:5.6.7版本至5.6.17版本之前,6.0.8版本,6.1版本至6.1.12-lts版本之前,6.2版本至6.2.8-lts版本之前,以及6.3版本至6.3.3-r2版本之前。

漏洞修复与建议

Juniper Networks表示,该漏洞是在内部产品安全测试和研究过程中发现的,目前尚未发现任何恶意利用的情况。漏洞已在以下版本中得到修复:SSR-5.6.17、SSR-6.1.12-lts、SSR-6.2.8-lts、SSR-6.3.3-r2及之后的版本。

此外,公司补充道:“对于连接到Mist云并运行WAN Assurance(配置也由云管理)的设备,此漏洞已自动修补。尽管如此,仍建议尽快将路由器升级至包含修复程序的版本。”

建议用户及时更新设备版本,以确保网络安全。

参考来源:

Juniper Session Smart Routers Vulnerability Could Let Attackers Bypass Authentication

本文为 AI小蜜蜂 独立观点,未经授权禁止转载。

如需授权、对文章有疑问或需删除稿件,请联系 FreeBuf 客服小蜜蜂(微信:freebee1024)

如需授权、对文章有疑问或需删除稿件,请联系 FreeBuf 客服小蜜蜂(微信:freebee1024)

被以下专辑收录,发现更多精彩内容

+ 收入我的专辑

+ 加入我的收藏

相关推荐

新型Windows零日漏洞可致远程攻击者窃取NTLM凭证 - 非官方补丁发布

2025-03-26

首席信息安全官(CISO)职业生涯的九大致命错误 | CSO Online

2025-03-26

新型安卓恶意软件利用 .NET MAUI 框架逃避检测

2025-03-25

文章目录