代码审计 | JTop CMS 目录穿越漏洞分析

本文由

创作,已纳入「FreeBuf原创奖励计划」,未授权禁止转载

本文由

创作,已纳入「FreeBuf原创奖励计划」,未授权禁止转载

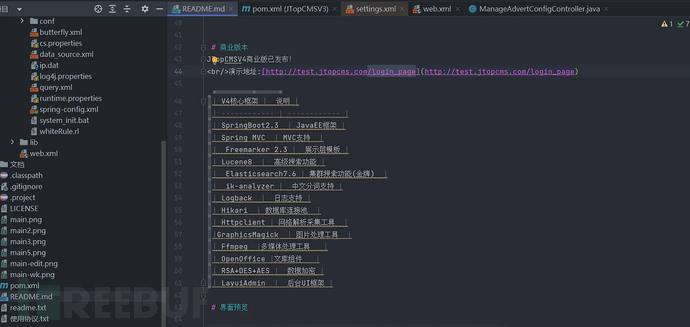

一、cms简介:

本文是关于JTOP CMS漏洞分析学习,将围绕目录穿越漏洞进行分析学习,大纲:

1、环境搭建

2、目录穿越漏洞分析二、环境搭建

下载源码,使用idea导入

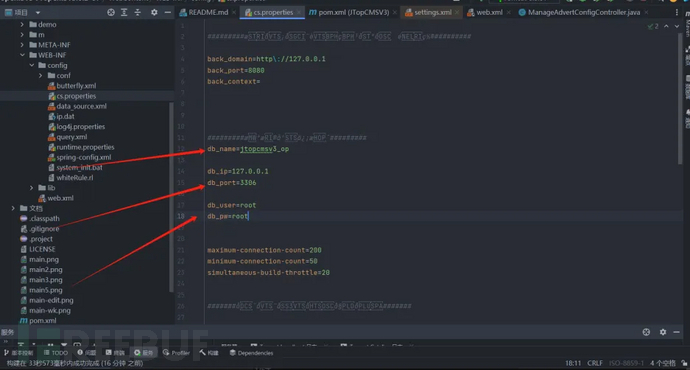

创建数据库并修改下项目中配置文件信息, cs.properties 为项目配置文件,位于 CJTopCMSV3- JTopCMSV3.0.2-OP\WebContent\WEB-INF\config\cs.properties 。 修改 back_port 为访问端口号,要与 Tomcat 中设置的端口号一致 修改 db_name 为 jtopcmsv3 。 修改 db_pw 为数据库密码。

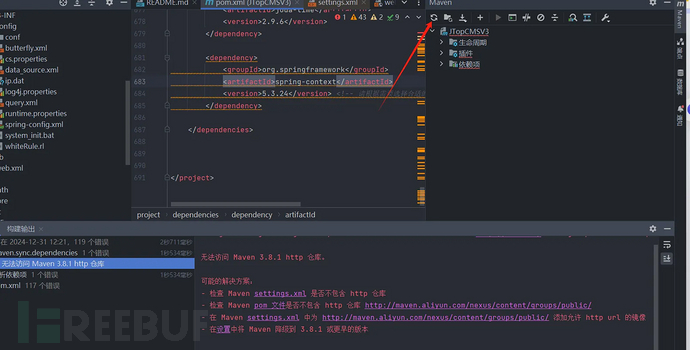

创建环境的时候可能会遇到这种错误

我们需要把setting.xml文件里的这个错误配置修改为正确的配置

错误配置

<mirror>

<id>maven-default-http-blocker</id>

<mirrorOf>external:http:*</mirrorOf>

<name>Pseudo repository to mirror external repositories initially using HTTP.</name>

<url>http://0.0.0.0/</url>

<blocked>true</blocked>

</mirror>正确配置

<mirrors>

<mirror>

<id>aliyun-maven</id>

<mirrorOf>c

本文为 独立观点,未经允许不得转载,授权请联系FreeBuf客服小蜜蜂,微信:freebee2022

被以下专辑收录,发现更多精彩内容

+ 收入我的专辑

+ 加入我的收藏

相关推荐

文章目录