Jenkins Remoting远程代码执行漏洞(CVE-2024-43044)

Jenkins 介绍:

Jenkins是由Java编写的开源持续集成工具,Remoting 库用来实现控制端和agent端之间的通信。

漏洞概述:

受影响版本中,由于ClassLoaderProxyHfetchJar方法未对 agent端的请求路径进行限制,具有AgentConnect权限的攻击者可通过Channel#HpreloadJar Api读取控制端上任意文件(包括配置文件、密码等)并接管后台,进而在目标服务器远程执行任意代码。

补丁版本限制Channel#preloadJar请求只能发送Jar文件,限制 agent端从控制端主动请求文件修复此漏洞。

漏洞版本:

Jenkins weekly <= 2.470 Jenkins LTS <= 2.452.3

FOFA:

app="Jenkins"

搭建环境:

使用docker容器搭建,执行如下命令,开启靶场

docker run -p 8080:8080 -p 50000:50000 --restart=on-failure jenkins/jenkins:2.441-jdk17

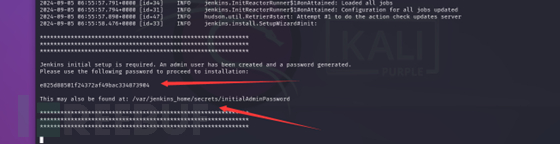

出现此页面,复制password 并访问靶机地址

http://192.168.41.163:8080/login?from=%2F

本文为 独立观点,未经授权禁止转载。

如需授权、对文章有疑问或需删除稿件,请联系 FreeBuf 客服小蜜蜂(微信:freebee1024)

如需授权、对文章有疑问或需删除稿件,请联系 FreeBuf 客服小蜜蜂(微信:freebee1024)

被以下专辑收录,发现更多精彩内容

+ 收入我的专辑

+ 加入我的收藏

相关推荐

文章目录