WonderCMS XSS+远程命令执行漏洞(CVE-2023-41425)

WonderCMS介绍:

WonderCMS是一个用PHP编写的开源,快速和小型平面文件CMS。 WonderCMS是一套基于PHP的开源内容管理系统(CMS)。

漏洞概述:

Wonder CMS v.3.2.0 至 v.3.4.2 中的跨站点脚本漏洞允许远程攻击者通过上传到 installModule 组件的精心设计的脚本执行任意代码。

漏洞版本:

v.3.2.0<=Wonder CMS<=v.3.4.2

资产测绘:

FOFA:app="WonderCMS"

搭建测试环境:

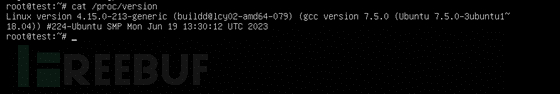

使用虚拟机搭建,虚拟机版本为18.04 ,镜像下载地址如下:

https://mirrors.aliyun.com/ubuntu-releases/18.04/ubuntu-18.04.6-live-server-amd64.iso

下载完成后使用vmware 虚拟机搭建

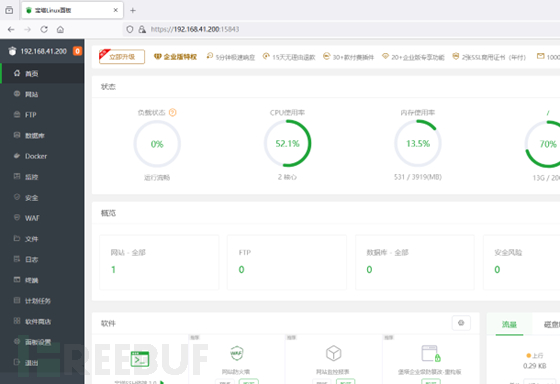

环境搭建需要web 环境,执行以下命令,安装宝塔面板

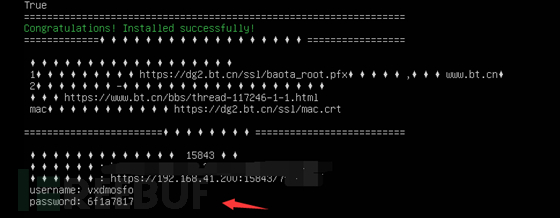

wget -O install.sh https://download.bt.cn/install/install_lts.sh && sudo bash install.sh ed8484bec

安装完成之后,会给出登录地址以及登录账户和密码

登录后认证手机号即可使用

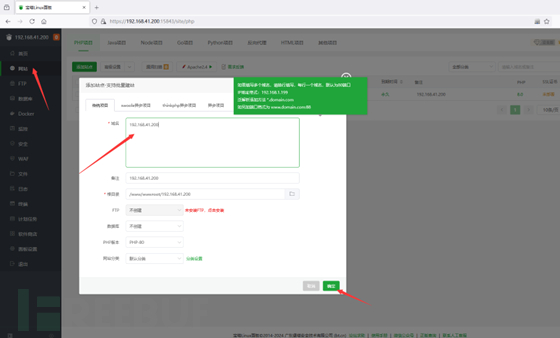

新建一个网站

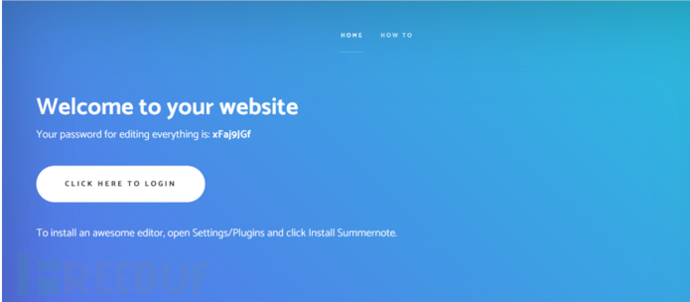

下载具有漏洞的Wonder CMS 版本,这里使用wondercms-342.zip ,下

本文为 独立观点,未经允许不得转载,授权请联系FreeBuf客服小蜜蜂,微信:freebee2022

被以下专辑收录,发现更多精彩内容

+ 收入我的专辑

+ 加入我的收藏

相关推荐

文章目录