0Day CVE-2023-29665:某路由器缓冲区溢出漏洞分析

Part1 漏洞状态

| 漏洞细节 | 漏洞POC | 漏洞EXP | 在野利用 |

| 有 | 有 | 无 | 未知 |

Part2 漏洞描述

| 漏洞名称 | 某路由器缓冲区溢出漏洞 |

| CVE编号 | CVE-2023-29665 |

| 漏洞类型 | 缓冲区溢出 |

| 漏洞等级 | 9.8超高危 |

| 公开状态 | 公开 |

| 时间线 | nvd发布日期 2023-04-17 |

Part3 漏洞验证

1.验证环境

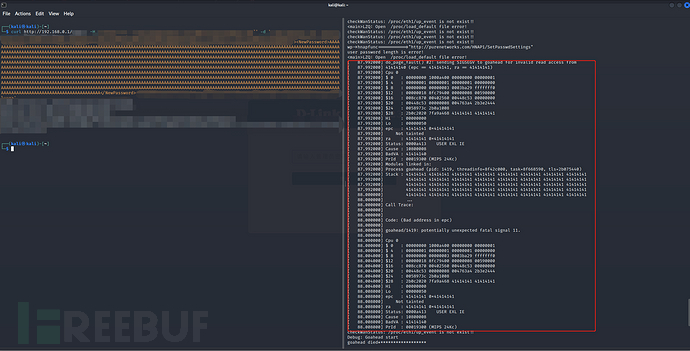

系统版本:Kali 2022.42.验证过程

运行PoC,将导致WEB程序崩溃

Part4 漏洞分析

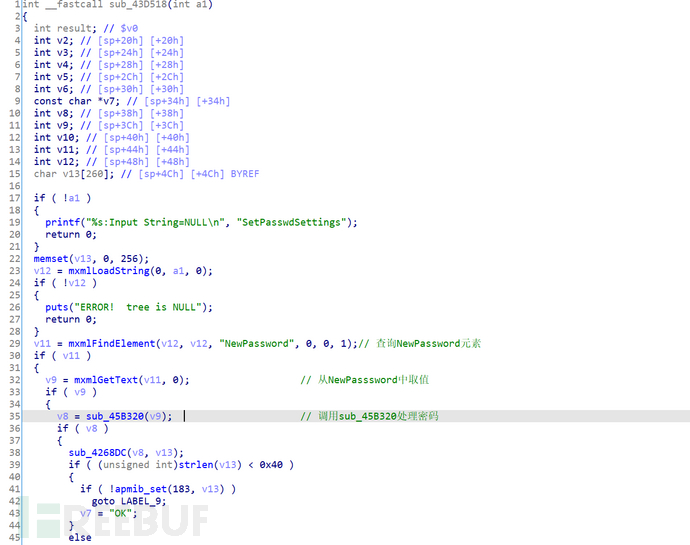

sub_43D518函数的第32行获取了输入的密码,然后在35行调用sub_45B320函数处理密码。

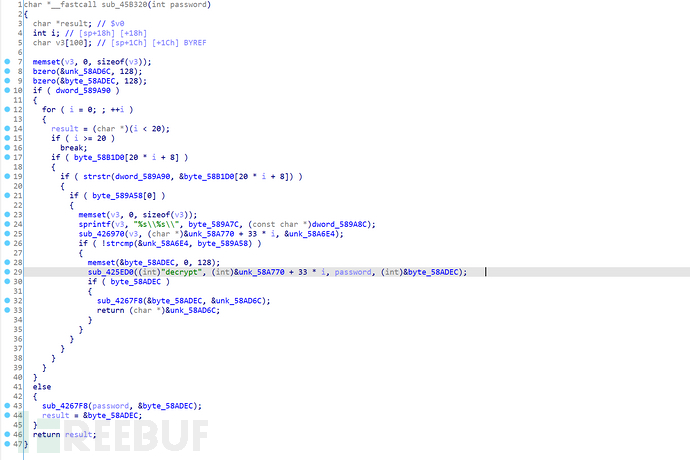

sub_45B320函数在29行调用sub_425ED0函数处理密码。

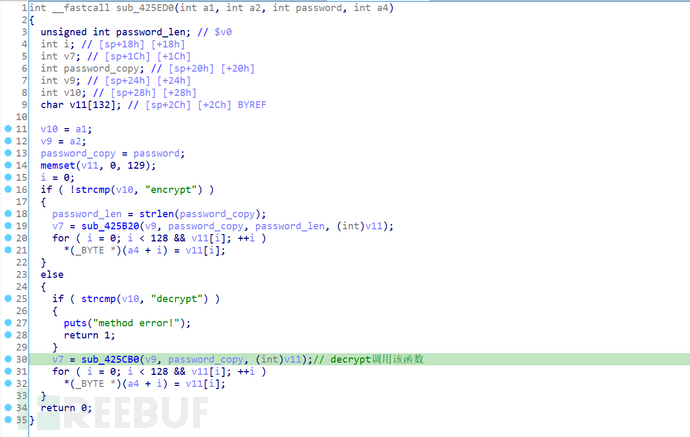

由于sub_45B320函数传入第一个参数为decrypt,因此sub_425ED0函数将在30行调用sub_425CB0函数。

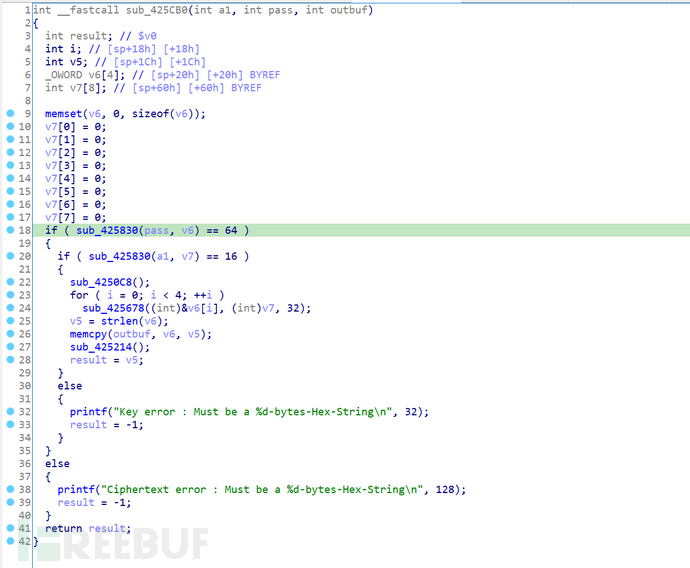

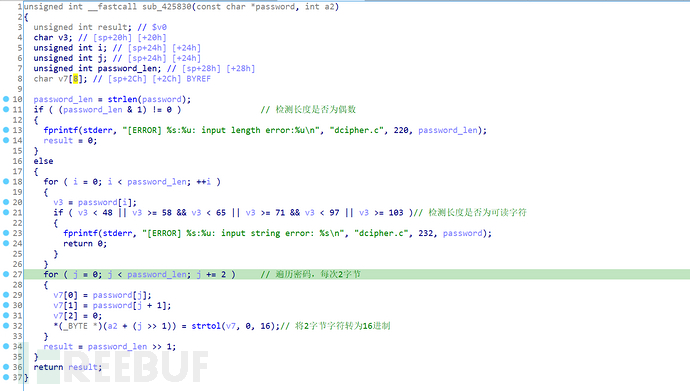

sub_425CB0函数在18行调用sub_425830函数,其参数1为之前获取的密码,参数2为当前函数的数组。

本文为 独立观点,未经授权禁止转载。

如需授权、对文章有疑问或需删除稿件,请联系 FreeBuf 客服小蜜蜂(微信:freebee1024)

如需授权、对文章有疑问或需删除稿件,请联系 FreeBuf 客服小蜜蜂(微信:freebee1024)

被以下专辑收录,发现更多精彩内容

+ 收入我的专辑

+ 加入我的收藏

相关推荐

文章目录