0

1

2

3

4

5

6

7

8

9

0

1

2

3

4

5

6

7

8

9

0

1

2

3

4

5

6

7

8

9

0

1

2

3

4

5

6

7

8

9

0

1

2

3

4

5

6

7

8

9

0

1

2

3

4

5

6

7

8

9

0

1

2

3

4

5

6

7

8

9

0

1

2

3

4

5

6

7

8

9

0

1

2

3

4

5

6

7

8

9

前言:

拿下站后师傅们考虑的最多的一件事居然和现在的渣男考虑的一样了,论如何优雅抽身呢,第一点都希望自己的后门足够的隐蔽,不让网站的管理员发现,所以就要有相应的对策,不难发现我很喜欢水群,因为这次也是水群得到了几个隐藏后门的方法,如:是个人就行等等,但是随着程序员大哥们发际线的推移查马的程序越来越牛了,很快就可以被查出来,下面由我为大家分享一下我的水群经验吧~

正文

隐藏shell最主要的就是免杀,免杀做的好,富婆怀中抱,你可以把webshell放在函数库文件中或者图片马中,总之有太多的地方可以让你去放,只要可以躲避查马工具那么你的这个webshell就可以存活很长时间。

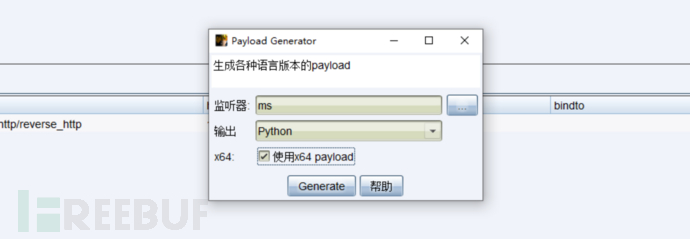

一、生成payload

- 我们先通过cs,生成python木马

二、BASE64加密

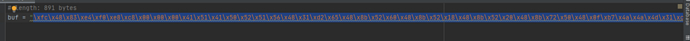

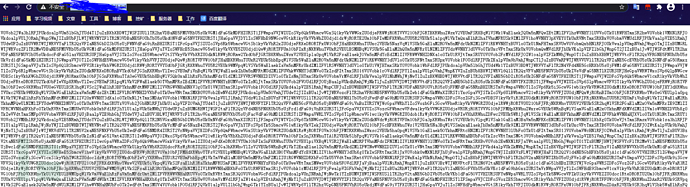

(1)然后将生成的payload中””中间这段进行base64加密

为什么要进行base64加密呢,是为了更好的通过杀毒(这里我就想起了一件事:我有个朋友以前问我,为什么她电脑的xx杀毒软件老是提醒她有病毒,该怎么解决啊,然后我这边给她的建议是卸载杀毒软件,一劳永逸)

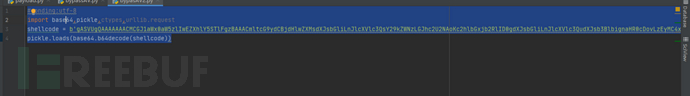

三、反序列化加载

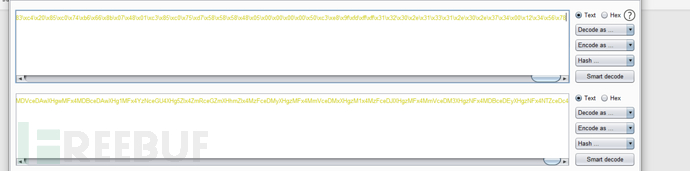

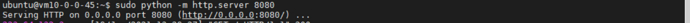

(1)将生成的bease64加密后的保存为txt,放在可以访问的服务器中,这里用python简单搭建一个服务python -m http.server 8080

ps:为什么这里要搭建一个python呢,因为那是python 自带的小型的server 服务器,你不搭建,是访问不到这个文件的哦~

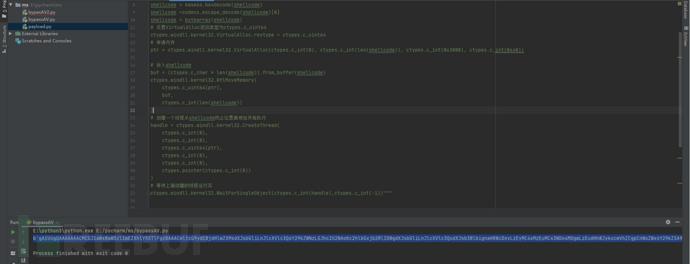

(2)将服务端地址放到序列化代码中,并执行。

(3)在将生成的序列化代码放入到反序列化中

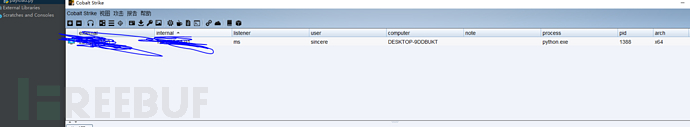

(4)执行,cs可以上线就可以进行内网渗透了

四、生成exe文件

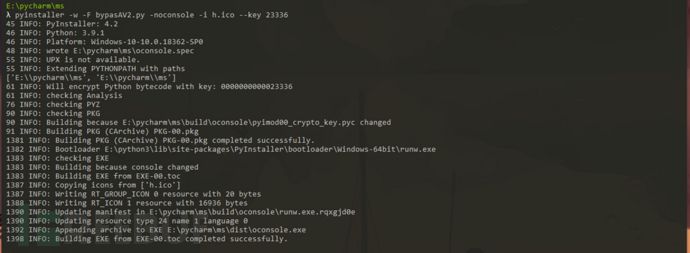

(1)pyinstaller -w -F bypasAV2.py -noconsole -i h.ico --key 23336

ps:这里生成exe,是方便对方机器就算没有python环境也可以执行

五、搬出我们的老伙计火绒,进行查杀

结尾

这里要感谢帅气的 sincere 师傅

如需授权、对文章有疑问或需删除稿件,请联系 FreeBuf 客服小蜜蜂(微信:freebee1024)