0

1

2

3

4

5

6

7

8

9

0

1

2

3

4

5

6

7

8

9

0

1

2

3

4

5

6

7

8

9

0

1

2

3

4

5

6

7

8

9

0

1

2

3

4

5

6

7

8

9

0

1

2

3

4

5

6

7

8

9

这两天,苹果M1爆锤老同志英特尔的测评,刷了屏。

左手一个低功耗,右手一个长续航,性能炸裂到让网友不禁替I姓玩家感叹:

姓A的没有一个好东西。

不过,你永远不知道年轻人背后有没有下一个「不讲武德」的年轻人。(狗头)

这不,有人刚把搭载M1处理器的MacBook Air拿到手,就来了一手漏洞攻破。

那速度,真是好家伙。

搭载M1的新款MacBook Air被发现漏洞

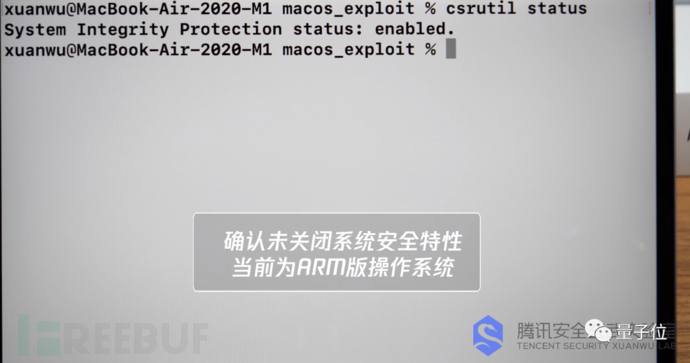

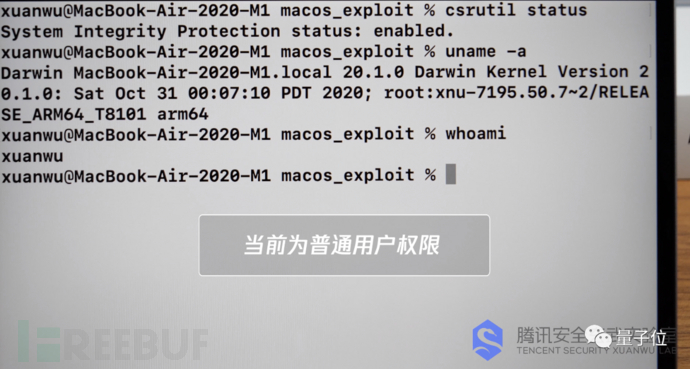

你看这台MacBook Air,搭载苹果自研的基于ARM的M1芯片,并且已经升级到了最新系统。

查看系统安全设置,可以看到macOS的系统保护正常开启。

查看系统安全设置,可以看到macOS的系统保护正常开启。

输入指令查看一下当前的用户权限,显示的是普通用户权限。

输入指令查看一下当前的用户权限,显示的是普通用户权限。

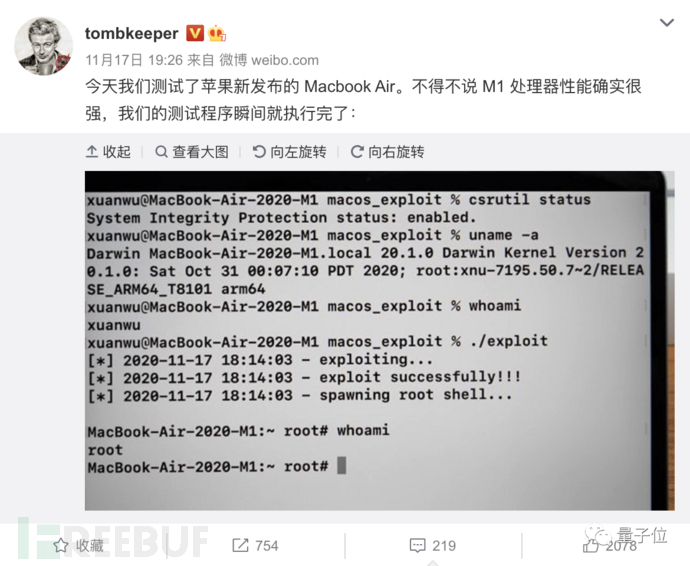

接下来,看好了,千万别眨眼。

接下来,看好了,千万别眨眼。

对,你没看错,也就1秒不到的功夫,这次提权攻击已经成功,攻击者取得了系统最高权限root身份!

对,你没看错,也就1秒不到的功夫,这次提权攻击已经成功,攻击者取得了系统最高权限root身份!

不需要密码,只是一个脚本就搞定了。

这也就意味着,攻击者可以任意读写设别中存储的通讯录、照片、文件等用户隐私了。

这样一记「突刺」,来自腾讯安全玄武实验室的最新安全尝试。

其负责人TK教主于旸,事后发了一条微博:

不得不说M1处理器性能确实很强,我们的测试程序瞬间就执行完了。

看到这一幕,评论区的网友们也纷纷震惊:

「啪的一下就执行完了,很快啊。」

「他说他是测试的,他可不是瞎测试的,终端,脚本,提权,训练有素,后来他说他搞过好几年安全。啊,看来是有备而来…」

「M1:大意了,没有闪,很快哦很快!」

你以为这就结束了?

不,更为凡尔赛的是,苹果iPhone 12系列手机同样被这个「测试程序」干翻了。

接着往下看。

攻破iPhone 12 Pro

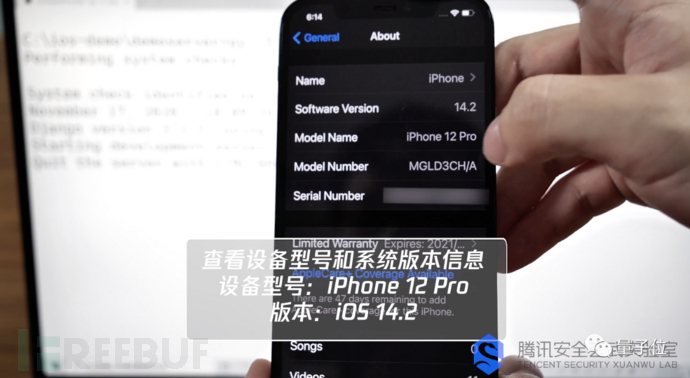

同样的画风,同样的最新设备和最新系统,「受害者」iPhone 12 Pro登场了。

从系统设置中可以看到,用来发起攻击的测试App访问相册和通讯录的权限均已被关闭。

话不多说,直接打开测试App来看结果。

就是啪的一下,明明系统说了不,该App仍然读取到了相册和通讯录,并上传到了攻击者的服务器端。

漏洞意味着什么?

毫无疑问,这是第一个被发现的能影响苹果Apple Silicon芯片设备的安全漏洞。

最主要的是,这个漏洞可以轻易调取利用原本不属于App的权限。

通常,苹果的macOS、iOS终端设备对于App的权限,都是进行了严格的限制的,安全和隐私也是最令果粉称道之处。

因此,受限的App不管是「左正蹬」还是「右鞭腿」,安全系统都是可以通通防出去的。

但这次,通过这个漏洞,攻击者完全可以绕过这些限制措施,实现越权访问,读取用户设备上相册、通讯录,甚至是账号密码等隐私数据。

理论上,任何恶意的App开发者都可以利用此漏洞。

而且漏洞影响的设备,也不少。

M1 MacBook 2020(macOS Big Sur 11.0.1)、iPhone 12 Pro(iOS 14.2)、iPad Pro(iOS 14.2)都存在这个漏洞。

该漏洞也同样影响以前发布的设备,包括基于Intel芯片的MacBook,以及其它可以从App Store安装App的苹果设备。

芜湖,牵涉竟然如此之广,看来这波苹果确实是「大意了」,没有闪。

芜湖,牵涉竟然如此之广,看来这波苹果确实是「大意了」,没有闪。

不过,果粉朋友们倒不要过分担心,「传统功夫,点到为止」。

一方面,他们能发现漏洞也是实力使然;

另一方面,按照江湖规矩,在消息曝光前,他们也早已将漏洞技术细节报告给了苹果安全团队。

所以,恐慌完全没有必要,但也需要战术上重视,及时更新安全补丁和更新系统。

这次找到苹果新芯M1的安全漏洞,虽是基本操作,但速度之快,确实牛X.

不说了,我要更新新款MacBook电脑去了(狗头)。

最后,附上完整视频:

本文转载自公众号:量子位

如需授权、对文章有疑问或需删除稿件,请联系 FreeBuf 客服小蜜蜂(微信:freebee1024)