SRC挖掘利器:ARL(Asset Reconnaissance Lighthouse)资产侦察灯塔系统安装教程

今天在漏洞盒子闲逛时候,发现了他们发布了一个资产收集的工具。

猥琐一笑,这就是我要的。刚好对象淘汰了个笔记本,开始安装。我这篇安装文章,我给你写到极致的细致。

工具GITHUB地址:https://github.com/TophantTechnology/ARL

安装过程

Docker 启动

拉取镜像

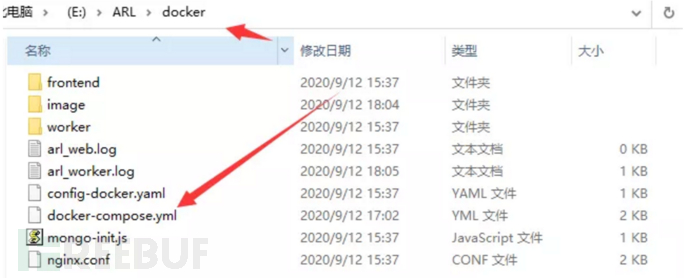

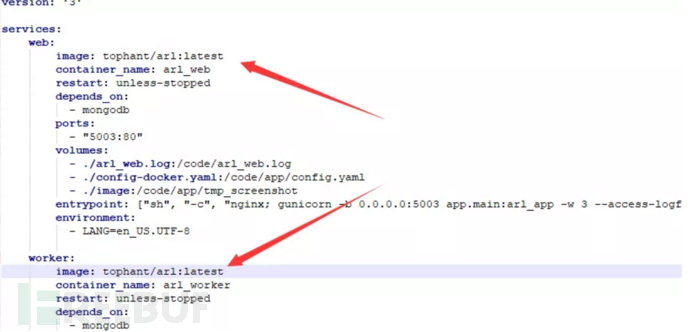

docker pull tophant/arl修改docker/docker-compose.yml中services web image 和 services worker image 对应的镜像地址。

git clone https://github.com/TophantTechnology/ARL

cd ARL/docker/

docker-compose up -d

这里我踩了坑,人家写的很清楚修改git下来的文件里的docker/docker-compose.yml,结果我没看清,自己写了一个yml死活起不来,然后仔细看了人家的文档才恍然大悟(被自己气死)。

打开这个文件后,写入

然后访问本机的5003端口即可,我的机子访问80端口不行,所以直接访问的5003,你们应该直接访问127.0.0.1就可以了

默认用户名密码admin/arlpass

然后开始了,日常的网上摸鱼系列

希望各位一套流程下来纵享丝滑~

转自公众号:渗透云笔记

免责声明

1.一般免责声明:本文所提供的技术信息仅供参考,不构成任何专业建议。读者应根据自身情况谨慎使用且应遵守《中华人民共和国网络安全法》,作者及发布平台不对因使用本文信息而导致的任何直接或间接责任或损失负责。

2. 适用性声明:文中技术内容可能不适用于所有情况或系统,在实际应用前请充分测试和评估。若因使用不当造成的任何问题,相关方不承担责任。

3. 更新声明:技术发展迅速,文章内容可能存在滞后性。读者需自行判断信息的时效性,因依据过时内容产生的后果,作者及发布平台不承担责任。

本文为 独立观点,未经授权禁止转载。

如需授权、对文章有疑问或需删除稿件,请联系 FreeBuf 客服小蜜蜂(微信:freebee1024)

如需授权、对文章有疑问或需删除稿件,请联系 FreeBuf 客服小蜜蜂(微信:freebee1024)

被以下专辑收录,发现更多精彩内容

+ 收入我的专辑

+ 加入我的收藏

攻防渗透宝典

攻防渗透宝典

常用渗透工具

常用渗透工具

红队必备渗透工具

红队必备渗透工具

文章目录