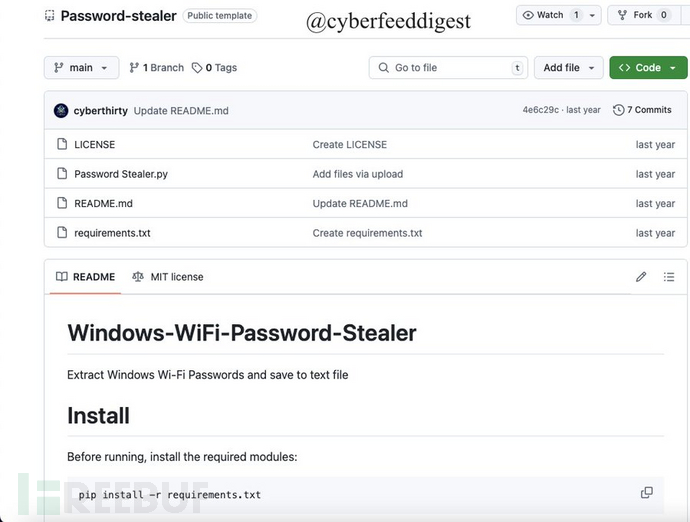

近日,一个名为“Windows-WiFi-Password-Stealer”的GitHub仓库引发了网络安全专家的广泛关注。该仓库提供了一种基于Python的脚本,能够从Windows系统中提取保存的Wi-Fi凭证,并将其保存到文本文件中。尽管仓库声称该工具仅用于教育目的,但其潜在的恶意用途不容忽视。

窃取工具的工作原理

该工具的核心功能依赖于Windows系统的netsh wlan show profile命令。这一合法的网络Shell命令用于获取与系统相关联的服务集标识符(SSID)列表。随后,该工具会为每个SSID执行netsh wlan export profile命令,生成包含配置详情的XML文件,其中包括明文显示的预共享密钥(PSK)。

这些XML文件会暂时存储在系统的工作目录中,通过Python脚本解析以提取密码,随后自动删除以避免被检测到。该方法利用了Windows对Wi-Fi凭证的原生处理机制,这些凭证以加密格式存储在系统的凭据管理器中。

工具的低门槛与潜在风险

该工具的简单性和开源性质大大降低了恶意使用的门槛。由于采用Python编写,它所需的依赖极少,并且可以通过PyInstaller轻松转换为独立的可执行文件。GitHub仓库中还提供了详细的编译说明,即使是新手用户也能生成针对特定攻击场景的有效载荷。

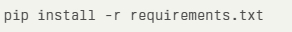

此外,用户只需通过以下命令安装依赖即可使用该工具:

对于希望将脚本转换为可执行文件的用户,README文件中也提供了使用PyInstaller的详细指南:

这种便捷的部署方式使得该工具更容易被非技术人员使用,从而增加了其被滥用的可能性。

公共平台的安全隐患与防范建议

此类工具在GitHub等公共平台上的公开可用性带来了显著的安全风险。恶意行为者可以轻松地重新利用代码进行凭证窃取,从而促进未经授权的网络访问或在受感染环境中进行横向移动。

为了减少凭证泄露的影响,企业应强制要求Wi-Fi访问采用多因素认证,并定期轮换预共享密钥。虽然该工具本身并非恶意软件,但其滥用凸显了操作系统在处理敏感凭证方面的关键漏洞。

总之,这次事件再次提醒我们,网络安全威胁无处不在,尤其是在开源平台广泛传播的今天,必须采取更加严格的防范措施以保护关键信息的安全。

参考来源:

Windows Wi-Fi Password Stealer Malware Found Hosted on GitHub

如需授权、对文章有疑问或需删除稿件,请联系 FreeBuf 客服小蜜蜂(微信:freebee1024)