如何使用CLZero对HTTP1.1的请求走私攻击向量进行模糊测试

本文由

创作,已纳入「FreeBuf原创奖励计划」,未授权禁止转载

本文由

创作,已纳入「FreeBuf原创奖励计划」,未授权禁止转载

关于CLZero

CLZero是一款功能强大的模糊测试工具,该工具可以帮助广大研究人员针对HTTP/1.1 CL.0的请求走私攻击向量进行模糊测试。

工具结构

clzero.py - 工具主脚本;

default.py - 包含了大多数标准攻击测试方法和字符;

exhaustive.py - 包含了大量不同的攻击测试方法;

quick.py - 仅包含最常见的10种攻击测试方法;

工具安装

由于该工具基于Python 3开发,因此我们首先需要在本地设备上安装并配置好Python 3.x环境。接下来,广大研究人员可以直接使用下列命令将该项目源码克隆至本地:

git clone https://github.com/Moopinger/CLZero.git

然后切换到项目目录中,使用pip工具和项目提供的requirements.txt文件安装该工具所需的其他依赖组件:

cd CLZero pip3 install -r requirements.txt

工具使用

usage: clzero.py [-h] [-url URL] [-file FILE] [-index INDEX] [-verbose] [-no-color] [-resume] [-skipread] [-quiet] [-lb] [-config CONFIG] [-method METHOD] CLZero by Moopinger optional arguments: -h, --help 显示工具帮助信息和退出 -url URL (-u), 设置单个目标URL -file FILE (-f), 包含多个目标的文件路径 -index INDEX (-i), 使用文件列表时的索引起始位置,默认为第一行 -verbose (-v), 启用Verbose输出 -no-color 禁用HTTP状态颜色高亮显示 -resume 从上次索引位置恢复扫描 -skipread 跳过读取走私请求的响应数据以节省时间 -quiet (-q), 禁用输出,只有将成功的Payload./payloads/ -lb 最小请求延迟所使用的最后一个字节同步方法 -config CONFIG (-c) 要加载的配置文件,查看./configs/以创建自定义Payload -method METHOD (-m) 发送走私请求所使用的方法,默认:POST

工具使用样例

针对单个目标执行测试

python3 clzero.py -u https://www.target.com/ -c configs/default.py -skipread

python3 clzero.py -u https://www.target.com/ -c configs/default.py -lb

针对多个目标执行测试

python3 clzero.py -l urls.txt -c configs/default.py -skipread

python3 clzero.py -l urls.txt -c configs/default.py -lb

只要检测到了成功的走私请求,工具便会将Payload写入到./payloads/。

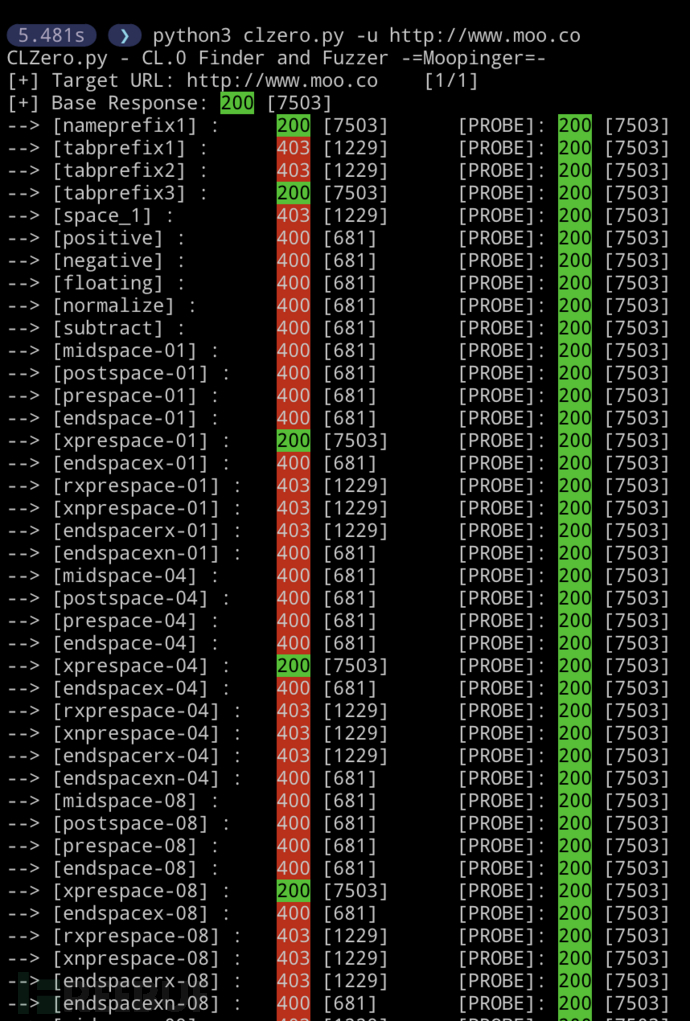

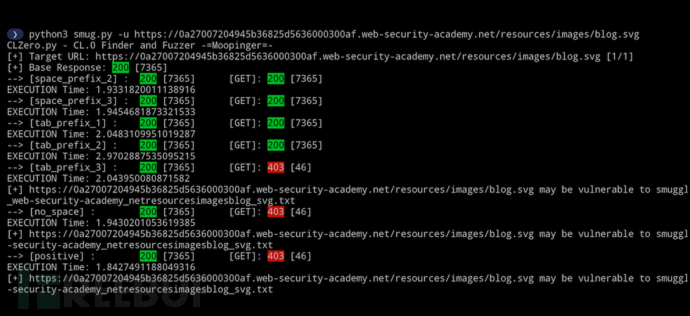

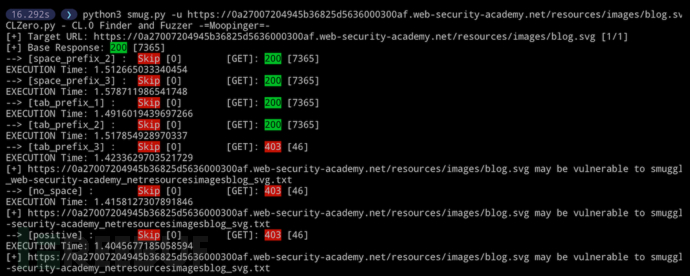

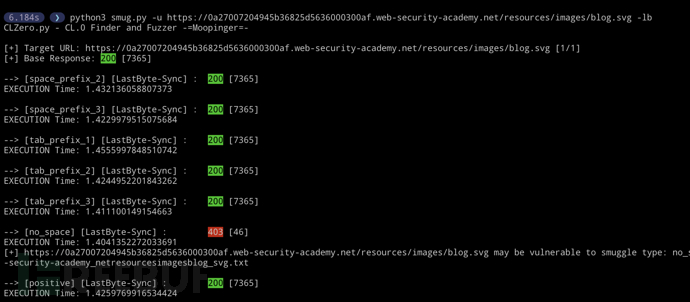

工具使用截图

许可证协议

本项目的开发与发布遵循MIT开源许可证协议。

项目地址

CLZero:【GitHub传送门】

参考资料

本文为 独立观点,未经允许不得转载,授权请联系FreeBuf客服小蜜蜂,微信:freebee2022

被以下专辑收录,发现更多精彩内容

+ 收入我的专辑

+ 加入我的收藏

相关推荐

文章目录