本文由

创作,已纳入「FreeBuf原创奖励计划」,未授权禁止转载

本文由

创作,已纳入「FreeBuf原创奖励计划」,未授权禁止转载

关于JSpector

JSpector是一款功能强大的JavaScript文件爬取工具,该工具同时也是一个Burp Suite扩展,可以帮助广大研究人员以被动模式的方式自动化爬取目标Web应用程序中的JavaScript文件,并报告其中存在安全问题的URL、终端节点和函数方法。

工具要求

由于该工具基于Python开发,因此在安装和使用JSpector之前,请在本地设备上安装并配置好Python环境,并在Burp Suite中安装好Jython。

工具下载

广大研究人员可以直接访问该项目的【Releases页面】直接下载该工具的最新版本预编译代码。

除此之外,我们还可以使用下列命令将该项目源码直接克隆至本地:

git clone https://github.com/hisxo/JSpector.git

工具安装

1、打开Burp Suite,点击“Extensions”标签页,然后点击“Installed”标签中的“Add”按钮。

2、在打开的“Extension Details”对话框中,选择“Python”作为“Extension Type”扩展类型。

3、点击“Select file”按钮,切换到项目所在目录并选择“JSpector.py”工具主脚本文件,并点击“Next”下一步按钮。

4、当弹出“JSpector extension loaded successfully”提示信息,即表示工具已安装完成,然后点击“Close”按钮关闭弹窗即可。

工具使用

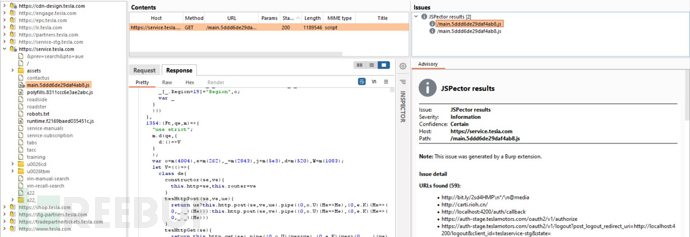

首先,我们需要详细浏览我们需要测试的Web应用程序,在这个过程中,JSpector会自动在后台以被动模式爬取所有的JavaScript文件,同时将爬取和分析结果显示在“Dashboard”仪表盘标签页中。

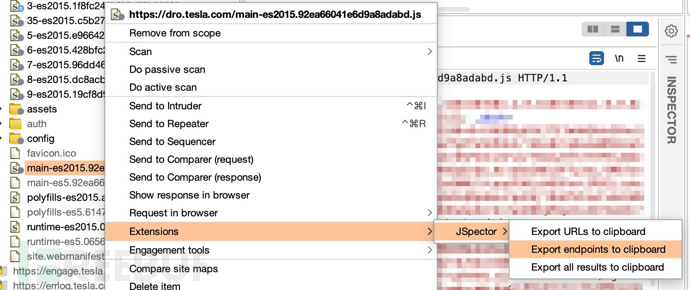

拿到爬取和分析结果之后,我们可以在目标JavaScript文件上点击鼠标右键,并将所有的结果内容导出到剪切板中,其中包括URL地址、终端节点和存在安全问题的函数方法。

工具运行截图

项目地址

JSpector:【GitHub传送门】

如需授权、对文章有疑问或需删除稿件,请联系 FreeBuf 客服小蜜蜂(微信:freebee1024)