mmc218

mmc218- 关注

0

1

2

3

4

5

6

7

8

9

0

1

2

3

4

5

6

7

8

9

0

1

2

3

4

5

6

7

8

9

0

1

2

3

4

5

6

7

8

9

0

1

2

3

4

5

6

7

8

9

0

1

2

3

4

5

6

7

8

9

在内网渗透中,我们拿到第一个主机shell,往往需要把这个主机作为跳板机,继续向前面摸索,这里用以下背景阐述一下MSF设置代理的相关过程:

kali:192.168.1.128

centos A(出网):192.168.1.100

内网其他机器假设未知

假设现在已经通过漏洞拿到centos A的shell,并拿到了meterpreter,获取到了session会话。

①查看centos A的路由

meterpreter下运行run get_local_subnets

meterpreter > run get_local_subnets

[!] Meterpreter scripts are deprecated. Try post/multi/manage/autoroute.

[!] Example: run post/multi/manage/autoroute OPTION=value [...]

Local subnet: 192.168.1.0/255.255.255.0

Local subnet: 192.168.93.0/255.255.255.0

可以看到有个93的网段

此时可以看一下当前msf的路由

meterpreter > run autoroute -p

[!] Meterpreter scripts are deprecated. Try post/multi/manage/autoroute.

[!] Example: run post/multi/manage/autoroute OPTION=value [...]

[*] No routes have been added yet

什么都没有,要想kali能摸进93网段,就需要让kali知道通过谁去找93,即需要一个“中转站”

②添加路由

这里有两种添加路由的方法

a.自动添加(全部)

run post/multi/manage/autoroute

meterpreter > run post/multi/manage/autoroute

[!] SESSION may not be compatible with this module:

[!] * incompatible session platform: linux

[*] Running module against localhost.localdomain

[*] Searching for subnets to autoroute.

[+] Route added to subnet 192.168.1.0/255.255.255.0 from host's routing table.

[+] Route added to subnet 192.168.93.0/255.255.255.0 from host's routing table.

可以看到添加了两个网段进了路由表

b.手动添加(一条一条的)

run autoroute -s 192.168.93/24

再次查看msf路由

meterpreter > run autoroute -p

[!] Meterpreter scripts are deprecated. Try post/multi/manage/autoroute.

[!] Example: run post/multi/manage/autoroute OPTION=value [...]

Active Routing Table

====================

Subnet Netmask Gateway

------ ------- -------

192.168.1.0 255.255.255.0 Session 12

192.168.93.0 255.255.255.0 Session 12

meterpreter >

现在msf就知道了所有要发往93网段的数据,先要去找192.168.1.110,涉及到一点路由知识。要想kali也知道怎么通往93,还需要利用msf开一个代理,让kali上的所有应用都去走msf的代理,因为msf知道怎么去到93网段.此时msf中已经可以探测到93网络的主机了,可以使用一些模块对93网段进行信息收集。

③设置代理

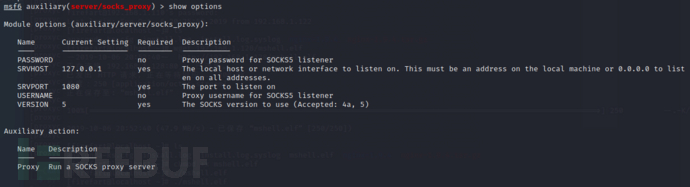

使用background命令退出当前session,使用 auxiliary/server/socks_proxy 模块(msf6)

msf6 exploit(multi/handler) > use auxiliary/server/socks_proxy

msf6 auxiliary(server/socks_proxy) > show options

配置相应参数,注意这里的socks版本要和之后的保持一致

run

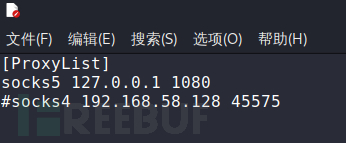

在kali中编辑proxychains.conf文件

leafpad /etc/proxychains.conf

和上面配置的保持一致

④内网扫描

此时需要走代理的应用只需要在前面加上proxychains 即可

如:

proxychains nmap -sn 192.168.93.0/24

如需授权、对文章有疑问或需删除稿件,请联系 FreeBuf 客服小蜜蜂(微信:freebee1024)