病毒分析丨CobaltStrike 后门分析

本文由

创作,已纳入「FreeBuf原创奖励计划」,未授权禁止转载

本文由

创作,已纳入「FreeBuf原创奖励计划」,未授权禁止转载

一、概述

Cobalt Strike是一款非常好用的渗透测试工具,拥有多种协议主机上线方式,集成了提权,凭据导出,端口转发,socket代理,office攻击,文件捆绑,钓鱼等多种功能。同时,Cobalt Strike还可以调用Mimikatz等其他知名工具,因此广受技术大佬的喜爱,当然在渗透windows主机的过程中,其生成的beacon.exe后门就有相对的使用时机。

二、分析

2.1 基本信息

| 文件名 | beacon.exe |

| 文件类型 | PE32 executable (GUI) Intel 80386, for MS Windows |

| 文件大小 | 13824 bytes |

| SHA1 | bc8063d320c9808717003984e01ed76d930eb996 |

| 所属家族 | CobaltStrike |

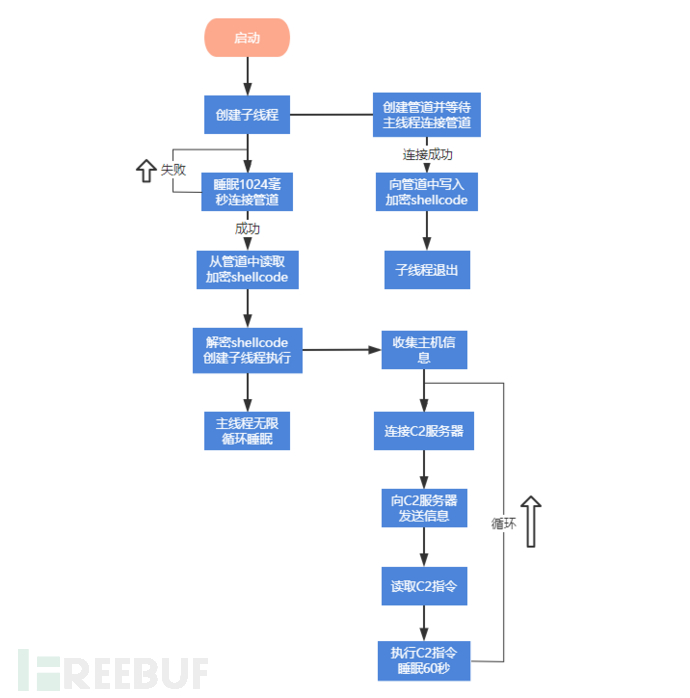

2.2 程序流程图

2.3 关键行为分析

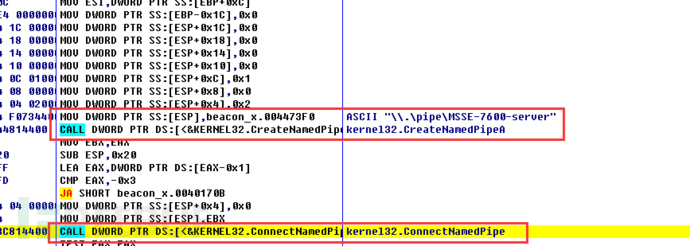

2.3.1 创建管道

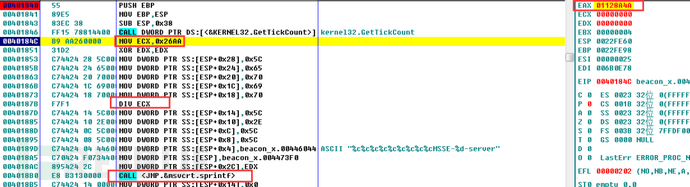

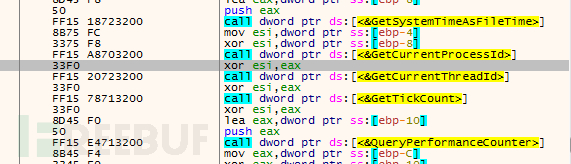

获取系统时间戳并对0x26AA取余拼接管道名。

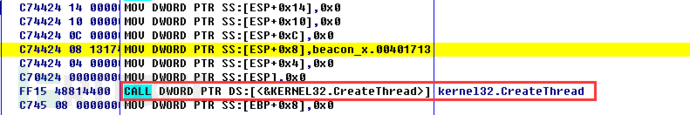

创建子线程, 并在线程中创建管道,等待主线程连接管道

2.3.2 主线程解密读取管道中shellcode

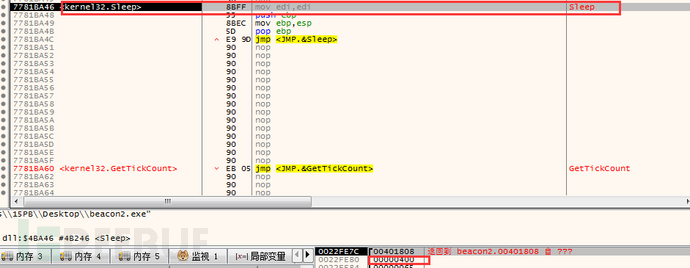

主线程睡眠1024毫秒,等待子线程创建完管道,在主线程中用CreateFile函数尝试连接管道。

主线程连接管道之后,子线程向管道中写入shellcode,然后退出子线程。

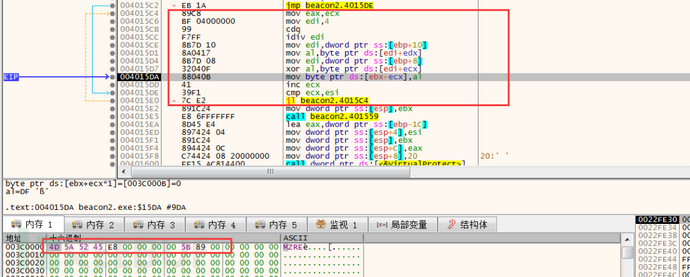

主线程读取shellcode, 而后申请内存并解密shellcode,把解密的数据存入刚申请的内存中,并且能够明显看到内存中数据的特征是一个PE文件。

2.3.3 执行shellcode

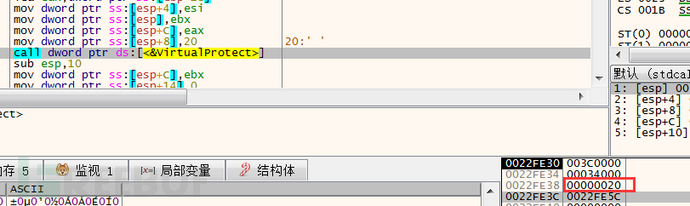

样本首先修改shellcode内存属性为可执行。

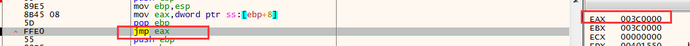

而后创建线程, 在线程中跳转至shellcode。

2.3.4 与C2服务器通信

获取当前主机各类信息PID及主机名。

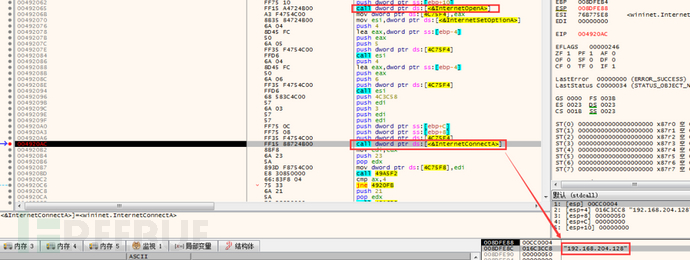

循环连接C2服务器。

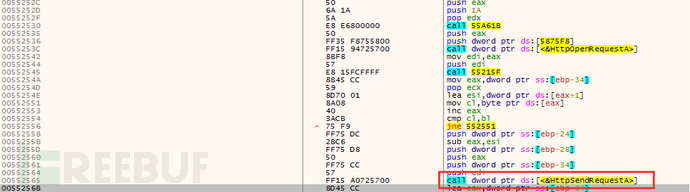

第一次连接时向C2服务器发送收集的主机信息,之后向C2服务器发送所下发的指令信息。

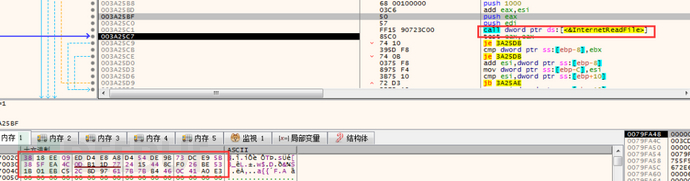

通过InternetReadFile函数读取服务器指令的hash,并以此来执行不同的指令。

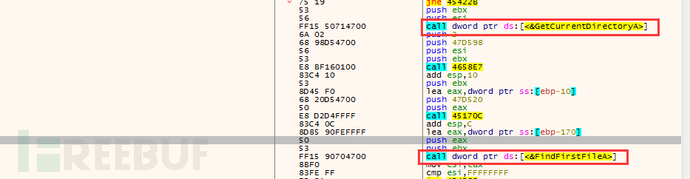

以下为ls指令的分支,获取当前目录,遍历文件,然后将收集的信息发送给服务器。

三、总结

Cobalt Strike所生成的后门除了beacon.exe还有很多种类,可以根据场景的不同使用不同的后门,在目前Cobalt Strike所有的后门都比较活跃,在红蓝对抗中也占据着一席之地,建议提前部署具备高级威胁检测能力的安全产品进行及时监控、防范。

免责声明

1.一般免责声明:本文所提供的技术信息仅供参考,不构成任何专业建议。读者应根据自身情况谨慎使用且应遵守《中华人民共和国网络安全法》,作者及发布平台不对因使用本文信息而导致的任何直接或间接责任或损失负责。

2. 适用性声明:文中技术内容可能不适用于所有情况或系统,在实际应用前请充分测试和评估。若因使用不当造成的任何问题,相关方不承担责任。

3. 更新声明:技术发展迅速,文章内容可能存在滞后性。读者需自行判断信息的时效性,因依据过时内容产生的后果,作者及发布平台不承担责任。

本文为 独立观点,未经授权禁止转载。

如需授权、对文章有疑问或需删除稿件,请联系 FreeBuf 客服小蜜蜂(微信:freebee1024)

如需授权、对文章有疑问或需删除稿件,请联系 FreeBuf 客服小蜜蜂(微信:freebee1024)

被以下专辑收录,发现更多精彩内容

+ 收入我的专辑

+ 加入我的收藏

相关推荐

文章目录