8848

8848- 关注

0

1

2

3

4

5

6

7

8

9

0

1

2

3

4

5

6

7

8

9

0

1

2

3

4

5

6

7

8

9

0

1

2

3

4

5

6

7

8

9

0

1

2

3

4

5

6

7

8

9

0

1

2

3

4

5

6

7

8

9

0

1

2

3

4

5

6

7

8

9

0

1

2

3

4

5

6

7

8

9

0

1

2

3

4

5

6

7

8

9

本文由

8848 创作,已纳入「FreeBuf原创奖励计划」,未授权禁止转载

本文由

8848 创作,已纳入「FreeBuf原创奖励计划」,未授权禁止转载

一、前言

他们官方网站的介绍:0.zone零零信安攻击面管理系统,将组织机构与其不断发展的数字足迹进行映射、与漏洞情报数据进行关联, 并持续发现业务数据和代码泄露、组织机构和人员信息的泄露、以及对供应链的攻击面进行检测, 通过对全球开放网络和非公开网络的数千个情报源、数百亿量级数据、本组织自身业务上下文等进行大量数据采集和弱点优先级分析, 为组织机构输出攻击面情报,以提供给本组织更高级别的主动防御。

此平台免费注册,使用时单次查看数据数量有限制,可以邀请用户增加单次查看数量。

注册地址https://0.zone/invitationcode?invite_code=CYHQU5

二、功能简介

1 首页

https://0.zone/

2 搜索功能

中间搜索框可直接使用语法/关键字进行搜索,查询语法参考https://0.zone/grammarList

2.1 搜索企业名称示例

我觉得这是此平台最牛的功能.mp3

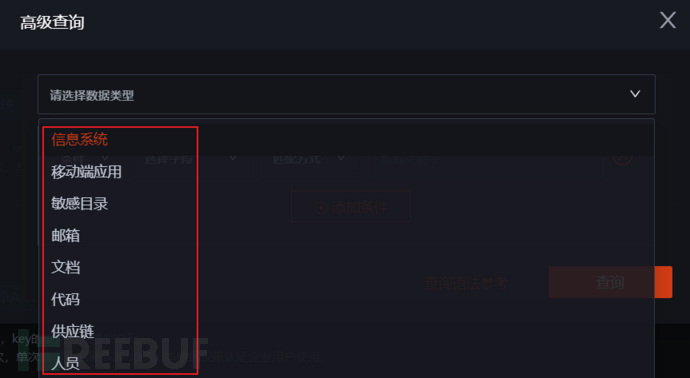

可查看此公司下匹配到的信息系统、移动端应用、敏感目录、邮箱、文档、代码、人员信息数据。这个功能定向查找单位资产非常方便好用。

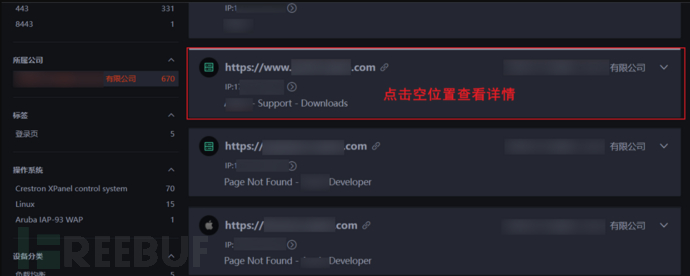

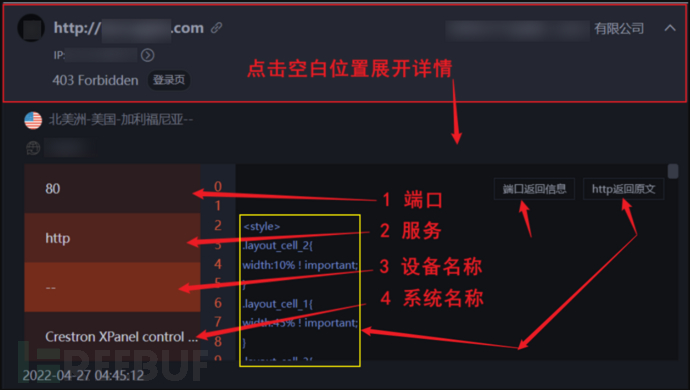

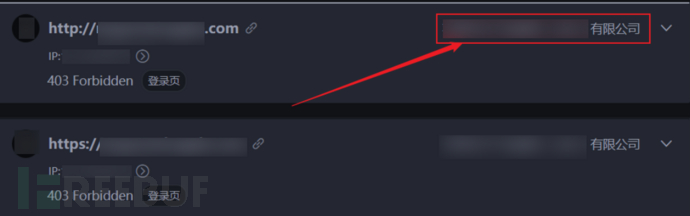

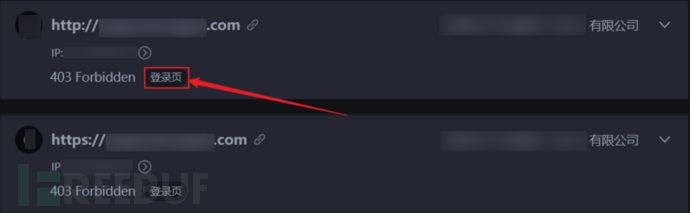

2.2 信息系统搜索结果详情

2.2.1 查看详情

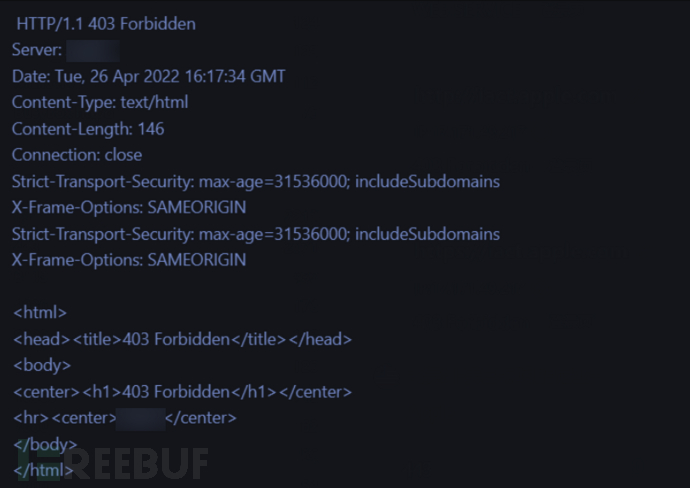

查看端口返回信息,点击即可

2.2.2 域名相关信息

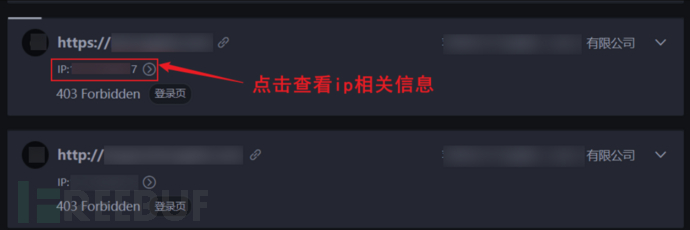

2.2.3 ip相关信息

2.2.4 公司相关信息

2.2.5 筛选当前标签

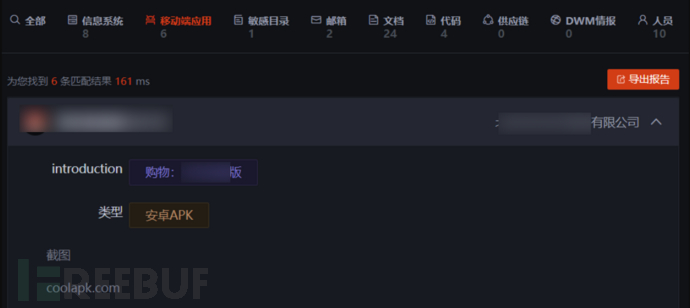

2.3 移动端应用结果详情

详情中显示app介绍、详情、截图、来源、所属公司信息。其余选项内容不再一一操作

3 数据信息泄露情报公示

右上角的信息泄露情报功能进行展示各大泄露数据事件发生的时间、泄露数据类型、事件简介。

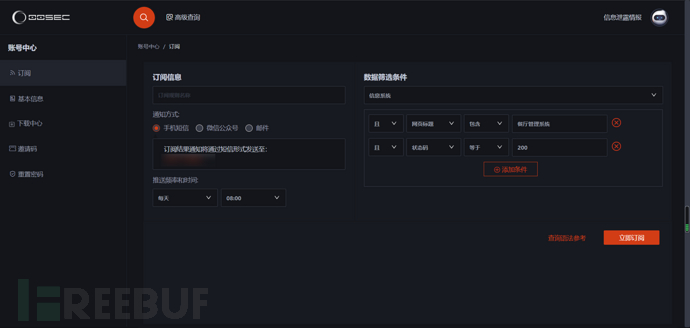

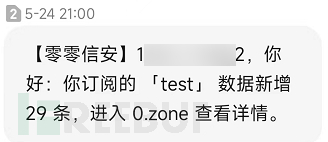

4 订阅信息

点击头像-账号中心-订阅,可设置订阅信息,数据筛选条件与高级查询功能相同,参考https://0.zone/grammarList

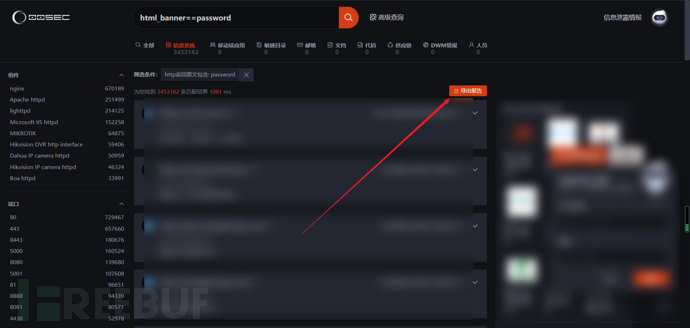

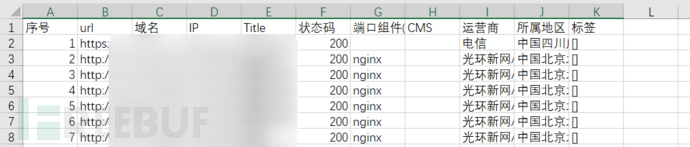

5 导出报告

把搜索结果进行导出下载,点击导出报告(csv格式)

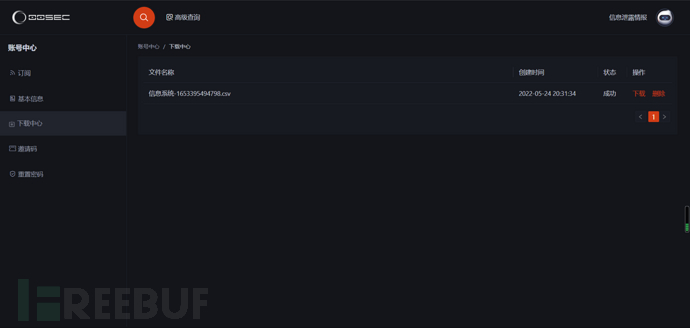

导出成功后,在账户中心-下载中心即可进行下载、删除操作

本账号为新注册用户,只能导出前400条数据(后面邀请新用户注册可以增加数据单次查看上限)

6 API申请

点击头像-API申请进入功能,使用api可使用脚本请求api接口获取自定义筛选数据。可申请获取信息系统、移动端应用、敏感目录、邮箱、文档、代码、人员api接口,分别对应高级查询的数据类型

点击api名字可查看使用详情

三、搜索技巧

搜索的语法技巧和fofa、zoomeye、shodan都是类似的,就语法有些不同,语法参考https://0.zone/grammarList来写也很简单~下面来组合几种语法来达到筛选有效数据的目的。

1 逻辑运算符

不能用括号,所以要根据运算符的优先级进行组合过滤条件,非>与>或

可使用 && 符号表示“与”的运算逻辑, !! 符号表示“非” , || 符号表示“或” , == 符号表示“模糊查询” , = 符号表示“精确查询” 如

ops=powered by&&eqpc=beijing|opr=电信|mde==nginx

运算符两边不能有空格,如

banner==HTTP/1.1 302 Found||banner==HTTP/1.1 200 OK

不能是

banner==HTTP/1.1 302 Found || banner==HTTP/1.1 200 OK

2 常用语法

参考https://0.zone/grammarList即可

key=零零信安--关键字查询

------------------------------------------

title=零零信安 从信息系统中搜索网页标题

group=北京零零信安科技有限公司 从信息系统中搜索所属公司

html_banner==清华大学&&html_banner==版权所有 从信息系统中搜索HTML原文

ip=1.1.1.1 从信息系统中搜索IP为“1.1.1.1”

ip=1.1.1.1/16 从信息系统中搜索IP为“1.1.1.1”的B段

url=https://0.zone 从信息系统中搜索URL,可搜索子域名

banner=端口返回信息 从信息系统中搜索端口返回信息为“端口返回信息”

例如模糊查询302跳转信息

banner==HTTP/1.1 302 Found

tags=登录页 从信息系统中搜索标签为“登录页”

port=80 从信息系统中搜索端口为“80”

component=nginx 从信息系统中搜索组件为“nginx”,搜索中间件

component=MySQL

component=OpenSSH

component==tomcat

component==Oracle WebLogic

component==redis

service=http 从信息系统中搜索服务为“http”,端口服务

service==oracle

service==mysql

service==redis

os=Linux 从信息系统中搜索操作系统为“Linux”

os==F5 BIG-IP

extra_info=负载均衡 从信息系统中搜索设备分类为“负载均衡”

app_name=零零信安 从信息系统中搜索APP名称为“零零信安”

status_code=200 从信息系统中搜索状态码为“200”

country=中国 从信息系统中搜索国家为“中国”

province=北京 从信息系统中搜索服务器位置省为“北京”

city=北京 从信息系统中搜索服务器位置市为“北京”

operator=电信 从信息系统中搜索运营商为“电信”

device_type=load balancer 从信息系统中搜索设备为“load balancer”

cms=WordPress 从信息系统中搜索CMS为“WordPress”

邮箱高级搜索参数:

email_domain=xxx.@qq.com 从邮箱中搜索邮箱地址为“xxx.@qq.com”

group=北京零零信安科技有限公司 从邮箱中搜索所属公司为“北京零零信安科技有限公司”

email_type=企业邮箱 从邮箱中搜索邮箱类型为“企业邮箱”

source=0.zone 从邮箱中搜索来源为“0.zone”

文档高级搜索参数:

msg.title=北京零零信安科技有限公司 从文档中搜索文档名称为“北京零零信安科技有限公司”

group=北京零零信安科技有限公司 从文档中搜索所属公司为“北京零零信安科技有限公司”

description=xxxx 从文档中搜索文档描述为“xxxx”

source=0.zone 从文档中搜索来源为“0.zone”

代码高级搜索参数:

msg.name=xxx/xxx/xxx/ 从代码中搜索代码名称(路径)为“xxx/xxx/xxx/”

description=0.zone 从代码中搜索代码原文为“0.zone”

language=github.com 从代码中搜索开发语言为“github.com”

risk_level=low 从代码中搜索风险等级为“low”

source=0.zone 从代码中搜索来源为“0.zone”

msg.tags=0.zone 从代码中搜索标签为“0.zone”

供应链高级搜索参数:

group=北京零零信安科技有限公司 从供应链中搜索所属公司为“北京零零信安科技有限公司”

supplier=北京零零信安科技有限公司 从供应链中搜索供应商为“北京零零信安科技有限公司”

msg.tags=软件 从供应链中搜索标签为“软件”

msg.province=北京 从供应链中搜索省份为“北京”

人员高级搜索参数:

msg.introduction=北京零零信安科技有限公司 从人员中搜索简介为“北京零零信安科技有限公司”

name=北京零零信安科技有限公司 从人员中搜索姓名为“北京零零信安科技有限公司”

group=北京零零信安科技有限公司 从人员中搜索所属公司为“北京零零信安科技有限公司”

position=0.zone 从人员中搜索职位为“0.zone”

source=0.zone 从人员中搜索来源为“0.zone”

title=北京零零信安科技有限公司 从移动端应用中搜索应用名称为“北京零零信安科技有限公司”

description=xxxxxx 从移动端应用中搜索应用描述为“xxxxxx”

group=北京零零信安科技有限公司 从移动端应用中搜索所属公司为“北京零零信安科技有限公司”

type=微信公众号 从移动端应用中搜索应用类型为“微信公众号”

source=0.zone 从移动端应用中搜索来源为“0.zone”

3 语法组合示例

使用fofa的时候常用来尽可能多的查找某单位的资产,但是此平台可直接搜索某单位下的所有收录已归纳的信息。但由于很多资产还是没有识别资产所属单位,这时想要获取剩余部分资产就需要语法过滤了,故此列出几条示例参考。

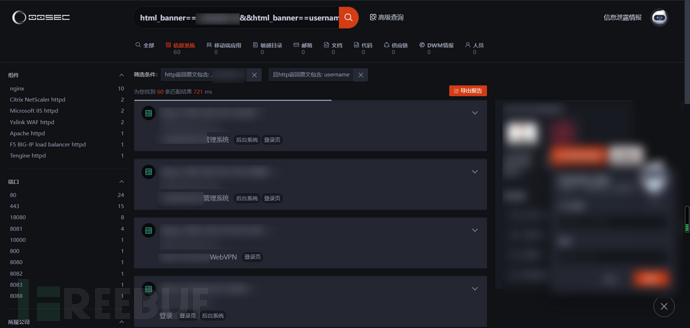

3.1 某公司的登录位置

html_banner==xxxxx公司&&html_banner==username

3.2 某公司的后台管理系统

html_banner==xxxx公司&&html_banner==餐厅&&html_banner==login

html_banner==xxxx公司&&html_banner==oa&&html_banner==login

3.3 某公司的数据库敏感文件

html_banner==xxxx公司&&html_banner==xx.sql

3.4 搜索常用

# 1.shiro,shiro特征在响应的header中,所以使用banner语法,特征若是在body中,则用html_banner。

banner==rememberme=deleteMe||banner==shiroCookie

# 2.GitLab

title==GitLab

# 注:可以使用fofa搜索app之后找特征回来用零零搜索

四、总结

搜索企业名字的功能很好用,数据准确率较高,内容要少一点,重点是免费的。使用零零的时候没发现直接搜索服务框架、证书、子域名的方法,且逻辑表达式不支持括号,希望能增加完善。

最后双手奉上我的邀请码https://0.zone/invitationcode?invite_code=CYHQU5

如需授权、对文章有疑问或需删除稿件,请联系 FreeBuf 客服小蜜蜂(微信:freebee1024)