NMAP--端口服务发现扫描

为什么要进行服务发现?

在进行端口扫描的时候,nmap也会报告开发端口对应的服务,但这是不准确的。因为其并没有进行端口服务识别,而是仅根据公认端口与服务的对应关系来确定扫描的端口对应的服务,例如:80对应http,22对应ssh,25对应smtp等,当服务可以开放在其他端口上。这种公认的对应性,并不具有绝对的约束性。

而通过nmap服务扫描,nmap会通过包含大约2200个著名服务器的Nmap-services数据库来对目标端口上开启的服务进行扫描。但还是要认清一点,这种扫描结果并不是百分百正确的。

如何使用NMAP进行服务发现扫描

Nmap提供了更为精确的服务及版本扫描。选项“-sV”就是用来实现服务和版本检测的。

首先,nmap会默认使用SYN扫描

其次,进行服务识别,发送探针,得到返回数据包,确认服务类型

最后,再对服务进行版本识别,发送探测包,得到返回数据包,分析得出服务的版本

选型介绍

-sV(版本探测):打开版本探测,也可以使用-A选项同时打开操作系统探测和服务探测

--allports(不为版本探测排除任何端口):通常情况下,Nmap在进行版本探测时,并不会对所有端口进行 探测,而是会忽略掉一些端口,而--allports表示扫描所有端口

--version-intensity <强度值[0~9]>(设置版本扫描强度):数字越高扫描强度越强,对应花费的时间也越长

--version-trace(跟踪版本扫描的详细活动):Nmap打印关于正在扫描的详细调试信息

实操演示

案例一:

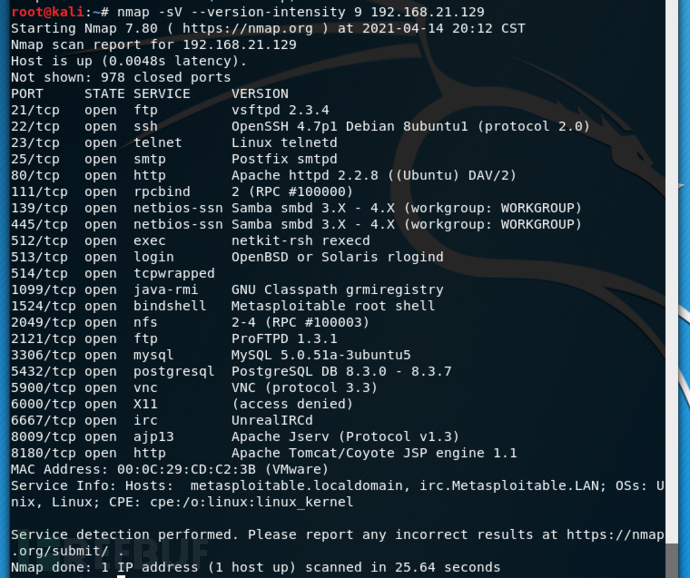

nmap -sV 192.168.21.129

案例二:

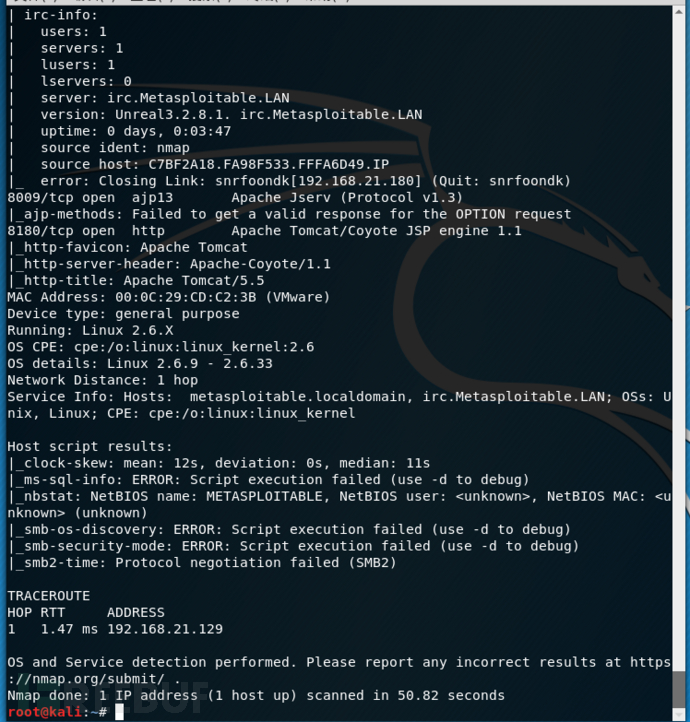

nmap -A 192.168.21.129

案例三:

nmap --version-intensity 9 192.168.21.129

本文为 独立观点,未经允许不得转载,授权请联系FreeBuf客服小蜜蜂,微信:freebee2022

被以下专辑收录,发现更多精彩内容

+ 收入我的专辑

+ 加入我的收藏

相关推荐

文章目录