AI小蜜蜂

AI小蜜蜂- 关注

LayerX Labs 最近发布的一份报告揭示了一场新的钓鱼攻击活动,该活动最初旨在欺骗 Windows 用户,但最近将目标转向了 macOS 用户。

LayerX Labs 最近发布的一份报告揭示了一场新的钓鱼攻击活动,该活动最初旨在欺骗 Windows 用户,但最近将目标转向了 macOS 用户。

攻击手法演变

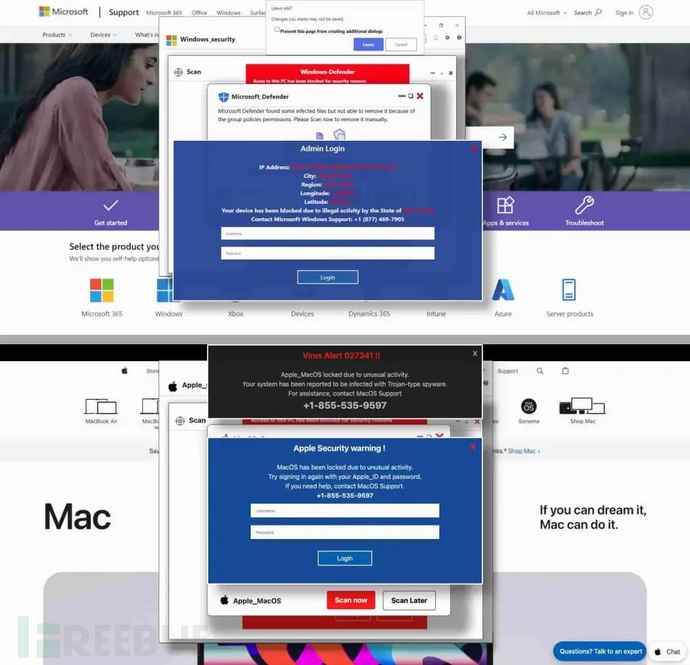

LayerX Labs 对该活动进行了数月的监控,发现攻击者最初伪装成微软安全警报,试图窃取用户凭证。在攻击中,攻击者使用欺骗性策略,在被黑网站上创建虚假的安全警告,声称用户的电脑“已被入侵”并“被锁定”。受害者被诱导输入 Windows 用户名和密码,同时恶意代码冻结了网页,模拟系统完全锁定的状态。

根据 LayerX 与 Hackread.com 分享的分析,该活动最初的成功得益于几个因素。首先,钓鱼页面托管在微软的 Windows.net 平台上,使得虚假安全警告看起来更加可信。此外,攻击者利用了传统反钓鱼防御通常依赖于顶级域名声誉的特点,使用了可信的托管服务。他们还采用了随机化、快速变化的子域名,使得安全工具难以跟踪和阻止这些恶意页面。这些页面本身设计专业,并频繁更新以逃避检测,甚至有些还采用了反机器人和验证码技术来阻碍自动化网络爬虫。

转向macOS用户

2025 年初,微软、Chrome 和 Firefox 引入了新的反恐吓软件功能,导致针对 Windows 的攻击大幅下降了 90%。作为回应,攻击者调整了策略,将重点转向了不受这些新防御措施保护的 macOS 用户。

在两周内,LayerX Labs 观察到针对 Mac 的攻击激增,这些攻击与针对 Windows 的攻击非常相似,但进行了轻微的代码调整,专门针对 macOS 和 Safari 用户。受害者通常是在输入 URL 时出现拼写错误后,被引导到钓鱼页面。

成功防御案例

在一次实例中,LayerX 企业客户中的一名 macOS 和 Safari 用户成为攻击目标。尽管该组织使用了安全 Web 网关,但攻击仍绕过了它。然而,LayerX 基于 AI 的检测系统通过浏览器级别分析网页的多个参数,成功阻止了攻击。

截图显示了针对 Windows 和 macOS 用户的钓鱼骗局(图片来源:LayerX Labs)

截图显示了针对 Windows 和 macOS 用户的钓鱼骗局(图片来源:LayerX Labs)

钓鱼攻击的复杂化趋势

这场活动突显了针对 macOS 用户的钓鱼攻击日益复杂化。Menlo Security 最近的《浏览器安全状况报告》进一步强调了这一趋势,揭示了基于浏览器的攻击显著增加,尤其是自生成式 AI 流行以来。

报告发现,与 2023 年相比,基于浏览器的钓鱼攻击增加了 140%,其中零小时钓鱼攻击和对 Facebook、微软和 Netflix 等主要品牌的冒充攻击增加了 130%。Menlo Security 对超过 752,000 次基于浏览器的钓鱼攻击的分析显示,现在五分之一的攻击采用了规避技术,以绕过传统安全措施。

专家建议

总部位于马萨诸塞州伯灵顿的应用安全解决方案提供商 Black Duck 的网络和红队实践总监、首席顾问 Thomas Richards 评论了这一最新发展:“在过去几周里,我们看到基于浏览器的钓鱼攻击有所增加,这些攻击利用合法的托管服务来诱骗用户上当,他们使用的伎俩相当古老且非常常见。”

Thomas 警告说:“如果你收到一个未知的随机弹出窗口,声称你的电脑已被入侵,应该将其视为可疑并忽略。反病毒服务永远不会要求你输入用户名和密码来消除威胁。”

参考来源:

New Phishing Campaign Targets macOS Users with Fake Security Alerts

如需授权、对文章有疑问或需删除稿件,请联系 FreeBuf 客服小蜜蜂(微信:freebee1024)

![[Meachines] [Medium] Lazy Padding-Oracle+AES_CBC+路径劫持权限提升](https://image.3001.net/images/20250326/1742981587_67e3c9d323bffce325073.png)