AI小蜜蜂

AI小蜜蜂- 关注

随着越来越多企业将微软Copilot集成到其日常工作中,网络犯罪分子瞄准了这一AI助手的用户,发起了高度复杂的钓鱼攻击。微软Copilot自2023年推出以来,因其与Microsoft 365应用的深度集成和AI驱动的功能,迅速成为许多企业的重要生产力工具。然而,这种广泛的应用也为网络犯罪分子提供了新的攻击渠道。

钓鱼攻击的具体手法

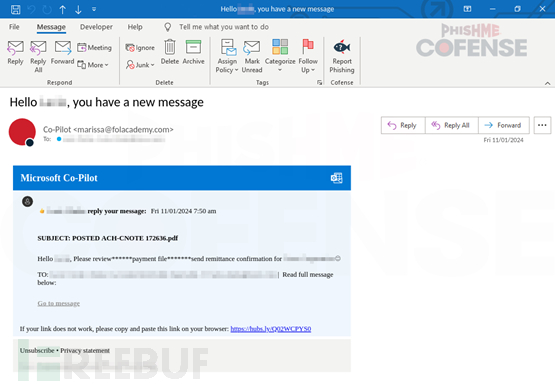

根据Cofense的最新发现,攻击者正在分发精心制作的钓鱼邮件,这些邮件伪装成来自“Co-pilot”,模仿微软的正式通信。攻击通常以虚假的Copilot服务发票通知邮件开始。报告中指出:“对于这类新服务,员工可能不太清楚应该收到什么样的邮件。他们可能不熟悉这些邮件的格式或外观,因此很容易想象,首次使用该服务的员工会收到这种伪造的服务发票,从而被骗点击其中的链接。”

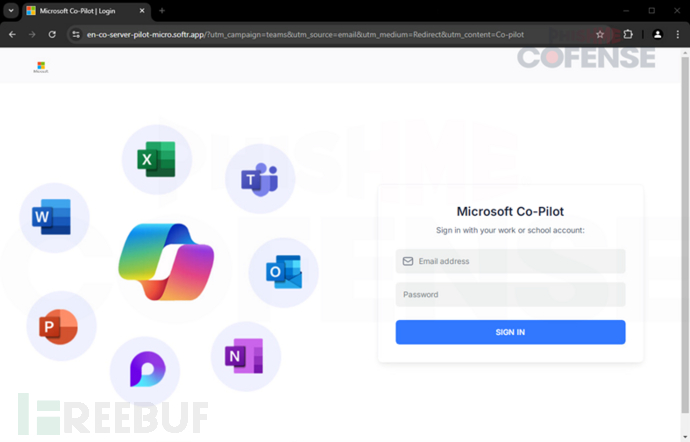

当收件人点击钓鱼邮件中的链接时,他们会被重定向到一个与微软Copilot欢迎页面高度相似的欺诈页面。这些页面仿制了微软的界面设计,包括品牌元素和布局,但网址并不属于微软的域名,而是诸如“ubpages.com”等无关网站。欺骗手段并未就此停止,随后还会出现一个模仿微软身份验证流程的登录提示。

安全分析师指出,这些钓鱼页面通常缺乏“忘记密码”功能,这是凭证盗窃类网站的常见缺陷,因为攻击者无法提供真正的密码重置服务。攻击的最后阶段尤为令人担忧:受害者输入凭据后,会进入一个伪造的微软身份验证器多因素认证(MFA)页面。当员工等待MFA提示时,攻击者可能正等待机会更改密码或执行其他操作。

如何保护企业免受攻击

企业可以通过实施全面的安全措施来抵御这些新兴威胁。微软的假冒智能洞察工具可以帮助识别和管理假冒的发件人,允许合法的通信,同时拦截潜在威胁。Cofense营销副总裁Susan Warner指出:“每天发送的电子邮件超过2800亿封,同时有报告称,90%的数据泄露始于恶意邮件。遗憾的是,钓鱼攻击对许多网络犯罪分子仍然有效,他们继续利用这种方式发动攻击。”

随着微软在其产品套件中不断集成AI功能,安全专业人员必须对新兴威胁保持警惕。实际案例显示,攻击者已经发送了声称向用户收取360美元Microsoft Copilot服务费用的钓鱼邮件。AI技术与传统钓鱼手段的结合,标志着威胁格局的重大演变。通过了解这些攻击方法并实施适当的防护措施,企业可以在享受Microsoft Copilot等工具带来的生产力优势的同时,有效降低风险。

参考来源:

Hackers Abuse Microsoft Copilot for Sophisticated Phishing Attack

如需授权、对文章有疑问或需删除稿件,请联系 FreeBuf 客服小蜜蜂(微信:freebee1024)