求职者近期成为了一场名为“XELERA”的复杂勒索软件攻击的目标。此次攻击利用虚假的印度食品公司(FCI)职位信息,诱骗受害者打开恶意Word文档。

虚假招聘信息(来源:Seqrite)

虚假招聘信息(来源:Seqrite)

一旦打开这些文档,便会启动一系列复杂的感染链,最终导致勒索软件的部署和其他恶意活动。安全公司Seqrite的分析师指出,感染链始于高度针对性的钓鱼邮件。

初始感染:恶意Word文档

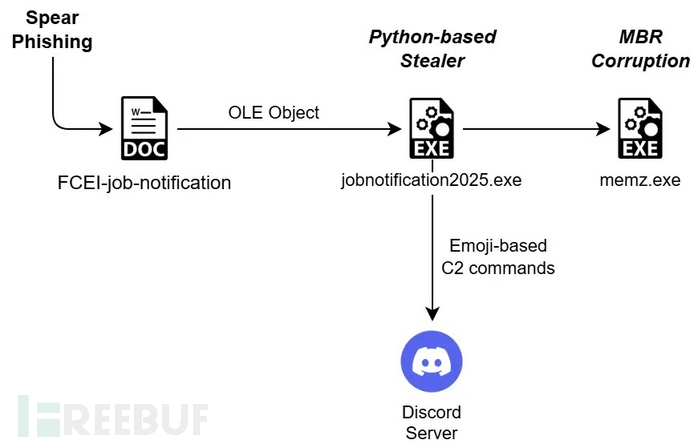

攻击的初始载体是一封包含恶意Word文档的钓鱼邮件,文档名为“FCEI-job-notification.doc”。该文档看似一份合法的职位通知,详细列出了FCI多个职位的空缺和申请条件。然而,文档中嵌入了一个OLE(对象链接与嵌入)对象,内含一个经过压缩的PyInstaller可执行文件。

感染链(来源:Seqrite)

感染链(来源:Seqrite)

提取OLE对象后,会显示一个名为“jobnotification2025.exe”的PE64二进制文件,即压缩后的PyInstaller可执行文件。这是恶意软件的第一阶段,旨在规避传统杀毒软件的检测。在第二阶段,研究人员使用pyinstxtractor等工具提取了可执行文件的内容,揭示了Python编译文件的复杂结构,其中包括:

- mainscript.pyc :恶意软件的核心逻辑。

- 支持库 :如

psutil、aiohttp和asyncio,用于系统监控和网络操作。

恶意功能:Discord机器人控制

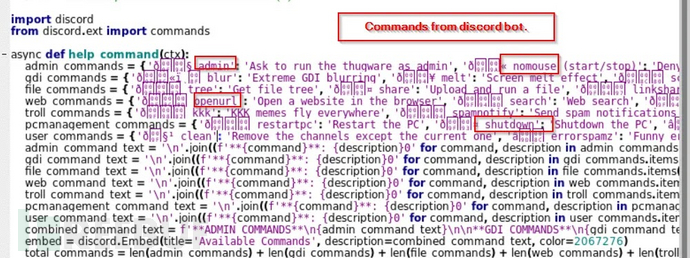

反编译main.pyc文件后发现,恶意软件广泛使用了notoken887和command等库,表明其功能不仅限于勒索软件部署。恶意软件还利用Discord机器人作为命令与控制(C2)服务器,在受害者机器上执行远程命令。

来自Discord机器人的命令(来源:Seqrite)

来自Discord机器人的命令(来源:Seqrite)

代码片段,“Discord机器人命令”:

`# Discord机器人命令示例 commands = { "admin": "以管理员权限运行", "nomouse": "禁用鼠标和键盘输入", "checkfile": "检查特定文件", "bsod": "触发蓝屏死机" }`

该Discord机器人能够执行多种恶意活动,包括:

- 权限提升 :确保恶意软件以管理员权限运行。

- 系统控制 :锁定或关闭系统。

- 凭证窃取 :窃取浏览器凭证和文件。

- 视觉干扰 :修改壁纸并引发视觉特效。

最终阶段:勒索软件部署

在最后阶段,XELERA勒索软件被部署,并要求以莱特币支付赎金。该勒索软件包含终止Windows资源管理器的功能,除非特定的可执行文件正在运行。此外,它还下载了一个名为MEMZ.exe的MBR(主引导记录)破坏工具。

代码片段,“勒索软件功能”:

`# 勒索软件功能示例 def kill_explorer(): # 除非memz.exe正在运行,否则终止explorer.exe pass def create_memz_in_startup(): # 下载MEMZ.exe以破坏MBR pass`

此次攻击事件再次提醒我们,网络安全意识和强大的防护措施至关重要。

参考来源:

XELERA Ransomware Attacking Job Seekers With Weaponized Word Documents

如需授权、对文章有疑问或需删除稿件,请联系 FreeBuf 客服小蜜蜂(微信:freebee1024)