Zicheng

Zicheng- 关注

据BleepingComputer消息,与韩国有关的网络黑客组织 APT-C-60近期一直在利用 Windows 版 WPS Office 中的零日漏洞,针对东亚地区目标部署 SpyGlace 后门。

这个被跟踪为 CVE-2024-7262 的零日漏洞至少自 2024 年 2 月下旬以来就被用于野外攻击,影响了WPS 12.2.0.13110至12.1.0.16412之间的版本。今年3月,金山软件已经修补了该漏洞。

CVE-2024-7262 存在于软件处理自定义协议处理程序的方式中,特别是 "ksoqing://",允许通过文档中特制的 URL 执行外部应用程序。 由于对这些 URL 的验证和消毒不当,该漏洞允许攻击者制作恶意超链接,从而导致任意代码执行。

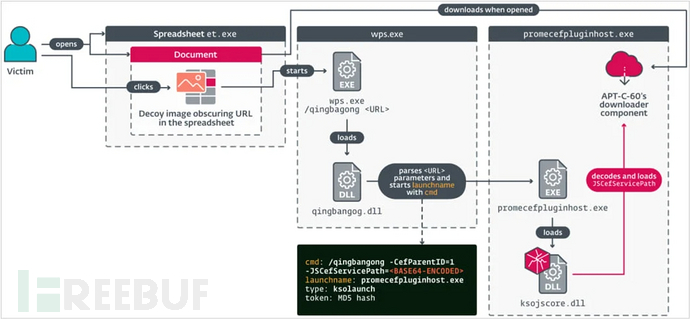

APT-C-60 通过创建MHTML 文件,在其中嵌入了隐藏在诱饵图像下的恶意超链接,诱使受害者点击并触发漏洞。

恶意URL 参数包括一个 base64 编码命令,用于执行一个特定插件 (promecefpluginhost.exe),该插件会尝试加载包含攻击者代码的恶意 DLL (ksojscore.dll),该 DLL 作为 APT-C-60 的下载器组件,用于从攻击者的服务器(一个名为 "SpyGlace "的自定义后门)获取最终有效载荷 (TaskControler.dll)。

APT-C-60攻击概述

APT-C-60攻击概述

此外,研究人员还发现了另外一个任意代码执行漏洞 CVE-2024-7263,该漏洞出现于针对 CVE-2024-7262的补丁缺陷当中。具体来说,金山软件虽然增加了对特定参数的验证,但一些参数(如 "CefPluginPathU8")仍未得到充分保护,从而允许攻击者再次通过promecefpluginhost.exe指向恶意DLL的路径。目前该漏洞也于今年5月得到了修补。

由于这两个漏洞利用具有较高的欺骗性,能诱使任何用户点击看起来合法的电子表格,安全专家建议WPS用户尽快升级至12.2.0.17119以上或最新版本。

参考来源:

South Korean hackers exploited WPS Office zero-day to deploy malware

如需授权、对文章有疑问或需删除稿件,请联系 FreeBuf 客服小蜜蜂(微信:freebee1024)