Group-IB 的最新发现显示,自 2023 年 4 月以来, WinRAR 压缩软件曝出一个关键的安全漏洞,被认为是一个已经被利用的零日漏洞。

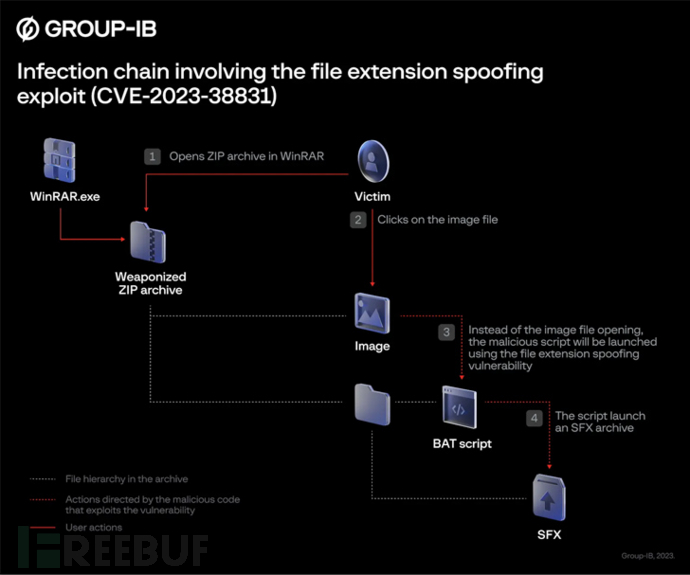

该漏洞被标记为 CVE-2023-38831,允许威胁者仿用文件扩展名,从而在伪装成看似无害的图像或文本文件的压缩包中启动恶意脚本。2023 年 8 月 2 日发布的 6.23 版本修补了这一漏洞,同时修复的还有 CVE-2023-40477。

在新加坡公司于 2023 年 7 月发现的攻击中,通过 Forex Station 等交易相关论坛分发的特制 ZIP 或 RAR 压缩文件被用于传播 DarkMe、GuLoader 和 Remcos RAT 等多种恶意软件。

Group-IB 恶意软件分析师安德烈-波罗文金(Andrey Polovinkin)说:在感染设备后,网络犯罪分子会从经纪人账户中提取资金。目前尚不清楚受害者总人数和由此造成的经济损失。

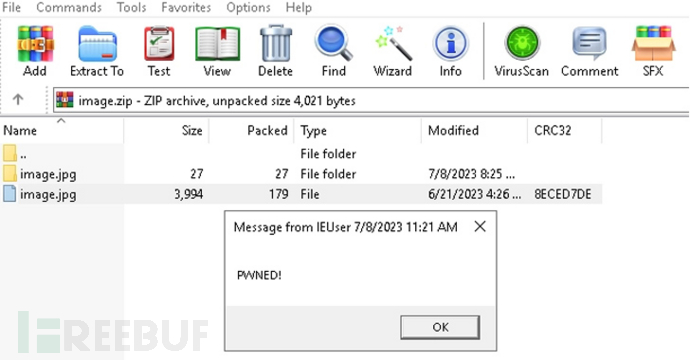

诱杀压缩文件的创建方式是包含一个图像文件和一个同名文件夹。

因此,当受害者点击图片时,文件夹中的批处理脚本就会被执行,然后用于启动下一阶段,即用于提取和启动其他文件的 SFX CAB 存档。与此同时,脚本还会加载诱饵图片,以免引起怀疑。

波罗文金告诉《黑客新闻》:CVE-2023-38831 是由于在打开 ZIP 压缩包中的文件时出现处理错误造成的。武器化的 ZIP 压缩包已在至少 8 个流行的交易论坛上传播,因此受害者的地理位置非常广泛,攻击并不针对特定的国家或行业。

目前还不知道谁是利用 WinRAR 漏洞进行攻击的幕后黑手。尽管如此,DarkMe 是一种 Visual Basic 木马,归属于 EvilNum 组织,NSFOCUS 于 2022 年 9 月首次记录到它与一个代号为 DarkCasino 的针对欧洲在线赌博和交易服务的网络钓鱼活动有关。

同样使用这种手段传播的还有一种名为 GuLoader(又名 CloudEye)的恶意软件,它随后会尝试从远程服务器获取 Remcos RAT。

Polovinkin 说:最近利用 CVE-2023-38831 的案例提醒我们,与软件漏洞相关的风险始终存在。攻击者手段资源丰富,他们总能找到新的方法来发现并利用漏洞。

参考链接:https://thehackernews.com/2023/08/winrar-security-flaw-exploited-in-zero.html

如需授权、对文章有疑问或需删除稿件,请联系 FreeBuf 客服小蜜蜂(微信:freebee1024)