近日,有一个名为ARES的威胁组织突然名声大噪,该组织不仅窃取一些企业、公共机构的数据库信息,还会将窃取来的信息放在网站进行售卖。

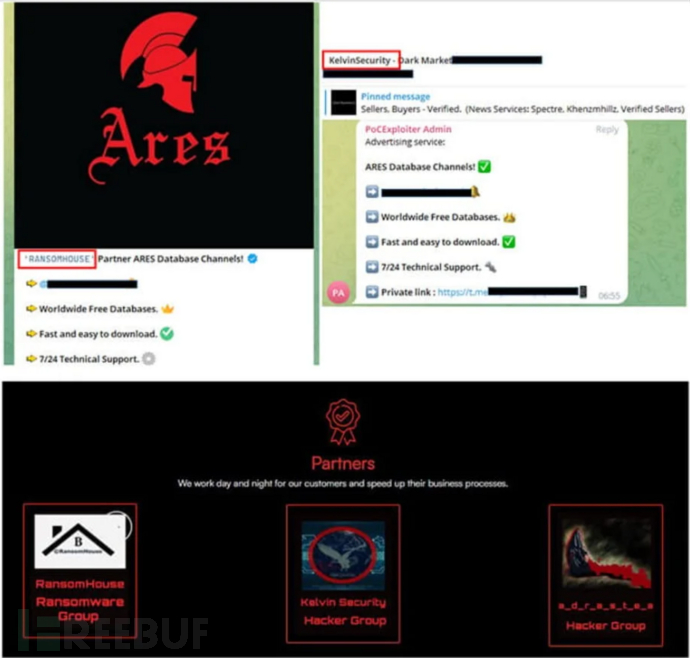

不过事实上早在2021年底,Telegram上就出现了这类窃密事件。而且值得一提的是,这个事情还与此前RansomHouse勒索软件事件也有点关联,甚至还涉及到了KelvinSecurity、Adrastea这两个黑客组织。

ARES组织有自己的独立网站,网站内涵盖一些窃取来的数据信息以及一个黑客论坛。从另一个层面来看,这个论坛倒是有可能会成为此前宣布关停的知名地下黑客论坛Breached的替代品。

ARES展示了其合作项目(Cyfirma)

针对ARES目前的这一些列操作,知名网络情报公司Cyfirma在其报告中提到,这个组织的运营模式和之前的勒索软件卡特尔几乎可以说“一脉相承”。他们的都是先和这些实施窃取信息的人取得联系,然后再把他们汇聚到一起,然后对企业或其他组织的数据信息实施入侵窃取等行为。

ARES Leaks:只有想不到,没有它“窃不到”

ARES Leaks是一个依托在网页上的平台,里面涉及到了包括美国、法国、西班牙、澳大利亚和意大利等65个国家的泄露信息。从电话号码、电子邮件地址、客户详细资料、B2B、SSN和公司数据库,到外汇数据、政府信息和护照信息等等,反正几乎人们能想到的信息,几乎都能在这找到。

如果有人想要访问这个网站的数据,或者是想要购买这个网站提供的某项服务,比如漏洞利用、应用入侵测试、恶意软件开发或分布式拒绝服务攻击(DDoS)等,必须要使用加密货币进行付费。

而且值得注意的是,在Breached关停后,Cyfirma就曾表示过,ARES Leaks的活跃度是有明显提升的。

2022年底ARES还发布信息称,希望能找到一些在叙利亚工作的恶意软件开发人员和专业做应用入侵测试的人,并为其提供加密货币的付款方式。

ARES寻求雇佣IT专家 (Cyfirma)

不仅如此,ARES还提供VIP服务,应该是售卖一些价值很高的权威机构数据信息。Cyfirma的报告中提到,ARES最近已经接触到了一些涉及到军事机密的数据库,并且还在网站上积极的打广告,说这些信息的价值“不菲”,希望能引来一些客户。

LeakBase:或成Breached的“继承者”

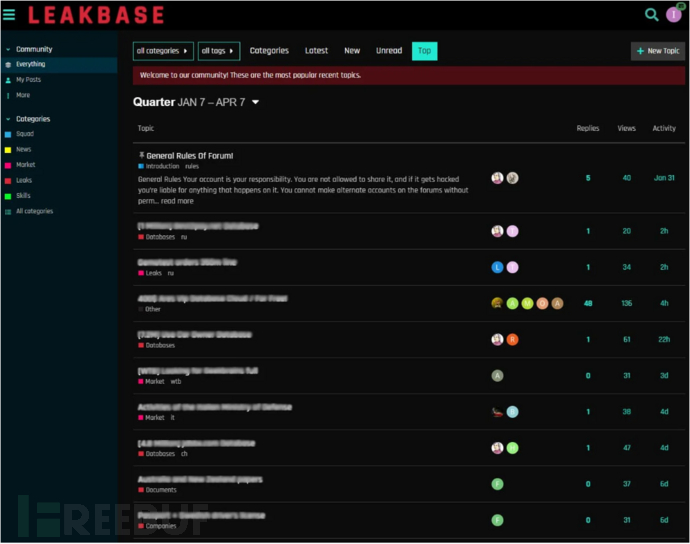

今年年初,ARES威胁组织又推出了一个名叫LeakBase的新论坛平台。之前因为正赶上Breached黑客论坛关停,不少论坛的用户“无处可去”,所以年初这个平台一登场,确实引来了不少人“驻足”。

这个平台是任何人都可以免费注册的,而且这里有个免费的数据库可供使用。但事实上这里其实是一个售卖泄密线索、漏洞和服务的全新平台。而在付款方式上,ARES动了点小心思。因为考虑到有的“消费者”可能会担心交易过程中存在一定支付风险,所以这个平台的收款方式设定的是代理收付业务,从而提升客户的“信任度”。

此外,这个平台专门为一些热衷讨论编程、黑客技巧、教程、社会工程、渗透、密码学、匿名和opsec指南等内容的用户提供了专属讨论空间。

LeakBase论坛(BleepingComputer)

虽然LeakBase目前还在初期建设运营阶段,无法媲美此前知名的Breached。但不得不承认的是,LeakBase的名声已经日益开始“响亮”起来了,它可能很快就会成为网络犯罪分子的重要信息和服务枢纽。

现在看来,ARES似乎是一个组织精密、部署完善的威胁组织。它现在不仅正在快速扩张,而且甚至野心勃勃地想要垄断整个行业的利益链。Cyfirma也表示,Breached的关停,从一定程度上对于ARES来说,似乎成为了其发展的垫脚石,正好给ARES的发展提了速,还为其在市场站稳脚跟提供了一个“良机”。

参考链接:Breached shutdown sparks migration to ARES data leak forums (bleepingcomputer.com)